- •Введение. Общая характеристика курса Теория информационной безопасности и методология защиты информации: Основные разделы курса:

- •Последующие курсы:

- •Список литературы:

- •Периодическая литература:

- •1 Математические основы теории информации.

- •Основные свойства вероятностей:

- •Случайные величины.

- •2 Научная терминология (базовые понятия)

- •Необходимыми признаками теории являются:

- •Структура теории:

- •3 Ценность информации.

- •Решетка подмножеств X.

- •Mls решетка

- •4 Роль и место информационных ресурсов в современной жизни

- •Литература:

- •5 Информационные ресурсы. Новые технологии

- •Особенности информационных ресурсов:

- •Новые информационные технологии

- •6 Безопасность информации. Информационная безопасность

- •Литература:

- •Требования к информации с точки зрения ее безопасности

- •Литература:

- •7 Концепция информационной безопасности России

- •8 Этапы развития концепции обеспечения безопасности информации

- •Классификация защищаемой информации по характеру сохраняемой тайны Литература:

- •Литература:

- •Конфиденциальная информация.

- •10 Угрозы безопасности информации. Обобщенная модель нарушения защищенности информации. Примеры конкретных видов угроз. Требования к информации с точки зрения её безопасности (доступа к ней)

- •Угрозы безопасности информации (опасности).

- •Общая модель процесса нарушения защищенности информации:

- •Классификация угроз безопасности данных

- •Характеристика конкретного вида опасности (угрозы)

- •Угрозы информации

- •Угрозы Секретности

- •Угрозы Целостности

- •Модели общей оценки угроз информации

- •Методика вычисления показателей защищённости информации.

- •Анализ опасностей

- •Ряд других нерешенных проблем в dea, обнаруженных gao:

- •13 Компьютерные преступления

- •Литература:

- •14 Цели и особенности моделирования процессов и систем защиты информации Особенности проблем зи:

- •Классификация моделей процессов и систем зи:

- •15 Модель наиболее опасного поведения потенциального нарушителя (злоумышленника)

- •Основные задачи злоумышленника в информационной борьбе:

- •Модели защиты информации от несанкционированного доступа

- •Модели систем разграничения доступа к ресурсам асод

- •Литература:

- •16 Определение базовых показателей уязвимости (защищенности) информации:

- •Определение обобщенных показателей уязвимости:

- •Анализ показателей защиты (уязвимости) многоуровневой сзи

- •19 Политика безопасности

- •Определение политики безопасности

- •19,23,25 Язык описания политик безопасности

- •Модель Белла и Лападулла

- •20 Дискреционная политика

- •21 Матричная модель

- •22 Многоуровневые политики. Метка безопасности. Разрешенные информационные потоки. Политика mls

- •24 Модель Диона Субъекты в модели Диона

- •Объекты в модели Диона

- •Условия образования информационных каналов

- •Литература

- •25 Политика целостности Biba

- •1. Вступление

- •2 Причины возникновения

- •3. Роли и соответствующие понятия

- •4. Семейство базовых моделей

- •4.1 Базовая модель

- •4.2 Иерархии ролей

- •4.3. Ограничения

- •4.4 Сводная модель

- •5. Модели управления

- •6. Заключение

- •Литература

- •29 Анализ и управление риском Понятие риска. Принципы управления риском

- •Определение системных ценностей (assets)

- •Ожидаемые годовые потери (Annual Loss Expectancy)

- •Управление риском (risk management)

- •Выбор мер обеспечения безопасности (safeguard selection)

- •Вычисление показателя степени риска

- •Анализ опасностей

- •Элементы анализа степени риска:

- •Управление риском: Риск. Устойчивое развитие

- •Введение

- •Некоторые принципы управления риском.

- •Дополнительные принципы.

- •Литература:

- •Формальные средства защиты

- •Неформальные средства защиты

- •32 Оптимальные задачи зи. Постановка задачи. Классификация методов принятия решения в зи

- •Аналитические методы :

- •Доп. Литература:

- •Оптимальные задачи защиты информации

- •33 Формальные методы принятия решений. Многокритериальная оптимизация. Многокритериальные задачи оптимизации.

- •Безусловный критерий предпочтения (бчп) —

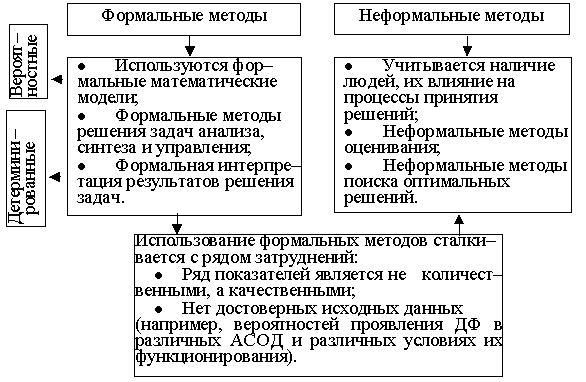

- •34 Неформальные методы принятия решений в сзи. Метод экспертных оценок. Нечеткая логика Формальные и неформальные методы анализа сзи

- •Последовательность решения задачи с помощью метода экспертных оценок

- •6.Нечеткие алгоритмы

- •Нечеткие алгоритмы принятия решений в системах зи

- •1.Классические алгоритмы принятия решений основаны на правилах “если–то”

- •3.Нечеткое множество

- •4 Лингвистическая переменная

- •5 Операции с нечеткими множествами

- •6 Нечеткий алгоритм

- •Другой метод построения функции принадлежности выходного нечеткого множества:

- •Литература:

- •9 Система принятия решений на основе нечеткой логики:

- •8 Правила принятия решений в динамических ситуациях.

- •7 Механизм логического вывода. Метод max — min.

- •Информационное оружие. Информационные войны

- •Литература:

- •Мнение официальных лиц:

- •Модели общей оценки угроз информации

34 Неформальные методы принятия решений в сзи. Метод экспертных оценок. Нечеткая логика Формальные и неформальные методы анализа сзи

Метод экспертных оценок — метод поиска решений сложных задач, которые основаны на суждениях (оценках, высказываниях) специально выбираемых (назначаемых) экспертов, то есть специалистов, компетентных в той области, к которой относится решаемая задача.

Последовательность решения задачи с помощью метода экспертных оценок

Подбор экспертов — осуществляется с учетом следующих требований к ним:

Компетентность;

Креативность (способность решать творческие задачи);

Антиконформизм (неподверженность влиянию авторитетов);

Конструктивность мышления (эксперт должен давать решения, обладающие свойством практичности);

Коллективизм;

Самокритичность.

Различные подходы к подбору экспертов:

– самооценка;

– оценка группой каждого специалиста;

– оценка на основе результатов прошлой деятельности;

– определение компетентности кандидатов в эксперты.

[Чепурных Н. В., Новоселов А. Л. «Экономика и экология: развитие и катастрофы». — М.: Наука, 1996. — 271 с.]:

Коэффициент компетентности — определяется

как среднее арифметическое коэффициентов

Ка и Кз:

![]() где:

Ка — коэффициент,

учитывающий источники аргументации,

которые послужили эксперту основанием

для произведенной им оценки:

где:

Ка — коэффициент,

учитывающий источники аргументации,

которые послужили эксперту основанием

для произведенной им оценки:

Таблица 1

Источники аргументации |

Степень влияния источников |

||

Высокая |

Средняя |

Низкая |

|

Произведенный теоретический анализ |

0,3 |

0,2 |

0,1 |

Производственный опыт |

0,5 |

0,4 |

0,2 |

Обобщение работ отечественных авторов |

0,05 |

0,05 |

0,05 |

Обобщение работ зарубежных авторов |

0,05 |

0,05 |

0,05 |

Личное знакомство с состоянием дел за рубежом |

0,05 |

0,05 |

0,05 |

Интуиция |

0,05 |

0,05 |

0,05 |

Коэффициент Ка находится путем суммирования численных значений таблицы 1.

Степень знакомства эксперта с обсуждаемой проблемой (Кз) оценивается непосредственно экспертом в пределах от 0,1 до 1.

Существуют различные разновидности метода экспертных оценок:

1. Метод простого ранжирования (ранговая шкала) — заключается в том, что каждый эксперт располагает признаки в порядке предпочтения (1 — наиболее важный признак; 2 — следующий по важности; и т.д.).

Признаки |

Эксперты |

||||

1 |

2 |

3 |

. |

n |

|

x1 x2 . . xm |

a11 a21 . . am1 |

a12 a22 . . am2 |

a13 a23 . . am3 |

. . . . . |

a1n a2n . . amn |

После того как данные от экспертов собраны, проводится обработка полученных оценок. Определяется средний ранг j-го признака:

![]() (j — номер

эксперта, i — номер

признака).

(j — номер

эксперта, i — номер

признака).

Чем меньше величина Si, тем больше важность этого признака.

Для того, чтобы узнать, случайно ли распределение или есть согласованность во мнениях экспертов, вычисляется коэффициент конкордации:

где:

![]() — отклонение

среднего ранга I — го

признака от среднего ранга совокупности;

— отклонение

среднего ранга I — го

признака от среднего ранга совокупности;

![]() — средний

ранг совокупности признаков;

— средний

ранг совокупности признаков;

![]() — число

одинаковых рангов, назначенных экспертами

i — му признаку;

— число

одинаковых рангов, назначенных экспертами

i — му признаку;

![]() — количество

групп одинаковых рангов.

— количество

групп одинаковых рангов.

При полной согласованности экспертов: К=1.

При полном разногласии: К=0.

2. Метод задания весовых коэффициентов (линейная шкала) — заключается в присвоении всем признакам весовых коэффициентов (коэффициентов важности). Обобщенное мнение экспертов рассчитывается как среднее арифметическое. Следовательно, чем выше величина коэффициента, тем больше важность признака.

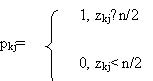

3. Метод парных сравнений — каждый эксперт проводит попарную оценку приоритетности признаков, и эксперт заполняет матрицу Ei=(eikj), где

Далее находится сумма матриц всех

экспертов:

![]() .

Определяется результирущая матрица R:

.

Определяется результирущая матрица R:

Находится сумма баллов, которую набрал

каждый признак:

![]()

4. Метод Дельфи — метод многоуровневой экспертизы. Был разработан в начале 60-х гг. сотрудниками фирмы “РЭНД корпорейшн” О. Хелмером и Т. Гордоном.

Характеризуется тремя основными чертами:

анонимность;

регулируемая обратная связь;

групповой ответ.

Метод парных сравнений.

Д

Эксперт 2

Эксперт 1

Вар |

М1 М2 М3 |

||

М1 М2 М3 |

1 |

1 |

1 |

0 |

1 |

1 |

|

0 |

0 |

1 |

|

Вар |

М1 М2 М3 |

||

М1 М2 М3 |

1 |

0 |

1 |

1 |

1 |

1 |

|

0 |

0 |

1 |

|

М1> М2> М3

М2> М1> М3

Эксперт 3

Эксперт 4

Вар |

М1 М2 М3 |

||

М1 М2 М

М2> М3> М1 |

1 |

0 |

0 |

1 |

1 |

1 |

|

1 |

0 |

1 |

|

Вар |

М1 М2 М3 |

||

М1 М2 М3 |

1 |

0 |

0 |

1 |

1 |

0 |

|

1 |

1 |

1 |

|

М3> М2> М1

Суммарная матрица мнений всех экспертов Z:

Вар |

М1 М2 М3 |

||

М1 М2 М3 |

4 |

1 |

2 |

3 |

4 |

3 |

|

2 |

1 |

4 |

|

Результирующая матрица R(рkj):

Вар |

М1 М2 М3 |

||

М1 М2 М3 |

1 |

0 |

1 |

1 |

1 |

1 |

|

1 |

0 |

1 |

|

Сумма баллов, которые набрал каждый

вариант:

![]()

Нечеткая логика

1.Понятие нечеткой логики (Л.Заде)

1964–1965 — Основополагающая статья по нечетким множествам (Л.Заде)

1973 — Принцип несовместимости (Л.Заде)

1974 — Применение нечеткой логики к задачам управления (Э.Мамдани)

1980–е гг. — “нечеткий бум” в Японии

2.Нечеткие множества, их основные свойства. (Fuzzy sets)

(Fuzzy sets), следовательно, определение нечетких множеств.

Основные свойства:

Носитель (А)

Высота нечеткого множества

–срез нечеткого множества

Одноточное нечеткое множество (singleton)

Конечное нечеткое множество А= μi /xi

Виды задания функций принадлежности

3.Понятие лингвистической переменной.

Возраст

Скорость

Угроза

4.Операции с нечеткими множествами.

Объединение нечеткого множества

Пересечение нечеткого множества

Дополнение

Концентрация

Растяжение

5.Нечеткие отношения

R:xy; R=(x,y),(x,y),xX,yY

R1(x,y)=“x больше y” R2(x,y)=“x ≈ y”

Y X |

1 |

2 |

5 |

10 |

4 |

0.1 |

0.4 |

0.9 |

0.1 |

8 |

0 |

0 |

0.5 |

0.8 |

15 |

0 |

0 |

0.1 |

0.6 |

Y X |

1 |

2 |

5 |

10 |

4 |

1 |

0.9 |

0.1 |

0 |

8 |

1 |

1 |

0.6 |

0.1 |

15 |

1 |

1 |

1 |

0.6 |

Операции объединения и пересечения нечетких множеств:

R1U R2, R1∩R2