- •Вопрос № 1. Вирусология. Алгоритм работы компьютерного вируса.

- •Вопрос № 2. Вирусология. Классификация компьютерных вирусов.

- •Вопрос № 3. Вирусология. Способы заражения программ.

- •Вопрос № 4. Вирусология. Антивирусы-полифаги.

- •Вопрос № 5. Вирусология. Антивирусы-ревизоры.

- •Вопрос № 6. Вирусология. Определение компьютерного вируса. Признаки появления компьютерного вируса.

- •Вопрос № 7. Законодательный уровень информационной безопасности. Стр-к: основные разделы и требования.

- •Вопрос № 8. Групповая политика безопасности компьютера на уровне компьютера.

- •Вопрос № 9. Групповая политика безопасности компьютера на уровне пользователя.

- •Вопрос № 10. Управление групповой политикой безопасности компьютера.

- •Вопрос № 11. Защита информации Windows, центры сертификации.

- •Вопрос № 12. Шифрующая файловая система efs.

- •Вопрос № 13. Аутентификация в сетях.

- •Вопрос № 14. Классификация атак. Способы и методы их обнаружения.

- •Вопрос № 15. Модели сетевых атак.

- •Вопрос № 16. Межсетевые экраны и пакетные фильтры.

- •Вопрос № 19. Протокол ip Security.

- •Вопрос № 20. Реализация сетевой атаки.

- •Вопрос № 21. Реализация технологии трансляции сетевых адресов.

- •Вопрос № 22. Реализация фильтрации пакетов межсетевых экранов.

- •Вопрос № 23. Фильтрация ip-пакетов. Ip-фильтры.

- •Вопрос № 24. Защита хранилищ информации. Raid-массивы.

- •Вопрос № 25. Общая характеристика каналов утечки информации. Понятие утечки информации.

- •Вопрос № 26. Акустические каналы утечки информации.

- •Вопрос № 27. Инженерно-техническая защита информации, её задачи и принципы. Основные методы, способы и средства инженерно-технической защиты.

- •Вопрос № 28. Материально-вещественные каналы утечки информации.

- •Вопрос № 29. Оптические каналы утечки информации.

- •Вопрос № 30. Противодействия утечке информации по оптическим, радиоэлектронным, акустическим, материально-вещественным каналам.

- •Вопрос № 31. Радиоэлектронные каналы утечки информации.

- •Вопрос № 32. Информационная безопасность: основные понятия и определения.

- •Вопрос № 33. Информационная безопасность в системе электронной почты.

- •Вопрос № 34. Информационная безопасность. Законодательный уровень информационной безопасности.

- •Вопрос № 35. Механизмы защиты информации в аис.

- •Вопрос № 36. О аутентификации и сетевой безопасности.

- •Вопрос № 37. О правилах работы с скзи (средства криптографической защиты информации).

- •Не допускается:

- •Вопрос № 38. Основные методы защиты информации.

- •Вопрос № 39. Основные предметные направления защиты информации.

- •Вопрос № 40. Причины нарушения целостности информации.

- •Вопрос № 41. Сетевые атаки: их классификация.

- •Вопрос № 50. Шифрование гаммированием.

- •Вопрос № 51. Шифрование заменой.

- •Вопрос № 52. Шифрование перестановкой.

- •Вопрос № 53. Правила информационной безопасности. О физической целостности. Практические вопросы.

Вопрос № 40. Причины нарушения целостности информации.

Нарушение целостности информационной базы может произойти по причинам, по которым может произойти и нарушение доступности информации. Например, ошибка оператора может привести к тому, что данные перестанут отражать реально-существующие отношения в предметной области. Аналогично к нарушению целостности могут привести и внутренние отказы ИС, и любые внешние случайны или намеренные воздействия. В свою очередь нарушение целостности может, в конце концов, привести и к нарушению доступа к данным. Если в информационном хранилище содержится информация о платежах, которые произвело предприятия, а номер месяца, в котором произведен данный платеж, окажется большим 12, то следствие может быть каким угодно, начиная от выдачи неверных данных и заканчивая сбоем в работе всей системы. Все зависит от того, какие алгоритмы обработки данных используются в информационной системе.

Основными средствами защиты целостности информации в ИС являются:

транзакционные механизмы, позволяющие восстановить целостность данных в случае незначительных сбоев;

контроль ввода данных. Много ошибок можно было бы избежать, если программа не пропускала бы заведомо противоречивые данные;

использование средств защиты целостности СУБД;

резервное копирование данных;

периодическое тестирование системы на предмет нарушения целостности.

Вопрос № 41. Сетевые атаки: их классификация.

Для оценки типов атак необходимо знать некоторые ограничения, изначально присущие протоколу TPC/IP. Сеть Интернет создавалась для связи между государственными учреждениями и университетами с целью оказания помощи учебному процессу и научным исследованиям. В результате в спецификациях ранних версий Интернет-протокола (IP) отсутствовали требования безопасности. Именно поэтому многие реализации IP являются изначально уязвимыми. Через много лет, после множества рекламаций (Request for Comments, RFC), наконец стали внедряться средства безопасности для IP. Однако ввиду того, что изначально средства защиты для протокола IP не разрабатывались, все его реализации стали дополняться разнообразными сетевыми процедурами, услугами и продуктами, снижающими риски, присущие этому протоколу.

Типы атак:

Сниффер пакетов

IP-спуфинг

Отказ в обслуживании

Парольные атаки

Атаки типа Man-in-the-Middle

Атаки на уровне приложений

Сетевая разведка

Злоупотребление доверием

Переадресация портов

Несанкционированный доступ

Вирусы и приложения типа «троянский конь»

Сниффер пакетов

Сниффер пакетов представляет собой прикладную программу, которая использует сетевую карту, работающую в режиме promiscuous mode (в этом режиме все пакеты, полученные по физическим каналам, сетевой адаптер отправляет приложению для обработки). При этом сниффер перехватывает все сетевые пакеты, которые передаются через определенный домен. В настоящее время снифферы работают в сетях на вполне законном основании. Они используются для диагностики неисправностей и анализа трафика. Однако ввиду того, что некоторые сетевые приложения передают данные в текстовом формате (Telnet, FTP, SMTP, POP3 и т.д.), с помощью сниффера можно узнать полезную, а иногда и конфиденциальную информацию (например, имена пользователей и пароли).

IP-спуфинг

IP-спуфинг происходит в том случае, когда хакер, находящийся внутри корпорации или вне ее, выдает себя за санкционированного пользователя. Это можно сделать двумя способами: хакер может воспользоваться или IP-адресом, находящимся в пределах диапазона санкционированных IP-адресов, или авторизованным внешним адресом, которому разрешается доступ к определенным сетевым ресурсам. Атаки IP-спуфинга часто являются отправной точкой для прочих атак. Классический пример — атака DoS, которая начинается с чужого адреса, скрывающего истинную личность хакера.

IP-спуфинг ограничивается вставкой ложной информации или вредоносных команд в обычный поток данных, передаваемых между клиентским и серверным приложением или по каналу связи между одноранговыми устройствами.

Если же хакеру удается поменять таблицы маршрутизации и направить трафик на ложный IP-адрес, он получит все пакеты и сможет отвечать на них так, как будто является санкционированным пользователем.

Отказ в обслуживании

Denial of Service (DoS), без сомнения, является наиболее известной формой хакерских атак. Кроме того, против атак такого типа труднее всего создать стопроцентную защиту. Среди хакеров атаки DoS считаются детской забавой, а их применение вызывает презрительные усмешки, поскольку для организации DoS требуется минимум знаний и умений. Тем не менее именно простота реализации и огромные масштабы причиняемого вреда привлекают к DoS пристальное внимание администраторов, отвечающих за сетевую безопасность. Если вы хотите больше узнать об атаках DoS, вам следует рассмотреть их наиболее известные разновидности, а именно:

TCP SYN Flood;

Ping of Death;

Tribe Flood Network (TFN) и Tribe Flood Network 2000 (TFN2K);

Trinco;

Stacheldracht;

Trinity.

Парольные атаки

Часто для такой атаки используется специальная программа, которая пытается получить доступ к ресурсу общего пользования (например, к серверу). Если в результате хакеру предоставляется доступ к ресурсам, то он получает его на правах обычного пользователя, пароль которого был подобран. Если этот пользователь имеет значительные привилегии доступа, хакер может создать себе «проход» для будущего доступа, который будет действовать, даже если пользователь изменит свои пароль и логин.

Атаки типа Man-in-the-Middle

Для атаки типа Man-in-the-Middle хакеру нужен доступ к пакетам, передаваемым по сети. Такой доступ ко всем пакетам, передаваемым от провайдера в любую другую сеть, может, к примеру, получить сотрудник этого провайдера. Для атак данного типа часто используются снифферы пакетов, транспортные протоколы и протоколы маршрутизации. Атаки проводятся с целью кражи информации, перехвата текущей сессии и получения доступа к частным сетевым ресурсам, для анализа трафика и получения информации о сети и ее пользователях, для проведения атак типа DoS, искажения передаваемых данных и ввода несанкционированной информации в сетевые сессии.

Атаки на уровне приложений

Атаки на уровне приложений могут проводиться несколькими способами. Самый распространенный из них — использование хорошо известных слабостей серверного программного обеспечения (sendmail, HTTP, FTP). Используя эти слабости, хакеры могут получить доступ к компьютеру от имени пользователя, работающего с приложением (обычно это бывает не простой пользователь, а привилегированный администратор с правами системного доступа). Сведения об атаках на уровне приложений широко публикуются, чтобы дать администраторам возможность исправить проблему с помощью коррекционных модулей (патчей). К сожалению, многие хакеры также имеют доступ к этим сведениям, что позволяет им совершенствоваться.

Сетевая разведка

Сетевой разведкой называется сбор информации о сети с помощью общедоступных данных и приложений. При подготовке атаки против какой-либо сети хакер, как правило, пытается получить о ней как можно больше информации. Сетевая разведка проводится в форме запросов DNS, эхо-тестирования и сканирования портов. Запросы DNS помогают понять, кто владеет тем или иным доменом и какие адреса этому домену присвоены. Эхо-тестирование адресов, раскрытых с помощью DNS, позволяет увидеть, какие хосты реально работают в данной среде. Получив список хостов, хакер использует средства сканирования портов, чтобы составить полный список услуг, поддерживаемых этими хостами. И наконец, хакер анализирует характеристики приложений, работающих на хостах. В результате он добывает информацию, которую можно использовать для взлома.

Злоупотребление доверием

Собственно говоря, этот тип действий не является в полном смысле слова атакой или штурмом. Он представляет собой злонамеренное использование отношений доверия, существующих в сети. Классическим примером такого злоупотребления является ситуация в периферийной части корпоративной сети. В этом сегменте часто располагаются серверы DNS, SMTP и HTTP. Поскольку все они принадлежат к одному и тому же сегменту, взлом любого из них приводит к взлому всех остальных, так как эти серверы доверяют другим системам своей сети. Другим примером является установленная с внешней стороны межсетевого экрана система, имеющая отношения доверия с системой, установленной с его внутренней стороны. В случае взлома внешней системы хакер может использовать отношения доверия для проникновения в систему, защищенную межсетевым экраном.

Переадресация портов

Переадресация портов представляет собой разновидность злоупотребления доверием, когда взломанный хост используется для передачи через межсетевой экран трафика, который в противном случае был бы обязательно отбракован. Представим себе межсетевой экран с тремя интерфейсами, к каждому из которых подключен определенный хост. Внешний хост может подключаться к хосту общего доступа (DMZ), но не к тому, что установлен с внутренней стороны межсетевого экрана. Хост общего доступа может подключаться и к внутреннему, и к внешнему хосту. Если хакер захватит хост общего доступа, он сможет установить на нем программное средство, перенаправляющее трафик с внешнего хоста прямо на внутренний. Хотя при этом не нарушается ни одно правило, действующее на экране, внешний хост в результате переадресации получает прямой доступ к защищенному хосту. Примером приложения, которое может предоставить такой доступ, является netcat.

Несанкционированный доступ

Несанкционированный доступ не может быть выделен в отдельный тип атаки, поскольку большинство сетевых атак проводятся именно ради получения несанкционированного доступа. Чтобы подобрать логин Тelnet, хакер должен сначала получить подсказку Тelnet на своей системе. После подключения к порту Тelnet на экране появляется сообщение «authorization required to use this resource» («Для пользования этим ресурсом нужна авторизация»). Если после этого хакер продолжит попытки доступа, они будут считаться несанкционированными. Источник таких атак может находиться как внутри сети, так и снаружи.

Вирусы и приложения типа «троянский конь»

Троянский конь — это не программная вставка а настоящая программа, которая на первый взгляд кажется полезным приложением, а на деле исполняет вредную роль. Примером типичного троянского коня является программа, которая выглядит, как простая игра для рабочей станции пользователя. Однако пока пользователь играет в игру, программа отправляет свою копию по электронной почте каждому абоненту, занесенному в адресную книгу этого пользователя. Все абоненты получают по почте игру, вызывая ее дальнейшее распространение.

Вопрос № 42.

Силы обеспечения защиты информации в Российской Федерации.

Вопрос № 43.

Состав и функции различных составляющих системы обеспечения информационной безопасности в Российской Федерации.

Вопрос № 44.

Угрозы информационной безопасности.

Вопрос № 45.

Классификация криптографических методов преобразования информации.

Вопрос № 46.

Криптографические методы с открытым ключом.

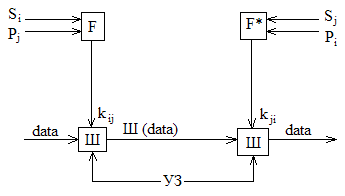

Система с открытым ключом генерирует закрытый ключ и на его основе генерирует открытый ключ и по открытому каналу отсылает ключ пользователю j. Он создаёт закрытый ключ и открытый ключ и отправляет ключи i.

Открытый ключ создаётся из закрытого ключа с помощью однонаправленных функций, которые легко вычисляются в одном направлении и трудно вычисляются в обратном направлении.

Пользователь i с помощью функции F из своего закрытого ключа и открытого ключа пользователя j формирует ключ шифрования kij. Пользователь j с помощью функции F* из своего закрытого ключа и открытого ключа пользователя i выбирает ключ шифрования kji.

Однонаправленная функция создаётся открытыми ключами из закрытых ключей и функции F и F* разработаны так, что применение функции F к паре аргументов SjPi даёт один и тот же результат, т.е. kij = kji.

Чтобы гарантировать надёжную защиту информации, к системе с открытым ключом предоставляются следующие требования:

Преобразование исходного текста должно быть необратимым и должно исключать его восстановление на основе открытого ключа.

Определение закрытого ключа на основе открытого ключа должно быть невозможным.

Применение систем с открытым ключом:

как самостоятельное средство защиты;

как средство для распределения ключей;

как средство аутентификации пользователя (ЭЦП).

Вопрос № 47.

Криптография: основные понятия и этапы развития.

Вопрос № 48.

Криптография: основные характеристики информационной безопасности.

Вопрос № 49.

Система ЭЦП.

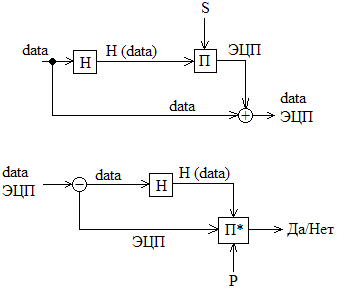

Электронная цифровая подпись (ЭЦП) – это реквизит электронного документа, предназначенный для защиты данного электронного документа от подделки, полученный в результате криптографического преобразования информации с использованием закрытого ключа электронной цифровой подписи и позволяющий идентифицировать владельца сертификата ключа подписи, а также установить отсутствие искажения информации в электронном документе, а также обеспечивает неотказуемость подписавшегося.

Впервые идея ЭЦП как средства подтверждения подлинности авторства появилась в 1976 году благодаря Диффи и Хеллману.

ЭЦП выполняет следующие функции:

Соблюдение конфиденциальности.

Удостоверение подлинности полученного сообщения:

целостность – сообщение должно быть защищено от изменений;

идентификация отправителя.

Схема электронной подписи обычно включает в себя:

алгоритм генерации ключевых пар пользователя;

функцию вычисления подписи;

функцию проверки подписи.

Функция вычисления подписи на основе документа и секретного ключа пользователя вычисляет собственно подпись. В зависимости от алгоритма функция вычисления подписи может быть детерминированной или вероятностной. Детерминированные функции всегда вычисляют одинаковую подпись по одинаковым входным данным. Вероятностные функции вносят в подпись элемент случайности, что усиливает криптостойкость алгоритмов ЭЦП. Однако, для вероятностных схем необходим надёжный источник случайности (либо аппаратный генератор шума, либо криптографически надёжный генератор псевдослучайных бит), что усложняет реализацию. В настоящее время детерминированные схемы практически не используются. Даже в изначально детерминированные алгоритмы сейчас внесены модификации, превращающие их в вероятностные (так, в алгоритм подписи RSA вторая версия стандарта PKCS#1 добавила предварительное преобразование данных (OAEP), включающее в себя, среди прочего, зашумление).

Функция проверки подписи проверяет, соответствует ли данная подпись данному документу и открытому ключу пользователя. Открытый ключ пользователя доступен всем, так что любой может проверить подпись под данным документом.

Поскольку подписываемые документы — переменной (и достаточно большой) длины, в схемах ЭЦП зачастую подпись ставится не на сам документ, а на его хэш (). Для вычисления хэша используются криптографические хэш-функции, что гарантирует выявление изменений документа при проверке подписи. Хэш-функции не являются частью алгоритма ЭЦП, поэтому в схеме может быть использована любая надёжная хэш-функция.

В ЭЦП существует два вида ключа:

открытый (S);

закрытый (P).

Н – хэш-функция (R34.11);

П*/П – функция формирования/проверки ЭЦП (R34.10);

хэш-функция обладает следующими функциями:

постоянная фиксированная длина (32 байта – R34.11);

невозможность восстановления исходного текста.