- •Передмова

- •Вступ. Вимоги до спеціалізованої комп’ютерної лабораторії

- •Архітектура комп’ютерної мережі лабораторії

- •Апаратне забезпечення

- •Програмне забезпечення

- •Підсистема розмежування доступу

- •Підсистема реєстрації

- •Характерні вразливості системи Unix

- •Хід роботи

- •Ознайомимося з довідковою документацією системних команд

- •Ознайомимось з форматом та змістом конфігів

- •Створимо політику безпеки кс, що регламентувала б питання контролю доступу, права на виконання певних програм та на адміністрування системи

- •Визначаємо місцезнаходження та ім'я файлу системного журналу аудиту

- •Створимо кілька користувачів та груп і призначте їм атрибути, що відповідають політиці безпеки

- •Створимо декілька файлових об’єктів (включаючи каталоги та посилання), відредагуэмо їх власників, групи та права доступу

- •Хід роботи Хід роботи

- •Контрольні запитання

- •Лабораторна робота №3. Захист реєстру операційної системи Windows nt Мета роботи

- •Теоретичні відомості

- •Огляд стандартних прав доступу в Windows 2000

- •Найбільш важливі ключі реєстру Windows nt/2000, яким потрібний захист

- •Захист вуликів sam і Security

- •Sam у мережі

- •Адміністративні рекомендації з захисту Windows nt/2000

- •Хід роботи

- •Лабораторна робота №4. Підсистема ідентифікації й автентифікації Мета роботи

- •Теоретичні відомості

- •Хід роботи

- •Хід роботи

- •Контрольні запитання

- •Лабораторна робота №6. Підсистема реєстрації Мета роботи

- •Теоретичні відомості

- •Хід роботи

- •Контрольні запитання

- •Список рекомендованої літератури

Контрольні запитання

Проаналізуйте недоліки довірчого управління доступом.

Оцініть позитивні та негативні сторони реалізованої політики безпеки.

Опишіть на рівні структур даних, як у Вашій роботі реалізовано матрицю доступу.

Охарактерізуйте рівень контролю доступу в реалізованій системі згідно НД ТЗІ 2.5-004-99. Що можна зробити, щоб його підвищити?

Проаналізуйте взаємодію підсистеми управління доступом автентифікації в розробленій системі.

Лабораторна робота №6. Підсистема реєстрації Мета роботи

ознайомити студентів з місцем та задачами підсистеми реєстрації в системах захисту інформації від несанкціонованого доступу.

Теоретичні відомості

Підсистема реєстрації є сукупністю таких механізмів захисту, що здійснюють реєстрацію всіх подій в обчислювальній системі, які прямо чи опосередковано стосуються її безпеки. Використання механізмів реєстрації обумовлено такими чинниками:

оскільки обчислювальні системи складаються з великої кількості компонентів та мають дуже складну структуру, практично неможливо гарантувати відсутність помилок при їх розробці, а також адміністративних помилок під час їх експлуатації;

побудовані за допомогою криптографічних механізмів захисту системи є вразливими внаслідок можливості розкриття засобами криптоаналізу, а системи, що використовують паролі, – внаслідок можливості підбору паролю;

використання систем розмежування доступу обмежує користувачів системи певними правилами, дотримання яких не завжди можна забезпечити організаційними заходами;

навіть найдосконаліша система розмежування доступу є вразливою від дій користувачів, що зловживають своїми повноваженнями.

В якості прикладів подій, що реєструються, можна навести включення та виключення системи, вхід у систему та вихід з неї користувачів, невдалі спроби автентифікації, доступ суб'єктів до об'єктів, зміну повноважень суб’єктів по відношенню до об'єктів та інші. Реєстрація має відбуватися як на рівні системного (операційна система), так і на рівні прикладного (наприклад сервер бази даних) програмного забезпечення.

Для реєстрації подій створюється спеціальний файл (або група файлів), що носить назву журналу реєстрації. Журнал реєстрації, як правило, містить інформацію про час, дату, місце, тип та результати кожної зареєстрованої події. Система захисту інформації від несанкціонованого доступу повинна забезпечити захист своїх журналів реєстрації від несанкціонованого доступу, знищення або спотворення.

Хід роботи

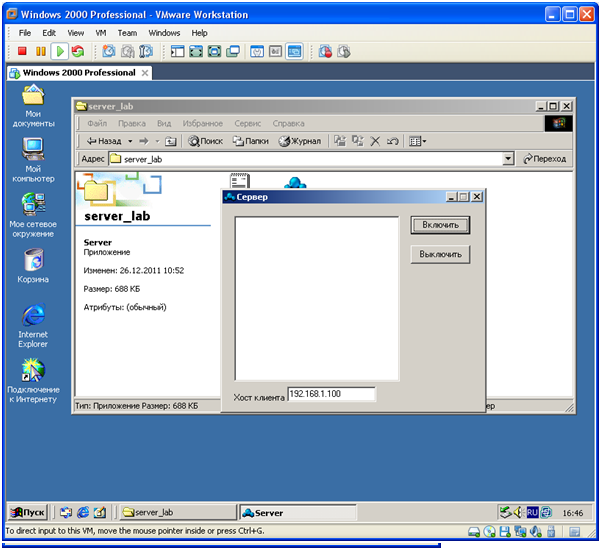

Відкрийте віртуальну машину та скопіюйте папку server_lab на діск С

Відкрийте папку server_lab та запустить exe файл з ім’ям server

Велике біле поле потрібно для реєстрації подій, кнопка «Включить» для включення сервера, та кнопка «Выключить» для виключення. Поле для «Хост клієнта» потрібне для вода IP-адреси клієнта який буде з’єднуватися.

5. Дізнаємося IP-адреси клієнту з яким будемо з’єднуватися

Для цього натиснемо Пуск\Выполнить

6. Вводимо команду cmd та натискаємо кнопку ОК

З’явиться командне вікно

7. Вводимо команду ipconfig та натискаємо кнопку Enter

Нам потрібний Ethernet адаптер с IP адресою 192.168.1.100

8. Запишемо IP адресу у програму Server, але не включаємо її

9. Відкриваємо на робочому комп’ютері папку client_lab та запускаємо exe файл з ім’ям клієнт.

Поле «Хост» потрібно для вводу IP-адреси сервера, Поле «Логін» та «Пароль» потрібні для автентифікації на сервері. Список файлів показує файли, які знаходяться у папці користувача. Поле «Поле для текста» необхідне при створені файлу, для вводу тексту файлу. Кнопки «Создать», «Открыть», не активні, тому що не пройдена індефікація на сервері.

10. Дізнаємося IP-адресу сервера

Для цього натиснемо Пуск\Выполнить

Вводимо команду cmd та натискаємо кнопку ОК

З’явиться командне вікно

Вводимо команду ipconfig та натиснемо кнопку Enter

Запам'ятаємо IP-адресу, вона потрібна для введення у програму клієнт

Заповнимо поля клієнта. У поле «Хост» введемо IP адресу сервера, та у поле «Логін» введемо user, у поле «Пароль» 123, та натиснемо кнопку «Включити»

11. У програмі сервер натисніть кнопку «Включить»

12.Запишіть що було виведено у поле лога клієнта

13. Запишіть що було виведено у поле лога Сервера

14. Створити новий файл у папці користувача, для цього у поле «Имя файла» введемо test, та в поле «Расширение» txt. В поле для тексту ввести слово test. Натискаємо кнопку «Создать» Записати що вивів лог клієнта та сервера.

15. Видалити що написано у полі «Поле для текста», та вибрати новий створений файл, та натискаємо кнопку «Открыть». Записати що вивів лог клієнта та сервера.

16. Закрити програми. Виконати пункт 1-13, але в поле «Логин» та «Пароль» ввести неправильні значення. Записати що вивів лог клієнта та сервера.