- •Учебно-методическое пособие

- •«Организация информационной безопасности»

- •Содержание

- •1.1. Анализ угроз безопасности информации. Основные принципы защиты информации в компьютерных системах

- •1.2. Политика mls - многоуровневая политика

- •2. Методы и средства обеспечения информационной безопасности

- •2.1. Особенности применения криптографических методов.

- •Шифровку с открытым ключом можно представить схемой (рис. 2).

- •Необходимо также при рассмотрении данной темы представить информацию о des и гост-28147; rsa и гост-р-3410.

- •2.2 Способы реализации криптографической подсистемы. Особенности реализации систем с симметричными и несимметричными ключами.

- •Классификация криптографических методов.

- •Базовые циклы криптографических преобразований.

- •Требования к качеству ключевой информации и источники ключей.

- •2.3. Элементы и принципы теории кодирования

- •2.4. Коды с обнаружением и исправлением ошибок

- •3. Архитектура электронных систем обработки данных

- •3.1. Представление информации в компьютере

- •3.2. Политика безопасности. Безопасность учетных записей пользователей в Windows nт

- •3.3. Хранение паролей

- •4.1. Возможные атаки на базу данных sam

- •4. 2. Основные методы защиты базы данных sam

- •4.3. Организация средств защиты web-портала

- •5. Стандарты по оценке защищенных систем. Примеры практической реализации. Построение парольных систем

- •5.1. Алгоритмы хеширования

- •5.2. Алгоритмы шифрования

- •6. Основные методы нарушения секретности, целостности и доступности информации. Причины, виды, каналы утечки и искажения информации

- •3. Степень воздействия

- •4. Особенности алгоритма работы

- •1.1. Файловые;

- •1.2. Загрузочные;

- •1.3. Файлово-загрузочные;

- •4. Сетевые;

- •5. Макро-вирусы;

- •2.1. Резидентные;

- •2.2. Нерезидентные;

- •Подозрительные действия при работе компьютера, характерные для вирусов

- •Прямая запись на диск по абсолютному адресу

- •6.2. Технология защищённой связи в электронной коммерции

- •6.3. Защита информации в электронной коммерции и электронной почте

- •7.1. Системы информационной защиты от внутренних угроз

- •7.2. Виды вредоносных программ и тенденции их развития

- •7.3. Безопасность данных в распределённых компьютерных системах

- •1. Защита информации от несанкционированного доступа в открытых версиях операционной системы Windows.

- •2. Подсистема безопасности защищенных версий операционной системы Windows

- •1. Понятие опасности и виды источников опасности.

- •2. Угроза и безопасность.

- •3. Виды безопасности:

- •4. Система мер по предотвращению угроз:

- •5. Как показывает опыт работ зарубежных стран, наиболее уязвимым звеном в охране коммерческих секретов является:

- •8. Конфиденциальные сведения ранжируются по степени ограничения их распространения, а именно:

- •9. Защищенные информационные системы основаны на:

- •Методы и средства обеспечения информационной безопасности

- •Архитектура электронных систем обработки данных.

- •Особенности применения криптографических методов.

Шифровку с открытым ключом можно представить схемой (рис. 2).

Рис.

2. Схема шифровки с открытым ключом

Рис.

2. Схема шифровки с открытым ключом

Сообщение, зашифрованное при помощи открытого ключа какого-либо абонента, может быть расшифровано только им самим, поскольку только он обладает секретным ключом. Таким образом, чтобы послать закрытое сообщение, вы должны взять открытый ключ получателя и зашифровать сообщение на нём. После этого даже вы сами не сможете его расшифровать.

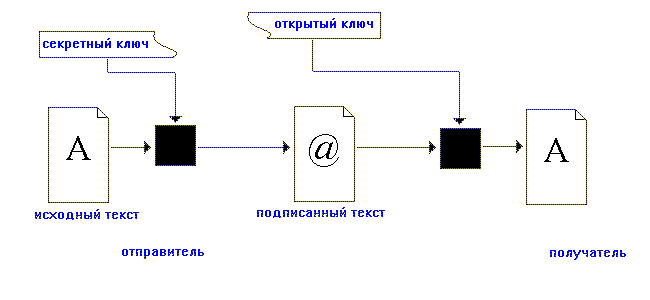

Когда мы действуем наоборот, то есть шифруем сообшение при помощи секретного ключа, то расшифровать его может любой желающий (взяв ваш открытый ключ). Но сам факт того, что сообщение было зашифровано вашим секретным ключом, служит подтверждением, что исходило оно именно от вас - единственного в мире обладателя секретного ключа. Этот режим использования алгоритма называется цифровой подписью (рис. 3).

Рис. 3. Структурная схема цифровой подписи

Необходимо также при рассмотрении данной темы представить информацию о des и гост-28147; rsa и гост-р-3410.

DES (Data Encryption Standart) - это алгоритм с симметричными ключами, т.е. один ключ используется как для шифровки, так и для расшифровки сообщений. Разработан фирмой IBM и утвержден правительством США в 1977 как официальный стандарт для защиты информации, не составляющей государственную тайну.

DES имеет блоки по 64 бит, основан на 16-кратной перестановке данных, для шифрования, использует ключ длиной 56 бит. Существует несколько режимов DES, например Electronic Code Book (ECB) и Cipher Block Chaining (CBC).

56 бит - это 8 семибитовых ASCII-символов, т.е. пароль не может быть больше чем 8 букв. Если вдобавок использовать только буквы и цифры, то количество возможных вариантов будет существенно меньше максимально возможных 256.

Один из шагов алгоритма DES.

Входной блок данных делится пополам на левую (L') и правую (R') части. После этого формируется выходной массив так, что его левая часть L'' представлена правой частью R' входного, а правая R'' формируется как сумма L' и R' операций XOR. Далее, выходной массив шифруется перестановкой с заменой. Можно убедиться, что все проведенные операции могут быть обращены и расшифровывание осуществлятся за число операций, линейно зависящее от размера блока.

После нескольких таких взбиваний можно считать, что каждый бит выходного блока шифровки может зависеть от каждого бита сообщения.

В России есть аналог алгоритма DES, работающий по тому же принципу секретного ключа. ГОСТ 28147 разработан на 12 лет позже DES и имеет более высокую степень защиты. Сравним их характеристики (Табл.1):

Таблица 1: Сравнительная характеристика DES и ГОСТ 28147.

Характеристика |

DES |

ГОСТ 28147 |

Длина ключа, бит |

56 |

256 |

Размер блока, бит |

64 |

512 |

Количество циклов |

16 |

64 |

Как уже было сказано, криптосистема не может считаться надёжной, если не известен полностью алгоритм её работы. Только зная алгоритм, можно проверить, устойчива ли защита. Однако проверить это может лишь специалист, да и то зачастую такая проверка настолько сложна, что бывает экономически нецелесообразна. Как же обычному пользователю, не владеющему математикой, убедиться в надёжности криптосистемы, которой ему предлагают воспользоваться?

Для неспециалиста доказательством надёжности может служить мнение компетентных независимых экспертов. Отсюда возникла система сертификации. Ей подлежат все системы защиты информации, чтобы ими могли официально пользоваться предприятия и учреждения. Использовать несертифицированные системы не запрещено, но в таком случае вы принимаете на себя весь риск, что она окажется недостаточно надёжной или будет иметь «чёрные ходы». Но чтобы продавать средства информационной защиты, сертификация необходима. Такие положения действуют в России и в большинстве стран.

Единственным органом, уполномоченным проводить сертификацию, является Федеральное агентство правительственной связи и информации при Президенте Российской Федерации (ФАПСИ). Орган этот подходит к вопросам сертификации очень тщательно. Совсем мало разработок сторонних фирм смогли получить сертификат ФАПСИ. Иногда можно наблюдать такую картину. Фирма торгует неким программным, программно аппаратным комплексом или техническим решением, при этом гордо заявляет: «Продукция имеет сертификат ФСБ, Минсвязи, Госсвязьнадзора и т.п.» Надо сознавать, что документы эти юридически ничтожны.

ФСБ уполномочена лишь создавать и эксплуатировать без лицензирования средства криптозащиты (ст.20 ФЗ "Об органах федеральной службы безопасности в Российской Федерации"; п.8 Положения о Федеральной службе безопасности Российской Федерации, утв. Указом Президента РФ от 6 июля 1998 г. N 806). Также право на создание и эксплуатацию криптографических средств предоставлено Федеральной службе охраны (ст.30 ФЗ "О государственной охране"). А вот Службе внешней разведки в праве разрабатывать криптосредства отказано (ст.6 ФЗ "О внешней разведке"). Порядок сертификации установлен Положением о сертификации средств защиты информации (утв. постановлением Правительства РФ от 26 июня 1995 г. N 608).

Кроме того ФАПСИ лицензирует деятельность предприятий, связанную с разработкой, производством, реализацией и эксплуатацией шифровальных средств, а также защищенных технических средств хранения, обработки и передачи информации, предоставлением услуг в области шифрования информации (Указ Президента РФ от 03.04.95 N 334 "О мерах по соблюдению законности в области разработки производства, реализации и эксплуатации шифровальных средств, а также предоставления услуг в области шифрования информации"; а также Закон РФ "О федеральных органах правительственной связи и информации").

Для сертификации необходимым условием является соблюдение стандартов при разработке систем защиты информации. Стандарты выполняют сходную функцию. Они позволяют, не проводя сложных, дорогостоящих и даже не всегда возможных исследований, получить уверенность, что данный алгоритм обеспечивает защиту достаточной степени надёжности.