Вредоносное программное обеспечение

Оглавление

пОНЯТИЕ И КЛАССИФИКАЦИЯ ВРЕДОНОСНОГО ПРОГРАММНОГО ОБЕСПЕЧЕНИЯ 3

КЛАССИФИКАЦИЯ ВРЕДОНОСНЫХ ПРОГРАММ 5

Сетевые черви 5

Классические вирусы 6

Троянские программы 7

Прочие вредоносные программы 9

СПИСОК ЛИТЕРАТУРЫ 11

ПОнятие и классификация вредоносного программного обеспечения

Вредоносная программа - любое программное обеспечение, предназначенное для получения несанкционированного доступа к вычислительным ресурсам самой ЭВМ или к информации, хранимой на ЭВМ, с целью несанкционированного владельцем использования ресурсов ЭВМ или причинения вреда (нанесения ущерба) владельцу информации, и/или владельцу ЭВМ, и/или владельцу сети ЭВМ, путем копирования, искажения, удаления или подмены информации.

Существуют специальные программы, позволяющие похищать личные данные пользователей. Как правило, мошенники стремятся установить вредоносное ПО на компьютер пользователя или перехватить его личные данные (пароли, ключи) - если они передаются через интернет в незащищенном виде.

Вредоносные программы могут попасть на компьютер, например:

со злонамеренного сайта (например, при попытке скачать взломанную программу);

со специально созданного сайта, содержащего вредоносный код;

с известного, легитимного сайта, на котором злоумышленники установили вредоносный код;

через непроверенные флэш-носители и компакт-диски;

с «соседнего» по локальной сети компьютера (актуально для провайдеров типа «домашняя сеть», общежитий, интернет-кафе, публичного wi-fi).

Вредоносное ПО, установленное на компьютере пользователя, может перехватывать пароли и другую личную информацию, распространять спам, атаковать другие компьютеры в сети. При подключении к интернету вредоносное ПО умеет автоматически обновляться и получать команды от злоумышленников. Таким образом, они незаметно управляют захваченным компьютером. Сам пользователь при этом обычно и не подозревает, что его система используется кем-то еще.

Вредоносное ПО часто мешает пользователю нормально работать - запуск вредоносных программ нагружает центральный процессор и замедляет работу другого программного обеспечения. Сетевые атаки с компьютера замедляют его связь с интернетом, увеличивают объем трафика, а заодно и расходы на интернет. Обнаружив атаки с компьютера пользователя, провайдер интернета может отключить его от сети. Наконец, компьютер, который регулярно совершает атаки, и его владелец могут вызвать интерес со стороны правоохранительных органов.

Для распространения вредоносного программного обеспечения может применяться любой метод обмена информацией между компьютерами. Установка и запуск подобных программ практически всегда происходит без ведома и согласия пользователя. Так, по разным оценкам, от 60% до 90% всех вредоносных программ распространяются через электронную почту. При этом рассылка может происходить как при помощи встроенных в такую программу механизмов, так и посредством спам-рассылок или легальной почты.

Другой источник вирусов - системы мгновенного обмена сообщениями, включая программы типа ICQ, MSN и интернет-чаты. Кроме того, черви часто распространяются через общие сетевые ресурсы, включая сетевые папки, диски, ресурсы на серверах групповой работы, системы корпоративного документооборота, файлоообменные сети. Многие сетевые черви содержат встроенные функции подбора несложных паролей, а также словари паролей для доступа к сетевым ресурсам, требующим аутентификации.1

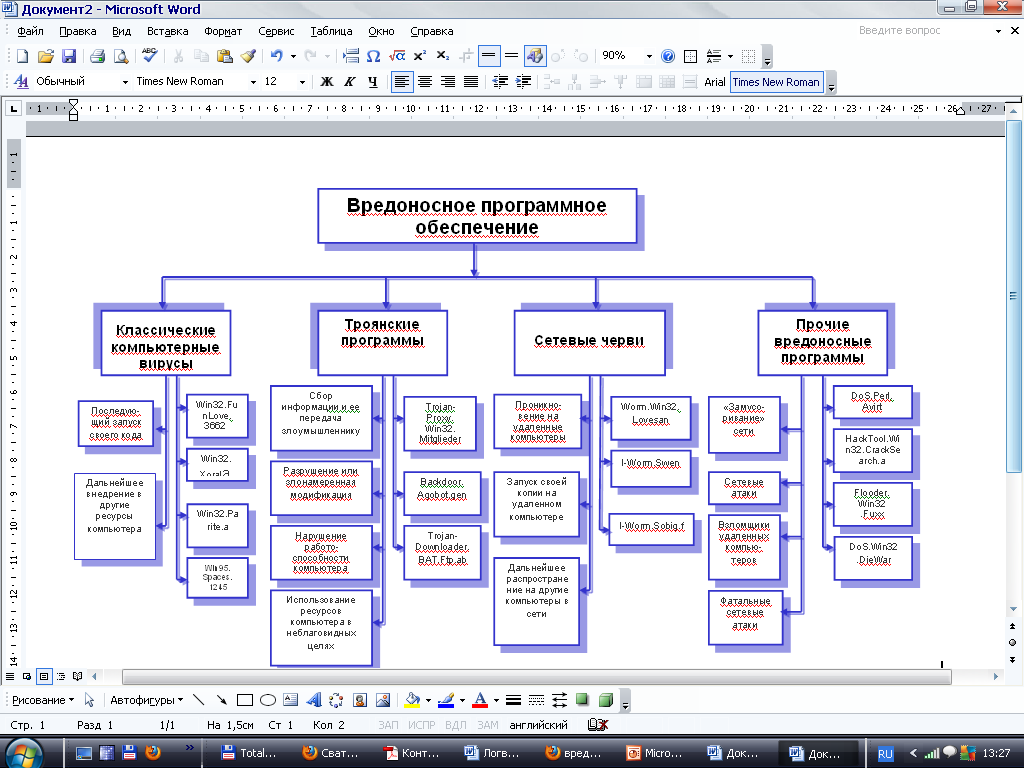

Классификация вредоносного программного обеспечения представлена на рисунке (Рисунок 1).

Рисунок 1. Классификация вредоносного программного обеспечения