Сети (1)

.pdfобращается к подсистеме знаний и, исходя из постановки задачи, выбирает в автоматизированном режиме соответствующую модель решения, после чего через подсистему управления данными включаются другие подсистемы информационной технологии.

Подсистемы представления знаний реализуются, как правило, на персональных компьютерах, программное обеспечение которых пишется на специальных формальных языков программирования.

Подсистема управления данными. Это подсистема на компьютерах с помощью подпрограммных систем управления обработкой данных и организации вычислительного процесса, систем управления вычислительной сетью и систем управления базами данных. При больших объемах накапливаемой на компьютере и циркулирующей в сети информации на предприятиях, где внедрена информационная технология, могут создаваться специальные службы, такие, как администратор баз данных, администратор вычислительной сети и т.п.

4. канальный уровень мак и ллс

адача канального уровня - обеспечить взаимодействие устройств внутри локальной сети путем передачи специальных блоков данных, которые называются кадрами (frame). В процессе формирования они снабжаются служебной информацией (заголовком), необходимой для корректной доставки получателю, и, в соответствии с правилами доступа к среде передачи, отправляются на физический уровень.

При приеме данных с уровня PHY необходимо выделить кадры, предназначенные данному устройству, проверить их на отсутствие ошибок, и передать сервису или протоколу, которому они предназначались.

Нужно обратить внимание, что именно канальный уровень отправляет, принимает, и повторяет кадры в случае коллизии. Но определяет состояние разделяемой среды физический уровень. Поэтому процесс доступа (с необходимым уточнением) подробно описан в предыдущей главе.

Информационное взаимодействие на канальном уровне сетей стандарта Ethernet так же, как и на физическом, принято разделять на дополнительные подуровни, которые не были предусмотрены стандартом OSI-7.

LLC (Logical Link Control). Уровень управления логическим каналом;

MAC (Media Access Control). Уровень доступа к среде.

Подуровень MAC

В идеология множественного доступа к среде Ethernet передачу данных приходится реализовать по широковещательному принципу "каждый для всех" (broadcasting). Это не может не наложить отпечаток на процесс формирования и распознавания кадров. Рассмотрим строение кадра Ethernet DIX, как наиболее часто используемого для передачи IP трафика.

Для идентификации устройств используются 6-ти байтовые MAC-адреса, которые отправитель обязательно должен указать в передаваемом кадре. Старшие три байта представляют собой идентификатор производителя оборудования (Vendor codes), младше - индивидуальный идентификатор устройства.

За уникальность последних несет ответственность производитель оборудования. С идентификаторами производителя дело обстоит сложнее. Существует специальная организация в составе IEEE, которая ведет список вендоров, выделяя каждому из них свой диапазон адресов. Кстати, занести туда свою запись стоит совсем не дорого, всего US $1250. Можно отметить, что создатели технологии Ethernet, Ксерокс и DEC, занимают первую и последнюю строчку списка соответственно.

Такой механизм существует для того, что бы физический адрес любого устройства был уникальным, и не возникло ситуации его случайного совпадения в одной локальной сети.

Нужно особо отметить, что на большинстве современных адаптеров можно программным путем установить любой адрес. Это представляет определенную угрозу работоспособности сети, и может быть причиной тяжелых "мистических" неисправностей.

MAC-адрес может быть записан в различной форме. Наиболее часто используется шестнадцатеричная, в которой пары байтов отделяются друг от друга символами "-" или ":". Например, сетевая карта Realtek, установленная в моем домашнем компьютере, имеет адрес

00:C0:DF:F7:A4:25.

МАС-адрес позволяет выполнять единичную (Unicast), групповую (Multicast) и широковещательную адресацию кадров (Broadcast).

Единичная адресация означает, что узел-источник направляет свое сообщение только одному получателю, адрес которого явно указывается.

В режиме групповой адресации кадр будет обработан теми станциями, которые имеют такой же Vendor Code, как и у отправителя. Признаком такой посылки является "1" в младшем бите старшего байта МАС-адреса (X1:XX:XX:XX:XX:XX). Такой формат достаточно удобен для "фирменного" взаимодействия устройств, но на практике используется достаточно редко.

Другое дело широковещательная посылка, в которой адрес получателя кодируется специальным значением FF-FF-FF-FF-FF-FF. Переданный пакет будет принят и обработан всеми станциями, которые находятся в локальной сети.

Таблица 9.2. Формат кадра Ethernet

Preamble |

|

DA Адрес |

SA Адрес |

Type/Length |

Data |

FCS |

|

SFD |

Контрольная |

||||||

Преамбула |

назначения |

Источника |

Тип/Длина |

Данные |

|||

|

|

|

|

|

|

сумма |

|

|

|

|

|

|

|

|

|

7 байт |

1 |

6 байт |

6 байт |

2 байта |

46-1500 |

4 байта |

|

байт |

байт |

||||||

|

|

|

|

|

|||

|

|

|

|

|

|

|

Для успешной доставки одного адреса назначения явно недостаточно. Нужна дополнительная служебная информация - длина поля данных, тип сетевого протокола и др.

Преамбула (Preamble). Состоит из 8 байтов. Первые семь содержат одну и ту же циклическую последовательность битов (10101010), которая хорошо подходит для синхронизации приемопередатчиков. Последний (Start-of-frame-delimiter, SFD), 1 байт (10101011), служит меткой начала информационной части кадра. Это поле не учитывается при определении длины кадра и не рассчитывается в контрольной сумме.

МАС-адрес получателя (Destination Address, DA).

МАС-адрес отправителя (Source Address, SA). Первый бит всегда равен нулю.

Поле длины либо тип данных (Length/Type, L/T). Два байта, которые содержат явное указание длины (в байтах) поля данных в кадре или указывают на тип данных. Ниже, в описании LLC будет показано, что возможно простое автоматическое распознавание разных типов кадров.

Данные (Data). Полезная нагрузка кадра, данные верхних уровней OSI. Может иметь длину от 0 до 1500 байт.

Для корректного распознавания коллизий необходим кадр не менее чем из 64 байт. Если поле данных менее 46 байт, то кадр дополняется полем заполнения (Padding).

Контрольная сумма (Frame Check Sequence, FCS). 4 байта, которые содержит контрольную сумму всех информационных полей кадра. Вычисление выполняется по алгоритму CRC-32

отправителем и добавляется в кадр. После приема кадра в буфер, приемник выполняет аналогичный расчет. В случае расхождения результата вычислений, предполагается ошибка при передаче, и кадр уничтожается.

Подуровень LLC

Данный подуровень обеспечивает единый, независимый от используемого метода доступа, интерфейс с верхним (сетевым) уровнем. По сути, можно сказать, что на нем определяется логическая структура заголовка кадра Ethernet.

Как ни странно, единый стандарт не определен до сих пор. Так как особых технических трудностей при определении типов кадров устройствами не оказалось, на практике могут параллельно использоваться четыре модификаций:

802.3/LLC (или кадр Novell 802.2)

Raw 802.3 (или кадр Novell 802.3)

Ethernet DIX (или кадр Ethernet II)

Ethernet SNAP

Причина вполне обычна. Технология Ethernet начала свое развитие задолго до принятия стандартов IEEE 802. Первоначально подуровень LLC не выделялся из общего протокола и, соответственно, в специальном заголовке не было нужды. После принятия стандартов IEEE, и появления двух отличных друг от друга форматов кадров канального уровня, понадобился механизм согласования. Попытка введения нового, "объединяющего" варианта заголовка, привела к возникновению очередного формата кадра.

Что бы не слишком запутаться в частных (и не слишком важных) отличиях, рассмотрим только наиболее широко распространенный в локальных сетях кадр Ethernet DIX (Ethernet II), структура которого уже была рассмотрена в описании подуровня МАС.

Как наиболее важный момент, необходимо отметить смысл поля Length/Type (длина/типа данных). 2-байтовое поле Length (Длина) кадра Raw 802.3, в кадре Ethernet DIX используется в качестве поля типа протокола (Type), и явно указывает на тип протокола верхнего уровня, вложившего свой пакет в поле данных кадра. Если подходить строго, то видно, что к Ethernet DIX название Length (Длина) не имеет отношения. Но терминология устоялась, и проще пойти на неоднозначную формулировку, чем ее ломать.

Автоматическое распознавание типов кадров Ethernet выполняется достаточно просто, и поддерживается подавляющим большинством сетевых устройств. Так, для отличия Ethernet DIX от Raw 802.3 в поле Type указываются значения, превышающие значение максимальной длины поля данных (1500 байт). Например, для IP используется код 0800, для IPX - 8037, Х.25 - 0805, и т.п.

Так же, в случае наличия полей LLC, несложно отличить кадр Ethernet SNAP от 802.3/LLC. Но эти форматы не используются в 10/100baseT, и подробно останавливаться на них в рамках данного изложения не имеет смысла.

Кадры Ethernet с тегами VLAN 802.1q

Первое время массовому внедрению Ethernet не мешали "врожденные" недостатки стандарта (в особенности полное отсутствие средств обеспечения безопасности). Но сети быстро росли, и ограничения начали всерьез сдерживать технологию в целом.

Для решения проблемы было предложено несколько "фирменных" методов маркировки фреймов (например ISL, VLT), однако на сегодня имеет смысл говорить только о стандарте 802.1q. Его

смысл достаточно прост - в заголовок добавляется 4 байта, в которых содержится информация о номере виртуальной сети (vlan), и информация о приоритете.

Таким образом, заголовок приобретает следующий вид:

Preamble |

|

DA Адрес |

SA Адрес |

Ether |

|

Type/Length |

Data |

FCS |

|

SFD |

Метка |

Контр. |

|||||||

Преамбула |

назначения |

Источника |

Type |

Тип/Длина |

Данные |

||||

|

|

|

|

|

|

|

|

сумма |

|

|

|

|

|

|

|

|

|

|

|

7 байт |

1 |

6 байт |

6 байт |

2 |

2 |

2 байта |

46-1500 |

4 байта |

|

байт |

байта |

байта |

байт |

||||||

|

|

|

|

|

|||||

|

|

|

|

|

|

|

|

|

Поле EtherType, TPID (Tagged Protocol Identifier) содержит код 0x8100. Оно соответствует полю тип протокола стандартного поля кадра Ethernet и указывает на необходимость обработки кадра согласно требованиям IEEE 802.1q.

Поле "Метка" надо рассмотреть подробнее:

Приоритет |

CFI |

VLAN ID |

|

|

|

3 байта |

1 байт |

12 байт |

|

|

|

Поле приоритета кадра - 3 бита, 1-битовое поле CFI (Canonical Format Identifier) и 12-битовое поле VID (идентификатор виртуальной сети) называются TCI (Tagged Control Information).

Такое решение позволило решить проблемы приоритезации и разделить одну сеть на множество отдельных виртуальных сетей. Т.е. основные проблемы оказались решены.

Однако, тут не обошлось и без проблем. Прежде всего, фрейм ethernet увеличил длину до 1522 октетов, и с 802.1q может корректно работать далеко не всякое старое оборудование (регулируется спецификацией 802.3ас). Да и вообще, нововведение серьезно усложнило коммутаторы - для распознавания тегов о них требуется большая мощность, и для соблюдения приоритетов - несколько очередей в исходящих буферах. А для установки тегов приоритета более того. Способность анализировать более высокие протоколы (например 4-го уровня по модели OSI), и исходя из порта назначения и настроек устанавливать тэги.

Во-вторых, внедрение дополнительных тегов не решило всех проблем Ethernet - количество VLAN ограничено 4096. С приоритетами до сих пор оборудование разных брендов обращается довольно произвольным образом...

Тем не менее, стандарт 802.1q позволил сильно усложнить структуру сетей, и добавил принципиальные возможности. Сейчас без него просто невозможно представить сколь-нибудь большую сеть.

5. ЛВС Ethernet.

ЛВС Ethernet

ЛВС Ethernet реализует недетермированный метод множественного доступа с контролем несущей - CSMA/CD. Все ПК (РСТ), подключенные к "шине" - равноправны, и пытаются захватить канал, т. е. начать передачу. Каждый раз, когда узел готов передавать свой пакет, он должен проверить, свободен канал или нет, это производится проверкой несущей: ее отсутствие означает, что канал свободен. Если один из узлов начал передачу пакета, канал становится занятым, и все остальные узлы переходят в режим приема, при этом пакеты направляются всем остальным активным узлам. Узел назначения сам определяет, что информация предназначена

именно ему, анализируя заголовок пакета, который содержит и адрес назначения, и адрес отправителя. Если они соответствуют его данным, происходит прием пакета информации. При таком методе доступа к каналу возможны ситуации, когда несколько узлов начинают передачу одновременно, т. е. происходит наложение сигналов - коллизия. В этом случае передача прерывается и каждый узел, попавший в коллизию, переходит в состояние задержки, величина которой определяется самим узлом. Вышедший из коллизии узел повторяет передачу. В результате при больших нагрузках сетей с произвольным методом доступа пропускная способность сети резко падает. В Ethernet это предотвращается балансировкой нагрузки путем разделения сети на сегменты и выбором оптимальной топологии сети.

Спецификации Ethernet

Построение ЛВС Ethernet определяется рекомендациями IEEE 802.3: спецификациями 10Base2,

10Base5, 10Base-T.

Спецификации 10Base2(5) основаны на топологии "шина", представляющие сеть на коаксиальном кабеле: 10Base2 - на "тонком"; 10Base5 - на "толстом" коаксиальном кабеле. Монтаж сети предельно прост: соединение осуществляется с помощью "Т-коннектора", подключаемого к разъему сетевого адаптера (сетевой карты).

Параметры 10Base2:

-протяженность сегмента до 185 метров;

-возможно подключение до 30 узлов (ПК).

Ограничения 10Base2:

-допускается последовательное включение не более 3 сегментов;

-между сегментами допускается включение не более 2 соединительных линий;

-во всей сети возможно подключение не более 90 узлов (ПК);

-общая длина трассы не более 925 метров.

Отличие "толстого" Ethernet от "тонкого" в том, что подключение к "толстому" кабелю осуществляется через внешние транссиверы, при этом все узлы должны иметь AUI-порт и соответствующий кабель длиной не более 50 метров. Длина сегмента до 500 метров.

Ограничения 10Base5:

-допускается последовательное включение не более 5 сегментов (правило "5-4");

-во всей сети возможно подключение не более 100 узлов (ПК);

-общая длина трассы не более 2500 метров.

Сети этого типа реализуются, где требуется большая протяженность кабельной трассы, и, или используются в качестве базовой сети.

Спецификации 10Base-T использует кабели с неэкранированными витыми парами (UTP) категории не ниже 3 и имеют топологию типа "звезда". ПК (РСТ) с помощью сегментов из витых пар подключаются к концентратору (Hub). Такая конфигурация упрощает подключение новых ПК (РСТ) и делает их независимыми друг от друга.

Рабочие группы могут объединяться в более сложные конфигурации ЛВС соединениями между Hub, а также подключением сегментов на "тонком" или "толстом" коаксиальном кабеле.

Ограничения 10Base-T:

-допускается включение между ПК (РСТ) не более 5 сегментов и не более 4 Hub;

-длина сегмента не более 100 метров.

Дуплекс в Ethernet

Об узком месте в ЛВС Ethernet с CSMA/CD было сказано выше. Поэтому была предложена технология дуплексной коммутации Ethernet, которая устраняет конфликты в сети и позволяет ПК (РСТ) одновременно принимать и передавать данные по двум путям одновременно со скоростью 10 Мбит/с по каждому из путей. Достоинство технологии в возможности использования существующей кабельной системы, частности неэкранированной витой пары с категорией не ниже 3. Выпускаются коммутаторы, поддерживающие несколько дуплексных соединений между сервером и концентратором, а также между двумя концентраторами.

6. Токен ринг и фддай

5.2. Сеть Token-Ring

Сеть Token-Ring была предложена фирмой IBM в 1985 году (первый вариант появился в 1980 году). Назначением Token-Ring было объединение в сеть всех типов компьютеров, выпускаемых IBM (от персональных до больших). Уже тот факт, что ее поддерживает фирма IBM, крупнейший производитель компьютерной техники, говорит о том, что ей необходимо уделить особое внимание. Но не менее важно и то, что Token-Ring является в настоящее время международным стандартом IEEE 802.5. Это ставит данную сеть на один уровень по статусу с Ethernet.

Фирма IBM сделала все для максимально широкого распространения своей сети: была выпущена подробная документация вплоть до принципиальных схем адаптеров. В результате многие фирмы, например 3COM, Novell, Western Digital, Proteon приступили к производству адаптеров. Кстати, специально для этой сети, а также для другой сети IBM PC Network была разработана концепция NetBIOS. Если в разработанной ранее сети PC Network программы NetBIOS хранились во встроенной в адаптер постоянной памяти, то в сети Token-Ring уже применялась эмулирующая NetBIOS программа, что позволяло более гибко реагировать на особенности конкретной аппаратуры, поддерживая при этом совместимость с программами более высокого уровня.

По сравнению с аппаратурой Ethernet аппаратура Token-Ring оказывается заметно дороже, так как использует более сложные методы управления обменом, поэтому распространена сеть Token-Ring значительно меньше. Однако ее применение становится оправданным, когда требуются большие интенсивности обмена (например, при связи с большими компьютерами) и ограниченное время доступа.

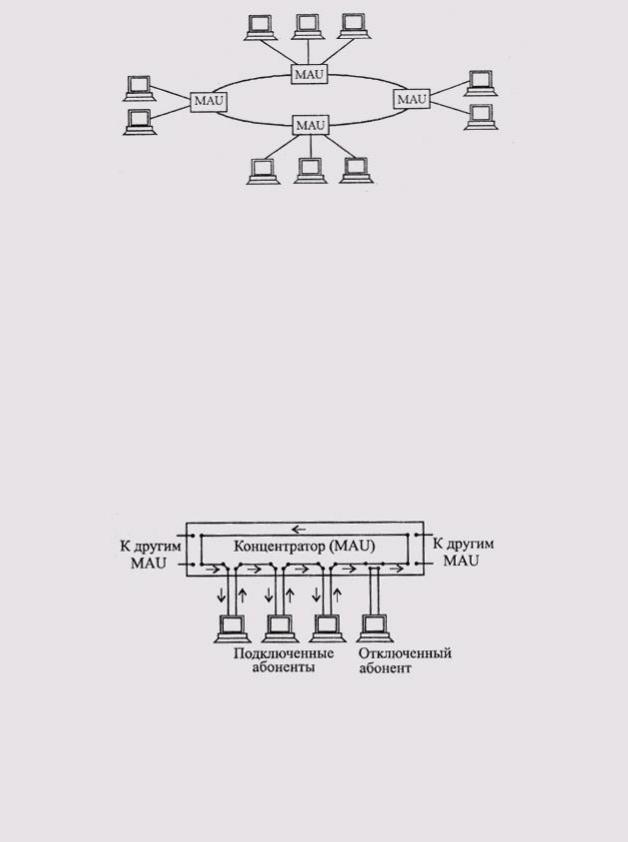

Рис. 5.3. Звездно-кольцевая топология сети Token-Ring

Сеть Token-Ring имеет топологию «кольцо», хотя внешне она больше напоминает «звезду». Это связано с тем, что отдельные абоненты (компьютеры) присоединяются к сети не прямо, а через специальные концентраторы или многостанционные устройства доступа (MSAU или MAU -Multistation Access Unit). Поэтому физически сеть образует звездно-кольцевую топологию (рис. 5.3). В действительности же абоненты объединяются все-таки в кольцо, то есть каждый из них передает информацию одному соседнему абоненту, а принимает информацию от другого соседнего абонента.

Концентратор (MAU) при этом только позволяет централизовать задание конфигурации, отключение неисправных абонентов, контроль за работой сети и т.д. (рис. 5.4). Для присоединения кабеля к концентратору применяются специальные разъемы, которые обеспечивают постоянство замкнутости кольца даже при отключении абонента от сети. Концентратор в сети может быть и единственным, в этом случае в кольцо замыкаются только абоненты, подключенные к нему.

Рис. 5.4. Соединение абонентов сети Token-Ring в кольцо с помощью концентратора (MAU)

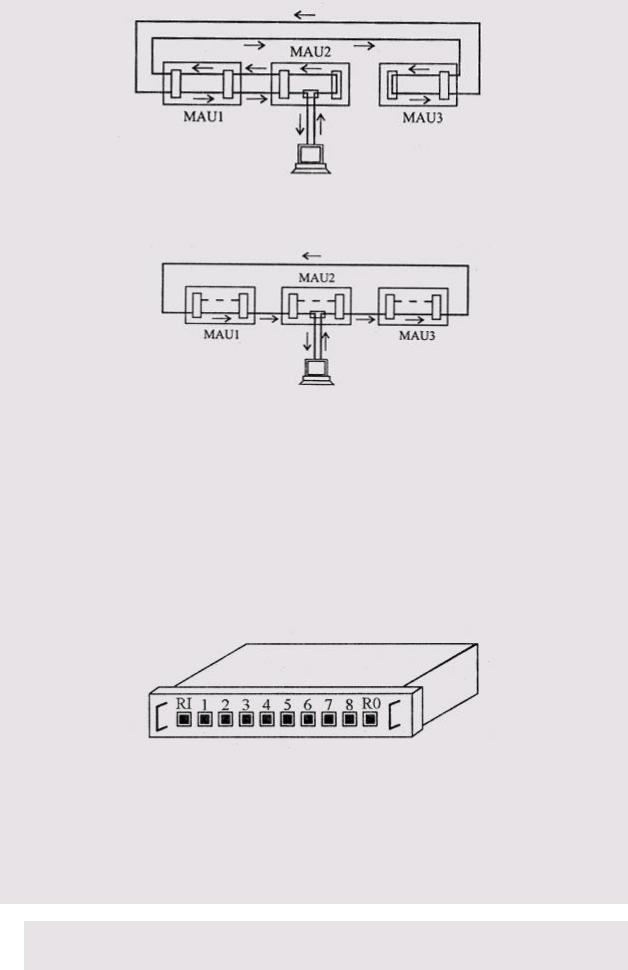

В каждом кабеле, соединяющем адаптеры и концентратор (адаптерные кабели, adapter cable), находятся на самом деле две разнонаправленные линии связи. Такими же двумя разнонаправленными линиями связи, входящими в магистральный кабель (path cable), объединяются между собой в кольцо различные концентраторы (рис. 5.5), хотя для этой же цели может также использоваться и единственная однонаправленная линия связи (рис. 5.6).

Рис. 5.5. Объединение концентраторов двунаправленной линией связи

Рис. 5.6. Объединение концентраторов однонаправленной линией связи

Конструктивно концентратор представляет собой автономный блок с восемью разъемами для подключения абонентов (компьютеров) с помощью адаптерных кабелей и двумя (крайними) разъемами для подключения к другим концентраторам с помощью специальных магистральных кабелей (рис. 5.7). Существуют настенный и настольный варианты концентратора.

Несколько концентраторов могут конструктивно объединяться в группу, кластер (cluster), внутри которого абоненты также соединены в единое кольцо. Применение кластеров позволяет увеличивать количество абонентов, подключенных к одному центру (например, до 16, если в кластер входит два концентратора).

Рис. 5.7. Концентратор Token-Ring (8228 MAU)

В качестве среды передачи в сети IBM Token-Ring сначала применялась витая пара, но затем появились варианты аппаратуры для коаксиального кабеля, а также для оптоволоконного кабеля в стандарте FDDI. Витая пара применяется как неэкранированная (UTP), так и экранированная (STP).

Основные технические характеристики сети Token-Ring следующие.

Максимальное количество концентраторов типа IBM 8228 MAU - 12.

Максимальное количество абонентов в сети - 96.

Максимальная длина кабеля между абонентом и концентратором — 45 м.

Максимальная длина кабеля между концентраторами -45м.

Максимальная длина кабеля, соединяющего все концентраторы - 120м.

Скорость передачи данных - 4 Мбит/с и 16 Мбит/с.

Все приведенные характеристики относятся к случаю неэкранированной витой пары. В случае применения другой среды передачи характеристики сети могут отличаться. Например, при использовании экранированной витой пары количество абонентов может быть увеличено до 260 (вместо 96), длина кабеля - до 100 м (вместо 45), количество концентраторов -до 33, а полная длина кольца, соединяющего концентраторы - до 200 м. Оптоволоконный кабель позволяет увеличивать длину кабеля до 1 км.

Как видим, сеть Token-Ring уступает сети Ethernet как по допустимому размеру сети, так и по максимальному количеству абонентов. Что касается скорости передачи, то в настоящее время ведется разработка версий Token-Ring на скорость 100 Мбит/с и на 1000 Мбит/с. Фирма IBM вовсе не собирается отказываться от своей сети, рассматривая ее как достойного конкурента Ethernet.

Для передачи информации в Token-Ring используется вариант кода Ман-честер-П. Как и в любой звездообразной топологии, никаких дополнительных мер по электрическому согласованию и внешнему заземлению не требуется.

Для присоединения кабеля к сетевому адаптеру используется внешний 9-контактный разъем типа DIN. Так же, как и адаптеры Ethernet, адаптеры Token-Ring имеют на своей плате переключатели или перемычки для настройки адресов и прерываний системной шины. Если сеть Ethernet можно построить только на адаптерах и кабеле, то для сети Token-Ring обязательно нужно приобретать концентраторы. Это также увеличивает стоимость аппаратуры Token-Ring.

Вто же время в отличие от Ethernet сеть Token-Ring лучше держит большую нагрузку (больше 30-40%) и обеспечивает гарантированное время доступа. Это крайне необходимо, например, в сетях производственного назначения, в которых задержка реакции на внешнее событие может привести к серьезным авариям.

Всети Token-Ring используется классический маркерный метод доступа, то есть по кольцу постоянно циркулирует маркер, к которому абоненты могут присоединять свои пакеты данных. Отсюда следует такое важное достоинство данной сети, как отсутствие конфликтов, но отсюда же следуют такие недостатки, как необходимость контроля за целостностью маркера и зависимость функционирования сети от каждого из абонентов (в случае неисправности абонент обязательно должен быть исключен из кольца).

Для контроля за целостностью маркера используется один из абонентов (так называемый активный монитор). Его аппаратура ничем не отличается от остальных, но его программные средства следят за временными соотношениями в сети и формируют в случае необходимости новый маркер. Активный монитор выбирается при инициализации сети, им может быть любой компьютер сети. Если активный монитор по какой-то причине выходит из строя, то включается специальный механизм, посредством которого другие абоненты (запасные мониторы) принимают решение о назначении нового активного монитора.

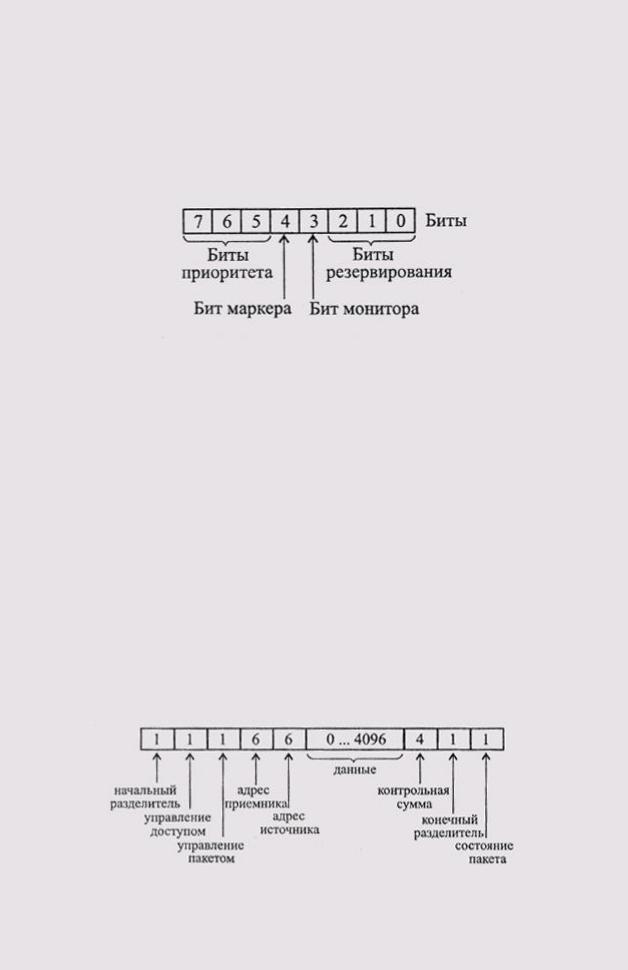

Рис. 5.8. Формат маркера сети Token-Ring

Маркер представляет собой управляющий пакет, содержащий всего три байта (рис. 5.8): байт начального разделителя (SD - Start Delimiter), байт управления доступом (АС - Access Control) и байт конечного разделителя (ED - End Delimiter). Начальный разделитель и конечный разделитель представляют собой не просто последовательность нулей и единиц, а содержат импульсы специального вида. Благодаря этому данные разделители нельзя спутать ни с какими другими байтами пакетов. Четыре бита разделителя представляют собой нулевые биты в принятой кодировке, а четыре других бита не соответствуют коду Манчестер-П: в течение двух битовых интервалов удерживается один уровень сигнала, а в течение двух остальных

— другой уровень. В результате такой сбой синхронизации легко выявляется приемником.

Рис. 5.9. Формат байта управления доступом

Байт управления разделен на четыре поля (рис. 5.9): три бита приоритета, бит маркера, бит монитора и три бита резервирования. Биты приоритета позволяют абоненту присваивать приоритет своим пакетам или маркеру (приоритет может быть от 0 до 7, причем 7 соответствует наивысшему приоритету, а 0 — наинизшему). Абонент может присоединить к маркеру свой пакет только тогда, когда его собственный приоритет такой же или выше приоритета маркера. Бит маркера определяет, присоединен ли к маркеру пакет (единица соответствует маркеру без пакета, нуль - маркеру с пакетом). Бит монитора, установленный в единицу, говорит о том, что данный маркер передан активным монитором. Биты резервирования позволяют абоненту зарезервировать свое право на дальнейший захват сети, то есть, так сказать, занять очередь на обслуживание. Если приоритет абонента выше, чем текущее значение поля резервирования, он может записать туда свой приоритет вместо прежнего.

Формат пакета Token-Ring представлен на рис. 5.10. Помимо начального и конечного разделителей, а также байта управления доступом, в пакет входят также байт управления пакетом, сетевые адреса приемника и передатчика, данные, контрольная сумма и байт состояния,пакета.

Рис. 5.10. Формат пакета сети Token-Ring (длина полей дана в байтах)

Назначение полей пакета следующее: