- •Федеральное агентство по образованию

- •Лекция 1. Информационная безопасность Предисловие

- •Современная ситуация в области информационной безопасности

- •Проблемы безопасности лвс

- •Термины и определения

- •Рис 1.3. Схема обеспечения безопасности информации

- •Классификация методов и средств защиты информации

- •Безопасности

- •Классификация угроз безопасности

- •Основные непреднамеренные искусственные угрозы

- •Неформальная модель нарушителя в ас

- •Причины возникновения угроз ас и последствия воздействий

- •Лекция 3. Основные направления защиты информации Классификация мер обеспечения информационной безопасности

- •Классификация мер обеспечения безопасности компьютерных систем

- •Закон о коммерческой тайне предприятия

- •Лекция 4. Пакет руководящих документов Государственной технической комиссии при Президенте Российской Федерации

- •Концепция защиты средств вычислительной техники и автоматизированных систем от несанкционированного доступа к информации

- •Документы Гостехкомиссии России о модели нарушителя в автоматизированной системе

- •Классификация защищенности средств вычислительной техники. Классификация защищенности автоматизированных систем

- •Показатели защищенности межсетевых экранов

- •Общие положения:

- •Лекция 5. Организационные меры защиты информации

- •Организационная структура, основные функции службы компьютерной безопасности

- •Перечень основных нормативных и организационно-распорядительных документов, необходимых для организации комплексной системы защиты информации от нсд

- •Планирование восстановительных работ

- •Лекция 6. Административный уровень информационной безопасности

- •Политика безопасности

- •Программа безопасности

- •Синхронизация программы безопасности с жизненным циклом систем

- •Лекция 7. Управление рисками

- •Подготовительные этапы управления рисками

- •Основные этапы управления рисками

- •Управление рисками при проектировании систем безопасности. Анализ рисков

- •Рис 7.1. Схема подходов к проведению анализа рисков Общая схема анализа рисков

- •Основные подходы к анализу рисков

- •Анализ рисков в информационных системах с повышенными требованиями к безопасности

- •Определение ценности ресурсов

- •Оценка характеристик факторов риска

- •Ранжирование угроз

- •Оценивание показателей частоты повторяемости и возможного ущерба от риска

- •Оценивание уровней рисков

- •Лекция 8. Процедурный уровень информационной безопасности Основные классы мер процедурного уровня

- •Управление персоналом

- •Физическая защита

- •Поддержание работоспособности

- •Реагирование на нарушения режима безопасности

- •Планирование восстановительных работ

- •Лекция 9. Аппаратно-программные средства защиты

- •Основные механизмы защиты компьютерных систем от проникновения в целях дезорганизации их работы и нсд к информации

- •Основные понятия программно-технического уровня информационной безопасности

- •Идентификация и аутентификация

- •Парольная аутентификация

- •Одноразовые пароли

- •Сервер аутентификации Kerberos

- •Идентификация и аутентификация с помощью биометрических данных

- •Управление доступом

- •Ролевое управление доступом

- •Модель безопасности БеллаЛа Падулы

- •Р НарушениеСвойстваОграниченияис.9.4. Схема запрещенного взаимодействия конфиденциального объекта

- •Системы разграничения доступа

- •Диспетчер доступа. Сущность концепции диспетчера доступа состоит в том, что некоторый абстрактный механизм является посредником при всех обращениях субъектов к объектам (рис.9.5).

- •Атрибутные схемы

- •Лекция 10. Основные понятия криптологии, криптографии и криптоанализа

- •Краткая история. Традиционные симметричные криптосистемы

- •Симметричные системы с закрытым (секретным) ключом

- •Алгоритмы des и Тройной des

- •Алгоритм idea

- •Алгоритм гост 28147-89

- •Асимметричные системы с открытым ключом. Математические основы шифрования с открытым ключом

- •Алгоритм rsa (Rivest, Shamir, Adleman)

- •Алгоритм Эль Гамаля

- •Лекция 11. Электронная цифровая подпись

- •Контроль целостности

- •Цифровые сертификаты

- •Основные типы криптоаналитических атак

- •Лекция 12. Управление механизмами защиты

- •Система обеспечения иб рф, ее основные функции и организационные основы

- •Общие методы обеспечения иб рф

- •Особенности обеспечения иб рф в различных сферах жизни общества

- •Организационные, физико-технические, информационные и программно-математические угрозы. Комплексные и глобальные угрозы иб деятельности человечества и обществ

- •Источники угроз иб рф

- •Организационное и правовое обеспечение

- •Информационной безопасности рф. Правовое

- •Регулирование информационных потоков

- •В различных видах деятельности общества

- •Международные и отечественные правовые и нормативные акты обеспечения иб процессов переработки информации

- •Организационное регулирование защиты процессов переработки информации

- •Категорирование объектов и защита информационной собственности

- •Лекция 14. Методологические основы

- •Обеспечения информационной безопасности

- •Жизнедеятельности общества и его структур

- •Современные подходы к обеспечению решения проблем иб деятельности общества

- •Методология информационного противоборства.

- •Информационно - манипулятивные технологии

- •Технологии информационного противоборства в Интернете и их анализ

- •Лекция 15. Всемирная паутина - World Wide Web (www)

- •Поиск информации в Интернете с помощью браузера

- •Примеры политик для поиска информации

- •Веб-серверы

- •Примеры политик веб-серверов

- •Лекция 16. Электронная почта Использование электронной почты

- •Основы e-mail

- •Угрозы, связанные с электронной почтой

- •Защита электронной почты

- •Хранение электронных писем

- •Приложения

- •Законодательство Российской Федерации по вопросам обеспечения информационной безопасности Основы законодательства России по вопросам защиты информации

- •Глава 19. Преступления против конституционных прав и свобод человека и гражданина

- •Глава 23. Преступления против интересов службы в коммерческих и иных организациях.

- •Глава 22. Преступления в сфере экономической деятельности

- •Глава 25. Преступления против здоровья населения и общественной нравственности

- •Глава 29. Преступления против основ конституционного строя и безопасности государства

- •Глава 28. Преступления в сфере компьютерной информации

- •Глава 6. Общие положения:

- •Глава 38. Выполнение научно-исследовательских, опытно-конструкторских и технологических работ.

- •Глава 45. Банковский счет:

- •Глава 48. Страхование

- •Важнейшие законодательные акты в области защиты информации

- •3.2.1. Закон рф «о государственной тайне»”

- •Раздел VI, статья 20 Закона относит к органам, осуществляющим защиту государственной тайны на территории Российской Федерации, следующие организации:

- •Закон рф “Об информации, информатизации и защите информации”

- •Защита конфиденциальной информации

Модель безопасности БеллаЛа Падулы

Одна из первых моделей безопасности — и впоследствии наиболее часто используемой - была разработана Дэвидом Беллом и Леонардо Ла Падулой для моделирования работы компьютера.

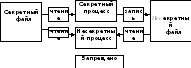

Рассмотрим систему из двух файлов и двух процессов (рис.9.3). Один файл и один процесс являются несекретными, другой файл и процесс — секретными.

Простое правило безопасности предотвращает чтение секретного файла несекретным процессом. Оба процесса могут читать и записывать данные в несекретный файл. Однако легко может произойти нарушение правил управления доступом, если секретный процесс считает информацию из секретного файла и запишет ее в несекретный файл. Это эквивалентно неавторизованному уменьшению класса доступа информации, хотя при этом не изменяется класс доступа ни одного файла (рис. 9.3).

Рис.9.3. Схема разрешенного взаимодействия конфиденциального объекта

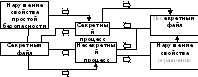

Когда процесс записывает информацию в файл, класс доступа которого меньше, чем класс доступа процесса, имеет место так называемый процесс записи вниз. Ограничение, направленное на исключение нисходящей записи, получило в модели БеллаЛа Падулы название свойства или свойства ограничения.

Таким образом, модель многоуровневой безопасности имеет два основных свойства:

простая безопасность: субъект может только читать объект, если класс доступа субъекта доминирует над классом доступа объекта. Другими словами, субъект может читать "вниз", но не может читать "вверх";

свойство ограничения: субъект может только записать в объект, если класс доступа субъекта превосходит класс доступа объекта. Субъект может записывать "вверх", но не может записать "вниз".

Процесс не может ни читать объект с высшим классом доступа (свойство простой безопасности), ни записать объект с низшим классом доступа (*-свойство или свойство ограничения) (рис.9.4).

Р НарушениеСвойстваОграниченияис.9.4. Схема запрещенного взаимодействия конфиденциального объекта

При формализации многоуровневого управления безопасностью, модель БеллаЛа Падулы определяет структуру класса доступа и упорядочивает отношения между классами доступа (доминирование). Кроме того, определяются два уникальных класса доступа: SYSTEM HIGH, который превосходит все остальные классы доступа, и SYSTEM LOW, который превосходят все другие классы. Изменения классов доступа в рамках модели БеллаЛа Падулы не допускаются.

Управление доступом в модели БеллаЛа Падулы происходит как с использованием матрицы управления доступом, так и с использованием меток безопасности и ранее приведенных правил простой безопасности и свойства ограничения.

В дополнение к имеющимся режимам доступа чтения и записи матрица управления доступом включает режимы добавления, исполнения и управления, причем последний определяет, может ли субъект передавать другим субъектам права доступа, которыми он обладает по отношению к объекту.

Управление при помощи меток безопасности усиливает ограничение предоставляемого доступа на основе сравнения атрибутов класса доступа субъектов и объектов.

В модели БеллаЛа Падулы определено около двадцати функций (правил операций), выполняемых при модификации компонентов матрицы доступа, при запросе и получении доступа к объекту (например, при открытии файла), создании и удалении объектов; при этом для каждой функции доказывается сохранение ею в соответствии с определением безопасного состояния. Лишь немногие разработки безопасных систем использовали функции, предложенные Белла и Ла Падулы, чаще использовались собственные функции, разработанные на основе функций модели БеллаЛа Падулы. Поэтому в настоящее время, когда говорят о модели БеллаЛа Падулы, имеются в виду только простое условие безопасности и свойство ограничения, а не функции, составляющие основу модели, и их доказательства.