- •Федеральное агентство по образованию

- •Лекция 1. Информационная безопасность Предисловие

- •Современная ситуация в области информационной безопасности

- •Проблемы безопасности лвс

- •Термины и определения

- •Рис 1.3. Схема обеспечения безопасности информации

- •Классификация методов и средств защиты информации

- •Безопасности

- •Классификация угроз безопасности

- •Основные непреднамеренные искусственные угрозы

- •Неформальная модель нарушителя в ас

- •Причины возникновения угроз ас и последствия воздействий

- •Лекция 3. Основные направления защиты информации Классификация мер обеспечения информационной безопасности

- •Классификация мер обеспечения безопасности компьютерных систем

- •Закон о коммерческой тайне предприятия

- •Лекция 4. Пакет руководящих документов Государственной технической комиссии при Президенте Российской Федерации

- •Концепция защиты средств вычислительной техники и автоматизированных систем от несанкционированного доступа к информации

- •Документы Гостехкомиссии России о модели нарушителя в автоматизированной системе

- •Классификация защищенности средств вычислительной техники. Классификация защищенности автоматизированных систем

- •Показатели защищенности межсетевых экранов

- •Общие положения:

- •Лекция 5. Организационные меры защиты информации

- •Организационная структура, основные функции службы компьютерной безопасности

- •Перечень основных нормативных и организационно-распорядительных документов, необходимых для организации комплексной системы защиты информации от нсд

- •Планирование восстановительных работ

- •Лекция 6. Административный уровень информационной безопасности

- •Политика безопасности

- •Программа безопасности

- •Синхронизация программы безопасности с жизненным циклом систем

- •Лекция 7. Управление рисками

- •Подготовительные этапы управления рисками

- •Основные этапы управления рисками

- •Управление рисками при проектировании систем безопасности. Анализ рисков

- •Рис 7.1. Схема подходов к проведению анализа рисков Общая схема анализа рисков

- •Основные подходы к анализу рисков

- •Анализ рисков в информационных системах с повышенными требованиями к безопасности

- •Определение ценности ресурсов

- •Оценка характеристик факторов риска

- •Ранжирование угроз

- •Оценивание показателей частоты повторяемости и возможного ущерба от риска

- •Оценивание уровней рисков

- •Лекция 8. Процедурный уровень информационной безопасности Основные классы мер процедурного уровня

- •Управление персоналом

- •Физическая защита

- •Поддержание работоспособности

- •Реагирование на нарушения режима безопасности

- •Планирование восстановительных работ

- •Лекция 9. Аппаратно-программные средства защиты

- •Основные механизмы защиты компьютерных систем от проникновения в целях дезорганизации их работы и нсд к информации

- •Основные понятия программно-технического уровня информационной безопасности

- •Идентификация и аутентификация

- •Парольная аутентификация

- •Одноразовые пароли

- •Сервер аутентификации Kerberos

- •Идентификация и аутентификация с помощью биометрических данных

- •Управление доступом

- •Ролевое управление доступом

- •Модель безопасности БеллаЛа Падулы

- •Р НарушениеСвойстваОграниченияис.9.4. Схема запрещенного взаимодействия конфиденциального объекта

- •Системы разграничения доступа

- •Диспетчер доступа. Сущность концепции диспетчера доступа состоит в том, что некоторый абстрактный механизм является посредником при всех обращениях субъектов к объектам (рис.9.5).

- •Атрибутные схемы

- •Лекция 10. Основные понятия криптологии, криптографии и криптоанализа

- •Краткая история. Традиционные симметричные криптосистемы

- •Симметричные системы с закрытым (секретным) ключом

- •Алгоритмы des и Тройной des

- •Алгоритм idea

- •Алгоритм гост 28147-89

- •Асимметричные системы с открытым ключом. Математические основы шифрования с открытым ключом

- •Алгоритм rsa (Rivest, Shamir, Adleman)

- •Алгоритм Эль Гамаля

- •Лекция 11. Электронная цифровая подпись

- •Контроль целостности

- •Цифровые сертификаты

- •Основные типы криптоаналитических атак

- •Лекция 12. Управление механизмами защиты

- •Система обеспечения иб рф, ее основные функции и организационные основы

- •Общие методы обеспечения иб рф

- •Особенности обеспечения иб рф в различных сферах жизни общества

- •Организационные, физико-технические, информационные и программно-математические угрозы. Комплексные и глобальные угрозы иб деятельности человечества и обществ

- •Источники угроз иб рф

- •Организационное и правовое обеспечение

- •Информационной безопасности рф. Правовое

- •Регулирование информационных потоков

- •В различных видах деятельности общества

- •Международные и отечественные правовые и нормативные акты обеспечения иб процессов переработки информации

- •Организационное регулирование защиты процессов переработки информации

- •Категорирование объектов и защита информационной собственности

- •Лекция 14. Методологические основы

- •Обеспечения информационной безопасности

- •Жизнедеятельности общества и его структур

- •Современные подходы к обеспечению решения проблем иб деятельности общества

- •Методология информационного противоборства.

- •Информационно - манипулятивные технологии

- •Технологии информационного противоборства в Интернете и их анализ

- •Лекция 15. Всемирная паутина - World Wide Web (www)

- •Поиск информации в Интернете с помощью браузера

- •Примеры политик для поиска информации

- •Веб-серверы

- •Примеры политик веб-серверов

- •Лекция 16. Электронная почта Использование электронной почты

- •Основы e-mail

- •Угрозы, связанные с электронной почтой

- •Защита электронной почты

- •Хранение электронных писем

- •Приложения

- •Законодательство Российской Федерации по вопросам обеспечения информационной безопасности Основы законодательства России по вопросам защиты информации

- •Глава 19. Преступления против конституционных прав и свобод человека и гражданина

- •Глава 23. Преступления против интересов службы в коммерческих и иных организациях.

- •Глава 22. Преступления в сфере экономической деятельности

- •Глава 25. Преступления против здоровья населения и общественной нравственности

- •Глава 29. Преступления против основ конституционного строя и безопасности государства

- •Глава 28. Преступления в сфере компьютерной информации

- •Глава 6. Общие положения:

- •Глава 38. Выполнение научно-исследовательских, опытно-конструкторских и технологических работ.

- •Глава 45. Банковский счет:

- •Глава 48. Страхование

- •Важнейшие законодательные акты в области защиты информации

- •3.2.1. Закон рф «о государственной тайне»”

- •Раздел VI, статья 20 Закона относит к органам, осуществляющим защиту государственной тайны на территории Российской Федерации, следующие организации:

- •Закон рф “Об информации, информатизации и защите информации”

- •Защита конфиденциальной информации

Системы разграничения доступа

Основную роль в обеспечении внутренней безопасности компьютерных систем выполняют системы управления доступом (разграничения доступа) субъектов к объектам доступа, реализующие концепцию единого диспетчера доступа (в английском варианте «reference monitor»( дословно - монитор ссылок).

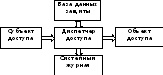

Диспетчер доступа. Сущность концепции диспетчера доступа состоит в том, что некоторый абстрактный механизм является посредником при всех обращениях субъектов к объектам (рис.9.5).

Рис. 9.5. Схема разграничения доступа

Диспетчер доступа должен выполнять следующие функции:

проверять права доступа каждого субъекта к любому объекту на основании информации, содержащейся в базе данных защиты (правил разграничения доступа);

при необходимости регистрировать факт доступа и его параметры в системном журнале.

Основными требованиями к реализации диспетчера доступа являются:

требование полноты контролируемых операций, согласно которому проверке должны подвергаться все операции всех субъектов над всеми объектами системы; обход диспетчера предполагается невозможным;

требование изолированности, то есть защищенности диспетчера от возможных изменений субъектами доступа в целях влияния на процесс его функционирования;

требование формальной проверки правильности функционирования;

минимизация используемых диспетчером ресурсов.

В самом общем виде работа средств управления доступом субъектов к объектам основана на проверке сведений, хранимых в базе данных защиты.

Под базой данных защиты (security database) понимают базу данных, хранящую информацию о правах доступа субъектов системы к объектам и другим субъектам.

Для внесения изменений в базу данных защиты система разграничения доступа должна включать средства для привилегированного пользователя (администратора безопасности) по ведению этой базы. Такие средства управления доступом должны обеспечивать возможность выполнения следующих операций:

добавления и удаления объектов и субъектов;

просмотра и изменения соответствующих прав доступа субъектов к объектам.

Форма представления базы данных защиты может быть различной.

Основу базы данных защиты в общем случае составляет матрица доступа или ее представления. Каждый элемент этой матрицы представляет собой кортеж, определяющий права доступа (для всех возможных видов доступа) каждого субъекта к каждому объекту или другому субъекту.

Сложность управления доступом (введения матрицы доступа) в реальных системах связана не только с большой размерностью матрицы (большим числом субъектов и объектов) и высоким динамизмом ее корректировки, но и с необходимостью постоянного отслеживания при таких корректировках большого числа зависимостей между значениями определенных кортежей. Наличие таких зависимостей связано с объективно существующими в предметной области ограничениями и правилами наследования полномочий в иерархии объектов и субъектов. Например, пользователь должен наследовать полномочия группы пользователей, в которую он входит; права доступа некоторого пользователя к каталогам и файлам не должны превышать соответствующие его права по доступу к диску, на котором они размещены и т.п.

При полномочном управлении доступом (категорирование объектов и субъектов и введение ограничений по доступу установленных категорий субъектов к объектам различных категорий) на матрицу доступа накладываются дополнительные зависимости между значениями прав доступа субъектов.

Существующие ограничения и зависимости между полномочиями существенно усложняют процедуры ведения матриц доступа. Это привело к возникновению большого числа способов неявного задания матрицы (списки доступа, перечисление полномочий, атрибутная схема и т.п.).

Основные критерии оценки эффективности различных способов неявного задания следующие:

затраты памяти на хранение образа матрицы доступа;

время на выборку (вычисление) значений полномочий (элементов кортежей);

удобство ведения матрицы при наличии ограничений и зависимостей между значениями ее кортежей (простота и наглядность, количество требуемых операций при добавлении/удалении субъекта или объекта, назначении/модификации полномочий и т.п.).

Рассмотрим основные способы неявного задания матрицы доступа.

Списки управления доступом к объекту. В данной схеме полномочия доступа к объекту представляются в виде списков (цепочек) кортежей для всех субъектов, имеющих доступ к данному объекту. Это равносильно представлению матрицы по столбцам с исключением кортежей, имеющих все нулевые значения.

Такое представление матрицы доступа получило название «списка управления доступом» (access control list). Этот вид задания матрицы реализован в сетевой ОС Novell NetWare.

Достоинства:

экономия памяти, так как матрица доступа обычно сильно разрежена;

удобство получения сведений о субъектах, имеющих какой-либо вид доступа к заданному объекту;

Недостатки:

неудобство отслеживания ограничений и зависимостей по наследованию полномочий субъектов;

неудобство получения сведений об объектах, к которым имеет какой-либо вид доступа данный субъект;

так как списки управления доступом связаны с объектом, то при удалении субъекта возможно возникновение ситуации, при которой объект может быть доступен несуществующему субъекту.

Списки полномочий субъектов.В данной модели полномочия доступа субъекта представляются в виде списков (цепочек) кортежей для всех объектов, к которым он имеет доступ (любого вида). Это равносильно представлению матрицы по строкам с исключением кортежей, имеющих нулевые значения.

Такое представление матрицы доступа называется «профилем» (profile) субъекта.

В системах с большим количеством объектов профили могут иметь большие размеры и вследствие этого ими трудно управлять; изменение профилей нескольких субъектов может потребовать большого количества операций и привести к трудностям в работе системы. Поэтому профили обычно используются лишь администраторами безопасности для контроля работы субъектов и даже такое их применение весьма ограничено.

Достоинства:

экономия памяти, так как матрица доступа обычно сильно разрежена;

удобство получения сведений об объектах, к которым имеет какой-либо вид доступа данный субъект;

Недостатки:

неудобство отслеживания ограничений и зависимостей по наследованию полномочий доступа к объектам;

неудобство получения сведений о субъектах, имеющих какой-либо вид доступа к заданному объекту;

так как списки управления доступом связаны с субъектом, то при удалении объекта возможно возникновение ситуации, при которой субъект может иметь права на доступ к несуществующему объекту.