- •7. Источники угроз безопасности информации, их классификация и ранжирование.

- •8. Уязвимости безопасности информации, их классификация и ранжирование.

- •9. Действия, приводящие к неправомерному овладению конфиденциальной информацией.

- •10. Направления обеспечения информационной безопасности.

- •11. Правовая и организационная защита информации.

- •12. Инженерно-техническая защита информации.

- •13) Классификация и общая характеристика каналов утечки информации.

- •14) Технические каналы утечки информации и их образование.

- •15) Классификация и характеристика каналов утечки речевой информации.

- •16) Технические каналы утечки речевой информации и методы ее съема.

- •17) Методы дистанционного проникновения в помещение для скрытого съема аудио- и видеоинформации.

- •18) Технические средства съема аудиоинформации: микрофоны и их виды.

- •20) Методы съема информации в телефонных линиях связи.

- •21) Технические средства съема видеоинформации и их общая характеристика.

- •22) Методы и средства съема информации по радиоканалу.

- •23) Методы и средства съема информации телевизионной и вычислительной техники.

- •24) Съем информации с помощью технологи Bluetooth.

- •26. Получение информации с использованием социальной инженерии.

- •27 Противодействие социальной инженерии.

- •30 Системы виброакустического зашумления.

- •31) Подавители диктофонов

- •32) Блокираторы сотовых телефонов

- •33) Защита от узконаправленных микрофонов

- •34) Методы и средства обнаружения радиозакладных устройств

- •35 Обнаружители диктофонов

- •36) Прозрачные переговорные кабины

- •37. Звукоизоляция помещений

- •38. Общие принципы защиты телефонных линий связи

- •Методы и средства пассивной защиты

- •39. Методы подавления телефонных закладных устройств

- •41. Скремблеры и вокодеры

- •42. Методы и средства обнаружения и противодействия

- •43. Общая характеристика методов защиты информации от утечки по электромагнитным каналам.

- •44. Защита от утечки за счёт микрофонного эффекта

- •45. Защита от утечки за счёт электромагнитного излучения

- •46. Защита информации от утечки за счет паразитной генерации, по цепям питания и по цепям заземления.

- •47. Защита от утечки за счёт взаимного влияния проводов и линий связи

- •48 Продолжение . Защита от утечки в волоконно-оптических линиях связи

- •49. Детекторы видеокамер.

- •50. Экранирование технических средств и помещений

- •51. Использование металлизированных пленок, тканей, эмалей, фильтры и т.Д

- •52 Применение радиоэлектронных помех

26. Получение информации с использованием социальной инженерии.

Социальная инженерия (англ. social engineering) – совокупность подходов прикладных социальных наук, или прикладной социологии, ориентированных на целенаправленное изменение организационных структур, определяющих человеческое поведение и обеспечивающих контроль за ним.

социальному инженеру нужны средства доступа к объекту своего воздействия. Ими могут быть:– телефон;– электронная почта;– разговор через Интернет «в реальном времени»;– обыкновенная почта;– личная встреча.

Профессиональные социальные инженеры могут с помощью наводящих вопросов или по интонации голоса собеседника определить интересы, комплексы и страхи человека и, мгновенно сориентировавшись, сыграть на них.

Так, у любого человека существуют так называемые «врата сортировки»–его жизненные ориентиры, те вещи, которые для него наиболее важны.

Люди (Кто?). Для человека, имеющего эти врата, важны люди и говорит он в основном, именно о людях.

Вещи, действия (Что?). Эти люди обращают много внимания на вещи и предметы. Кроме того, сюда будут относиться «овеществленные процессы» – действия.

Ценности (Зачем?). Для человека с этими вратами вопрос «А зачем все это нужно?» проходит сквозь все его рассуждения.

Процесс (Как?). Носитель этих врат в первую очередь обращает внимание на то, чем мы будем заниматься и как решать данную задачу.

Время (Когда?). Человек с этими вратами ориентируется на время и хорошо в нем разбирается. Для него важно, когда имело место то или иное событие.

Место (Где?). Такой человек с большим удовольствием будет рассказывать о местах, в которых бывал или собирается побывать.

Для этого социальный инженер может использовать различные присущие людям комплексы и страхи – Доверчивость, страх, жадность, превосходство.

Как правило, атака с помощью обратной социальной инженерии состоит из трех частей: диверсия, реклама, помощь.

Диверсия – это первый этап обратной социальной инженерии, на котором социальной инженер создает неполадку в атакуемой системе, такую, чтобы объект не мог с ней работать. Это может быть изменение какого-либо параметра (установки монитора, принтера, параметров файла и даже переключения регистров клавиатуры)

Реклама – это второй этап обратной социальной инженерии, на котором социальный инженер должен донести до объекта информацию о собственной способности решить возникшую проблему «в любое время суток».

Помощь – это общение социального инженера с объектом, при котором последний получает решение проблемы, а первый – необходимую ему информацию

27 Противодействие социальной инженерии.

Предлагается несколько мер противодействия социальной инженерии.

1. Разработка четкого плана действий для сотрудников в случае обнаружения атаки социальной инженерии. Для предотвращения атак с использованием методов социальной инженерии необходимо разработать четкие инструкции для всех категорий сотрудников, в которых будут пошагово расписаны их действия.

2. Разработка для сотрудников правил, позволяющих определять, какая информация является важной для компании. Общеизвестно, что в организации должны существовать правила доступа к конфиденциальной информации. Однако даже те сведения, которые в большинстве случаев не считаются особенно важными, могут быть полезными социальному инженеру,

3. Научить сотрудников говорить «Нет!». Говорить «Нет!» достаточно сложно. Не многие владеют этим качеством, не испытывая чувства неловкости. Программа компании по противодействию атакам социальной инженерии одной из задач должна ставить изменение норм вежливости, а именно – разработку вежливого отклонения запроса о важной информации, пока не будет установлена личность запрашивающего и его право на доступ к этой информации.

4. Разработать процедуры для проверки личности человека и его авторизации. В любой организации должен быть разработан процесс проверки личности и авторизации людей, запрашивающих информацию или требующих каких-либо действий от сотрудников компании. При этом не следует полагаться на личный номер сотрудника или иные похожие методы идентификации, так как такие номера часто используются и могут быть легко получены социальным инженером от самих сотрудников.

5. Получить поддержку руководства компании. Служба безопасности не сможет вводить меры по предотвращению атак без одобрения руководства. Однако часто само руководство нарушает принятые им самим политики безопасности. Поэтому сотрудники никогда не должны получать от руководства указаний обойти протокол безопасности, и ни один сотрудник не должен быть наказан за то, что будет следовать протоколу безопасности, даже если получил от руководства указание его нарушить.

6. Обучение и тренинг персонала. Важным является обучение персонала навыкам противодействия методам социальной инженерии, разработка тренингов по установлению бдительности персонала и периодическая проверка знаний и навыков сотрудников путем проведения специальных проверок.

В программе обучения противодействия атакам методами социальной инженерии должны быть рассмотрены следующие вопросы: – описание методов, используемых социальным инженером для достижения цели;– используемые средства доступа социальным инженером к объекту своего воздействия; – методы предупреждения возможных атак с использованием социальной инженерии; – описание процедуры обработки подозрительных запросов; – описание процедуры информирования о попытках или удачных атаках; – необходимость проверки того, кто делает подозрительный запрос, не считаясь с его должностью или важностью;– важность идентификации и проверка авторизации делающего запрос; – описание процедуры защиты важной информации, включая любые данные о системе ее хранения;

– политики и процедуры безопасности компании и их важность в защите информации;

– важность следования политикам безопасности.

Следует отметить, что все атаки социальных инженеров основаны на обмане.

Методы защиты речевой информации.

Защита информации от утечки по акустическому каналу – это комплекс мероприятий, исключающих или уменьшающих возможность выхода конфиденциальной информации за пределы контролируемой зоны за счёт акустических полей. Основными мероприятиями в этом виде защиты информации выступают организационные или организационно-технические меры.

Организационные меры предполагают проведение архитектурно-планировочных, пространственных и режимных мероприятий, а организационно-технические – применение пассивных (звукоизоляция, звукопоглощение) и активных (звукоподавление) мероприятий.

Защита речевой информации может осуществляться по двум направлениям. Первое – это защита переговоров, проходящих в помещении или на контролируемой территории. Второе – это защита речевой информации в каналах связи. Во всех видах защиты информации существуют пассивные и активные методы.

К пассивным методам относится физическая защита контролируемой территории и установка аппаратуры технического противодействия средствам разведки.

К активным методам относятся:

– все виды контроля помещений;

– соблюдение определенных правил при выборе помещения для переговоров, оборудования его оргтехникой и предметами обихода;

– правильная с точки зрения проблемы защиты информации эксплуатация связной техники, радиотелефонов и т.п.

Гарантированный успех приносит комплексная защита, то есть сочетание активных и пассивных методов.

При пассивном методе защиты аппаратура технического противодействия средствам разведки речевой информации должна обеспечивать:

– подавление акустических закладных устройств по радиоканалу;

– защиту стен, потолка, пола, оконных стёкол, труб систем тепло-, водо- и газоснабжения, изоляционных коробов электроснабжения и т. п.

от стетоскопных и лазерных микрофонов;

– подавление телефонных закладных устройств и автоматических диктофонов, подключаемых к телефонной линии;

– криптографическую защиту телефонных переговоров с одновременной защитой от утечки информации по техническим каналам, связанным с акустическими или электромагнитными явлениями;

– фильтровую защиту и защиту с помощью помехи по сети питания и другим сетям.

Активный метод защиты путём контроля помещений предполагает выполнение совокупности действий по обнаружению в них специальных средств, предназначенных для добывания конфиденциальной информации. В процессе контроля осуществляется поиск, обнаружение и обезвреживание закладных устройств.

Защита речевой информации с помощью маскирующих сигналов.

Маскированием называют явление, состоящее в том, что восприятие звуков, несущих определенную информацию, ухудшается при одновременном звучании других, мешающих звуков. В результате возникает потеря части или даже всей информации. Для маскирования речевого сигнала необходимо создать достаточный уровень шумового сигнала.

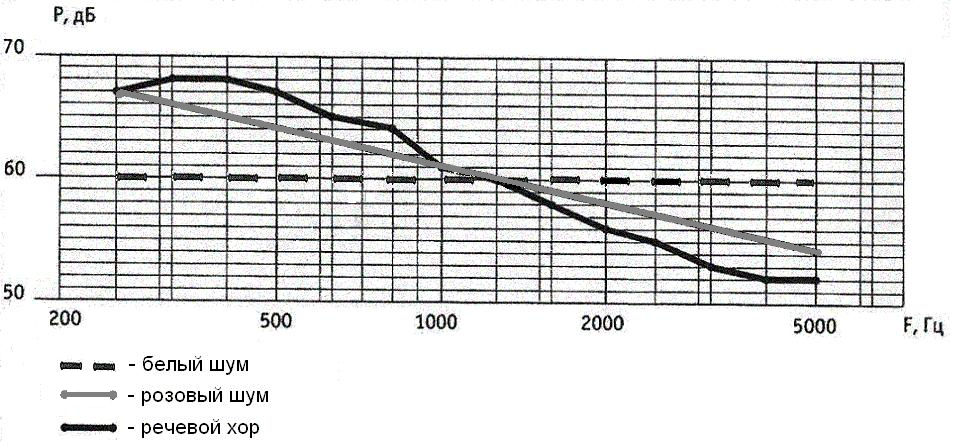

К маскирующим акустическим сигналам относятся акустические шумы:– белый;– розовый; – речевой.

Белый шум имеет одинаковую спектральную плотность мощности во всём частотном диапазоне. Розовый шум характеризуется тенденцией спада спектральной плотности мощности 3 дБ/окт (децибел на октаву) в сторону высоких частот. Речевой шум (речевой хор) создаётся одновременным разговором нескольких человек (рис. 9.1).

Системы для защиты речевой информации в помещениях, в основном, построены на принципе маскирования речевого сигнала с помощью широкополосных шумовых сигналов. Маскирующий сигнал в правильно установленной системе защиты речевой информации должен иметь максимальное значение в местах утечки речевой информации (например, вентиляционные каналы, коммуникации и т. п.). При этом шум должен превышать речевой сигнал на столько, чтобы исключить утечку информации с заданной степенью вероятности. Необходимая величина превышения шума над полезным сигналом определяется соответствующими нормативными документами (обычно не менее 6 дБ). Однако повышение уровня маскирующего сигнала не всегда возможно, так как, с одной стороны, приводит к возникновению дискомфорта в защищаемом помещении, а с другой стороны повышается энергоемкость системы и увеличиваются ее габариты, вес и стоимость. Повысить эффективность систем защиты речевой информации, не увеличивая их энергоемкость, а следовательно, габариты, вес и стоимость, можно оптимальным подбором вида маскирующего сигнала.

Правильно установленная система защиты речевой информации позволяет нейтрализовать такие виды подслушивания, как:

– непосредственное подслушивание в условиях плохой звукоизоляции в помещении;

– применение радио- и проводных микрофонов, установленных в полостях стен, в надпотолочном пространстве, вентиляционных коробах и т. п.;

– применение стетоскопных микрофонов, установленных на стенах, потолках, полах, трубах систем тепло-, водо- и газоснабжения, изоляционных коробах электроснабжения и т. п.;

– применение лазерных систем съема аудиоинформации с окон и отражающих элементов интерьера (зеркал, стекол картин и т. п.).