- •Содержание

- •Введение

- •Глоссарий

- •Glossary

- •Глава 1. Общая структурная схема каналов передачи данных в системе "ДБО BS-Client"

- •Глава 3. Защита передаваемых данных в подсистеме «толстый» клиент ДБО (шифрация, подпись, транспорт)

- •3.1. Решаемые задачи

- •3.3. Организация транспортной подсистемы

- •4.3. Сравнение различных способов защиты канала

- •Глава 6. Защита от внешних атак

- •6.1. Фильтрация неподписанных пакетов в ядре транспорта классического клиента

- •6.2. Аутентификация пользователей в подсистеме Интернет-Клиент

- •6.2.1. Подпись трафика BS-Defender’a

- •6.2.3. Аутентификация при работе с односторонним SSL (парольная и криптографическая)

- •6.2.3.1. Парольная аутентификация

- •6.2.3.2. Криптографическая аутентификация

- •6.2.5. Использование сеансовых ключей при работе с подсистемой Телефон-Клиент

- •Глава 7. Защита от внутренних атак

- •7.1. Аутентификация и авторизация внутренних пользователей

- •7.2. Права пользователей в системе

- •7.2.1. Общее описание системы прав

- •7.2.2. Система прав доступа к СУБД и серверу ДБО

- •7.2.3. Система прав разграничения доступа по документам

- •7.3. Ограничение доступа к БД через внешние средства

- •7.4. Аудит действий пользователей

- •7.5.1. Фиксация смены статусов документов

- •7.5.2. Системные журналы

- •7.5.2.1. Системные журналы «толстого» клиента и сервера ДБО

- •7.5.3. Журналы макроязыка

- •Глава 8. Обеспечение целостности и аутентичности информации передаваемой от клиентов в банк и обратно

- •8.1. Использование подписи под документами

- •8.1.1. Общие сведения

- •8.1.2. Подпись документов и квитанций

- •8.1.3. Возможность разбора конфликтных ситуаций

- •8.2. Использование подписи при передаче транспортного трафика

- •8.3. Использование подписи при передаче трафика BS-Defender

- •8.4. Использование механизмов аутентичности двустороннего SSL (TLS)

- •8.4.1. Общие сведения

- •8.4.2. Исходные требования

- •8.4.3. Технология связи клиента и банка по каналу «Двусторонний SSL / TLS»

- •8.6. Аутентичность выписок, остатков и другой информации выдаваемой банком в подсистеме Телефон-Клиент

- •Глава 9. Работа с криптографическими ключами и сертификатами

- •9.1. Описание особенностей СКЗИ

- •9.2. Основные понятия

- •9.2.1. Записи о ключах

- •9.2.5. Право защиты канала («Интернет-Клиент»)

- •9.3. Менеджмент ключей. Права на криптографические операции. Привязка к пользователю

- •9.4. Начальное заведение ключей, Технологический ключ

- •9.5. Перегенерация клиентского ключа (в толстом и тонком клиенте)

- •9.5.1. Удаленная перегенерация ключей толстого и тонкого клиента

- •9.6. Перегенерация банковского ключа

- •9.7. Использование списков отозванных сертификатов. Компрометация ключа

- •9.8. Использование списков отозванных сертификатов (СОС)

- •9.9. Использование USB-токенов

- •Глава 10. Конфликтные ситуации и способы их решения

- •10.1. Общие положения, типы конфликтных ситуаций

- •10.2. Разбор конфликтов в случае «толстого клиента»

- •10.3. Разбор конфликтов в «BS-Defender»

- •10.4. Разбор конфликтов в одностороннем и двустороннем SSL (сохраняемые подписи под документами)

- •Глава 11. Соответствие системы "ДБО BS-Client" стандартам ЦБР

- •Глава 12. Список рекомендуемой литературы

- •Приложение A. Криптографические справочники, используемые в системе "ДБО BS-Client"

- •A.1. Справочник количества подписей в документах (CryptoNumOfSigns)

- •A.2. Справочник сертификатов (CryptoUID)

- •A.3. Справочник криптографических профилей (CryptoProfile)

- •A.4. Справочник рабочих мест абонентов СКЗИ (CryptoWorkPlace)

- •A.5. Справочник пользователей абонентов СКЗИ (CryptoLogin)

- •A.7. Общие справочники

- •A.7.1. Справочник клиентов (PostClnt)

- •A.7.2. Справочник организаций (Customer)

- •B.1. 1. Общий порядок разбора конфликтной ситуации

- •B.2. 2. Действия по общему анализу конфликтного документа

- •B.3. 3. Разбор конфликта вида «Отказ любой из сторон от ЭЦП под созданным этой стороной документом»

- •B.4. Разбор конфликта вида «Отказ любой из сторон от сформированной ею квитанции на документ»

Глава 3. Защита передаваемых данных в подсистеме «толстый» клиент ДБО (шифрация, подпись, транспорт)

Одной из подсистем, реализованной в рамках системы "ДБО BS-Client" является «классический» или «толстый» Банк-Клиент. Данная подсистема может являться как самостоятельным продуктом, так и частью комплексной системы "ДБО BS-Client", и ориентирована, в первую очередь, на средних и крупных и / или «консервативных» клиентов банка — юридических лиц, а также на банки-корреспонденты и подразделения банка (филиалы, отделения, обменные пункты и т.п.).

3.1.Решаемые задачи

•Формирование, доставка и обработка различных типов платежных и иных формализованных документов от клиента банку и от банка клиенту (в том числе выписок по счетам).

•Обмен сообщениями произвольного формата (с возможностью включения файлов).

•Обеспечение гарантированного уровня безопасности на базе использования механизма ЭЦП финансовых документов.

•Обеспечение шифрования / дешифрования данных, передаваемых по открытым каналам связи.

•Импорт / экспорт данных в / из сторонних систем.

3.2.Реализация ЭЦП в «Банк-Клиенте»

Документы, содержащие финансовую и иную ценную для банка или клиента информацию, заверяются ЭЦП отправляющей стороны. Это обеспечивает целостность и юридическую значимость вышеупомянутых документов. ЭЦП документа хранится в Базе Данных системы в одной записи таблицы вместе с самим документом (см. разд. 8.1 «Использование подписи под документами» [стр. 33]).

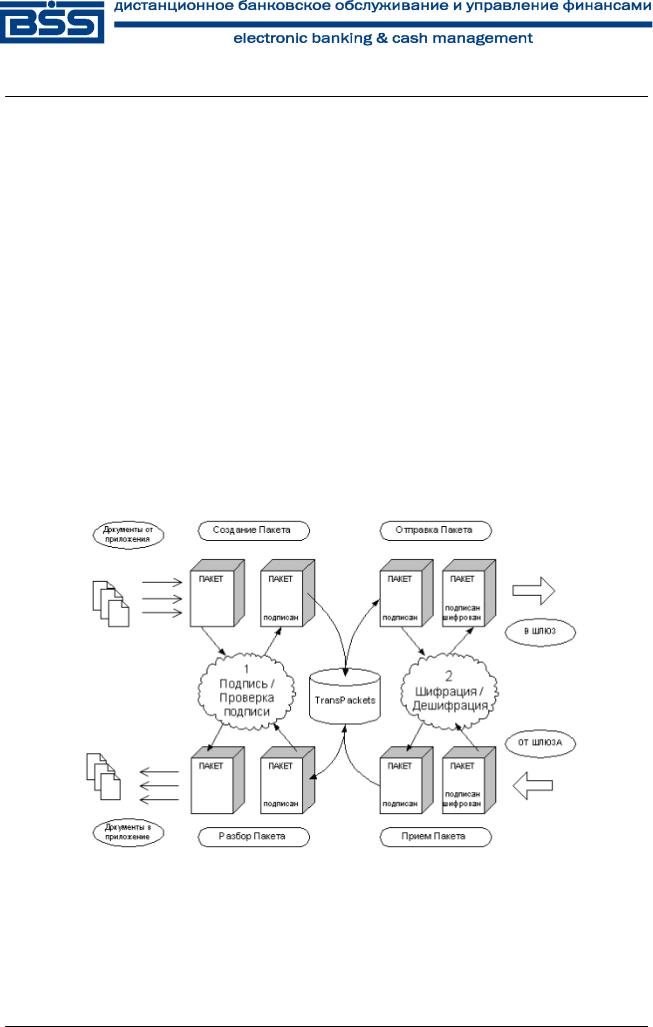

3.3. Организация транспортной подсистемы

В системе "ДБО BS-Client" организована собственная транспортная подсистема, представленная ядром подсистемы и набором настраиваемых шлюзов, реализующих тот или иной способ коммуникации. В стандартной поставке представлены шлюзы TCP / IP, файловый, E- Mail (POP3, SMTP). Шлюз представлен как подключаемый библиотечный модуль *.dll, который принимает и отправляет пакеты информации.

Основными положениями, на базе которых разработана транспортная система, являются:

13

Защита передаваемых данных в подсистеме «толстый» клиент ДБО (шифрация, подпись, транспорт)

•Многопоточность – как ядро транспорта, так и шлюз поддерживают работу с произвольным настраиваемым количеством потоков процесса Windows, в котором запускается серверный или клиентский модуль ДБО. Например, шлюз TCP / IP позволяет одновременно обслуживать любое количество клиентов, ограничиваемое только пропускной способностью канала связи и аппаратными ресурсами.

•Подключение шлюзов через общие интерфейсы ядра транспорта для каждого подключенного шлюза, например, автоматическое разбиение большого пакета для некоторых типов электронной почты.

•Возможность одновременного использования нескольких шлюзов. Таким образом, поддерживается работа клиентов по различным каналам связи, существование резервных каналов и т.д.

•Возможность архивации всех входящих и исходящих пакетов по каждому шлюзу, что обеспечивает протоколирование и аудит всех событий в системе внешнего документооборота.

•Поддержка ядром транспорта шифрования и сжатия информации (c возможностью подключения различных внешних криптосистем и архиваторов, а также произвольных процедур обработки пакетов).

Общая схема работы транспорта приведена на следующей схеме:

Рис. 3.1. Схема работы транспорта системы "ДБО BS-Client"

14

Глава 4. Защита передаваемых данных в подсистеме Интернет-

Клиент

Целостность и конфиденциальность передаваемых данных в подсистеме Интернет-Кли- ент может быть обеспечена комплексным применением:

•Межсетевого экранирования;

•СКЗИ («КриптоПро CSP», «Message-Pro», «Верба-OW» и др.) для защиты канала;

•Аутентификации, авторизации, протоколирования;

•Штатных средств защиты ОС и СУБД;

•Организационно-административных мероприятий.

В контексте данной главы рассмотрим способы защиты передаваемых данных при работе подсистемы Интернет-Клиент. На данный момент реализованы три варианты подобной защиты:

•использование «BS-Defender»;

•использование одностороннего SSL / TLS;

•использование двухстороннего SSL / TLS.

Рассмотрим каждый способ подробно.

4.1. Защита данных при использовании BS-

Defender

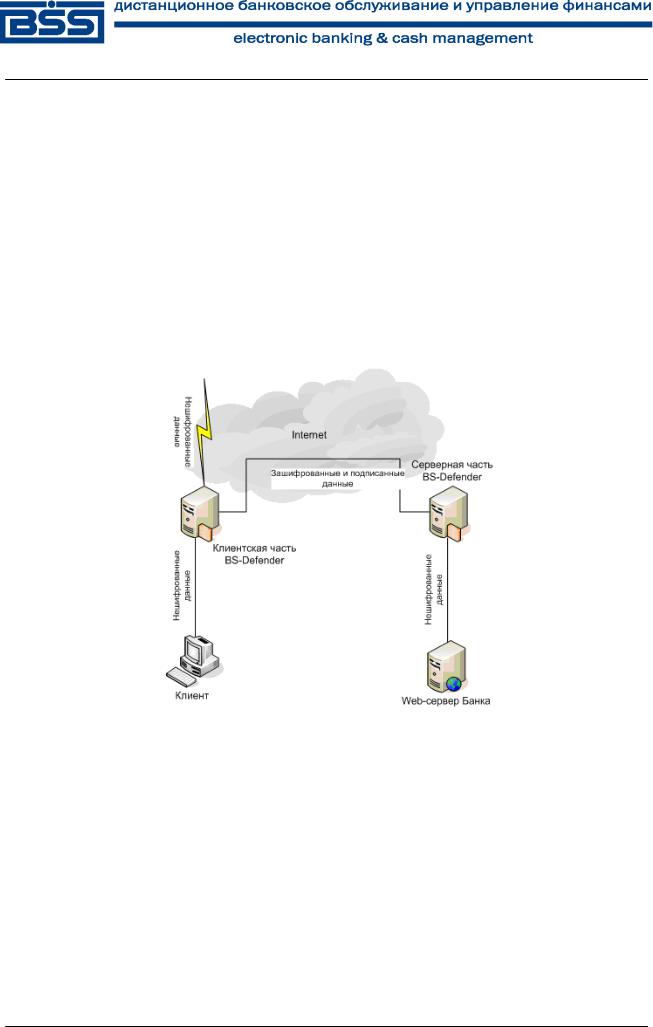

BS-Defender является отдельным приложением, состоящим из двух частей: клиентской и серверной. Клиентская часть обычно устанавливается на рабочее место клиента и входит в состав клиентского дистрибутива системы ИК. Серверная часть располагается в DMZ Банка.

Функционально BS-Defender представляет собой HTTP прокси-сервер со встроенным механизмом защиты трафика с помощью ассиметричной криптографии (криптографии с открытым ключом).

В функции BS-Defender входят:

•фильтрация трафика, относящегося к подсистеме Интернет-Клиент и его маршрутизация;

•вызов внешних систем криптозащиты для шифрования / дешифрования трафика;

•протоколирование (логирование) всего трафика, прошедшего по системе;

15

Защита передаваемых данных в подсистеме Интернет-Клиент

•сжатие / распаковка сообщений, проходящих по системе.

Работа пользователя выглядит при этом таким образом:

•Если адрес в передаваемом URL присутствует в списке защищаемых адресов, то клиентская часть BS-Defender перенаправляет траффик на серверный BS-Defender. В этом случае осуществляется шифрация и подпись трафика.

•Если адрес в передаваемом URL не соответствует ни одному адресу из списка защищаемых адресов, то BS-Defender работает как обычный «прозрачный» http-прокси, безо всякой шифрации/подписи трафика.

Схема работы BS-Defender представлена на следующей схеме:

Рис. 4.1. Схема работы BS-Defender

В действительности, нет необходимости устанавливать клиентскую часть BS-Defender на отдельную рабочую станцию, ее обычно ставят непосредственно на ту рабочую станцию, где будет использоваться подсистема Интернет-Клиент.

4.2. Защита данных при использовании

SSL / TLS

Безопасность канала связи клиента с банком, в случае отсутствия модуля Defender может быть обеспечена на уровне стандартных возможностей протокола межсетевого взаимодействия SSL или его более нового варианта – TLS.

В системе "ДБО BS-Client" допускается использование протокола SSL / TLS с различной степенью защиты, в зависимости от используемых механизмов аутентификации. Тип аутен-

16