- •Содержание

- •Глава I компьютерные сети 5

- •Глава II технологии защиты информации 36

- •Введение

- •Глава I компьютерные сети

- •Локальные сети

- •Практическая работа

- •Ipconfig /all

- •Глобальная сеть Интернет

- •Практическая работа

- •Глава II технологии защиты информации Основные понятия

- •Угрозы информационной безопасности

- •Организационно-правовая защита информации

- •Инженерно-техническая защита информации

- •Программные и программно-аппаратные технологии информационной безопасности

- •Практическая работа

- •Введение в криптографию

- •Практическая работа

- •Вредоносные программы. Компьютерные вирусы. Программные закладки

- •Практическая работа

- •1.Userinit.Exe

- •2.Services.Exe

- •3.Lsass.Exe

- •4.Winlogon

- •5.Csrss.Exe

- •6.Smss.Exe

- •Список литературы

Введение в криптографию

Криптография ‑ это наука об обеспечении безопасности данных. Она занимается поисками решений четырех важных проблем безопасности ‑ конфиденциальности, аутентификации, целостности и контроля участников взаимодействия.

Криптосистемы

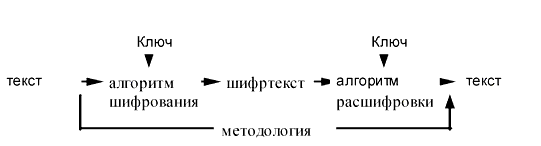

Криптосистема работает по определенной методологии (процедуре). Она состоит из: одного или более алгоритмов шифрования (математических формул); ключей, используемых этими алгоритмами шифрования; системы управления ключами; незашифрованного текста; и зашифрованного текста (шифротекста).

Рис. 12

Согласно методологии сначала к тексту применяются алгоритм шифрования и ключ для получения из него шифротекста. Затем шифротекст передается к месту назначения, где тот же самый алгоритм используется для его расшифровки, чтобы получить снова текст. Также в методологию входят процедуры создания ключей и их распространения.

Методология с использованием ключа

В этой методологии алгоритм шифрования объединяет ключ с текстом для создания шифротекста. Безопасность систем шифрования такого типа зависит от конфиденциальности ключа, используемого в алгоритме шифрования, а не от хранения в тайне самого алгоритма. Многие алгоритмы шифрования общедоступны и были хорошо проверены благодаря этому (например, DES).

Но основная проблема, связанная с этой методологией, состоит в том, как сгенерировать и безопасно передать ключи участникам взаимодействия. Как установить безопасный канал передачи информации между участниками взаимодействия до передачи ключей?

Другой проблемой является аутентификация. При этом существуют две серьезных проблемы:

Сообщение шифруется кем-то, кто владеет ключом в данный момент. Это может быть владелец ключа; но если система скомпрометирована, это может быть другой человек.

Когда участники взаимодействия получают ключи, откуда они могут узнать, что эти ключи на самом деле были созданы и посланы уполномоченным на это лицом?

Существуют две методологии с использованием ключей ‑ симметричная (с секретным ключом) и асимметричная (с открытым ключом). Каждая методология использует свои собственные процедуры, свои способы распределения ключей, типы ключей и алгоритмы шифрования и расшифровки ключей. Так как терминология, используемая этими методологиями, может показаться непонятной, дадим определения основным терминам:

|

Термин |

Значение |

Замечания |

|

Симметричная методология |

Используется один ключ, с помощью которого производится как шифрование, так и расшифровка с использованием одного и того же алгоритма симметричного шифрования. Этот ключ передается двум участникам взаимодействия безопасным образом до передачи зашифрованных данных. |

Часто называется методологией с секретным ключом. |

|

Асимметричная методология |

Использует алгоритмы симметричного шифрования и симметричные ключи для шифрования данных. Использует алгоритмы асимметричного шифрования и асимметричные ключи для шифрования симметричного ключа. Создаются два взаимосвязанных асимметричных ключа. Симметричный ключ, зашифрованный с использованием одного асимметричного ключа и алгоритма асимметричного шифрования, должен расшифровываться с использованием другого ключа и того же алгоритма шифрования. Создаются два взаимосвязанных асимметричных ключа. Один должен быть безопасно передан его владельцу, а другой ‑ тому лицу, которое отвечает за хранение этих ключей (CA ‑ сертификационному центру ключей), до начала их использования. |

Часто называется методологией с открытым ключом |

|

Секретный ключ(1) |

Симметричная методология |

Используется один ключ, с помощью которого производится как шифрование, так и расшифровка. См. выше |

|

Секретный ключ(2) |

Секретный ключ симметричного шифрования |

Симметричный секретный ключ |

|

Секретный ключ(3) |

Секретный ключ асимметричного шифрования |

Асимметричный секретный ключ. Асимметричные ключи создаются парами, так как связаны друг с другом. Выражение «секретный ключ» часто используют для одного из пары асимметричных ключей, который должен держаться в секрете. Асимметричный секретный ключ не имеет ничего общего с симметричным секретным ключом. |

|

Открытый ключ (1) |

Асимметричная методология |

Использует пару ключей, которые совместно создаются и связаны друг с другом. Все, что зашифровано одним ключом, может быть расшифровано только другим ключом этой пары. |

|

Открытый ключ (2) |

Открытый ключ асимметричного шифрования |

Асимметричные ключи создаются парами, каждый из двух ключей связан с другим. Выражение «открытый ключ» часто используют для одного из пары асимметричных ключей, который должен быть всем известен. |

|

Сеансовый ключ |

Симметричный (секретный) ключ шифрования |

Используется в асимметричной методологии для шифрования самих данных с помощью симметричных методологий. Это просто симметричный секретный ключ (см. выше) |

|

Алгоритм шифрования |

Математическая формула |

Для симметричных алгоритмов требуются симметричные ключи. Для асимметричных алгоритмов требуются асимметричные ключи. Вы не можете использовать симметричные ключи для асимметричных алгоритмов и наоборот. |

|

Секретные криптосистемы |

Используют симметричные алгоритмы и симметричные (секретные) ключи для шифрования данных. |

|

|

Открытые криптосистемы |

Использует асимметричные алгоритмы и асимметричные ключи для шифрования сеансовых ключей. Используют симметричные алгоритмы и симметричные (секретные) ключи для шифрования данных. |

|

Защита информации ‑ совокупность мероприятий, методов и средств, обеспечивающих:

исключение несанкционированного доступа к ресурсам ЭВМ, программам и данным;

проверку целостности информации;

исключение несанкционированного использования программ (защита программ от копирования).

Очевидная тенденция к переходу на цифровые методы передачи и хранения информации позволяет применять унифицированные методы и алгоритмы для защиты дискретной и непрерывной информации.

Испытанный метод защиты информации от несанкционированного доступа ‑ шифрование (криптография).

С помощью криптографических методов возможно:

шифрование информации;

реализация электронной подписи;

распределение ключей шифрования;

защита от случайного или умышленного изменения информации.

К алгоритмам шифрования предъявляются определенные требования:

высокий уровень защиты данных против дешифрования и возможной модификации;

защищенность информации должна основываться только на знании ключа и не зависеть от того, известен алгоритм или нет (правило Киркхоффа);

малое изменение исходного текста или ключа должно приводить к значительному изменению шифрованного текста (эффект «обвала»);

область значений ключа должна исключать возможность дешифрования данных путем перебора значений ключа;

экономичность реализации алгоритма при достаточном быстродействии;

стоимость дешифрования данных без знания ключа должна превышать стоимость данных.

Симметричные алгоритмы шифрования

Симметричные алгоритмы шифрования (или криптография с секретными ключами) основаны на том, что отправитель и получатель информации используют один и тот же ключ. Этот ключ должен храниться в тайне и передаваться способом, исключающим его перехват.

Обмен информацией осуществляется в 3 этапа:

отправитель передает получателю ключ (в случае сети с несколькими абонентами у каждой пары абонентов должен быть свой ключ, отличный от ключей других пар);

отправитель, используя ключ, зашифровывает сообщение, которое пересылается получателю;

получатель получает сообщение и расшифровывает его.

Если для каждого дня и для каждого сеанса связи будет использоваться уникальный ключ, это повысит защищенность системы.

Потоковые шифры

В потоковых шифрах, т. е. при шифровании потока данных, каждый бит исходной информации шифруется независимо от других с помощью гаммирования.

Гаммирование ‑ наложение на открытые данные гаммы шифра (случайной или псевдослучайной последовательности единиц и нулей) по определенному правилу. Обычно используется «исключающее ИЛИ», называемое также сложением по модулю 2 и реализуемое в ассемблерных программах командой XOR. Для расшифровывания та же гамма накладывается на зашифрованные данные.

При однократном использовании случайной гаммы одинакового размера с зашифровываемыми данными взлом кода невозможен (так называемые криптосистемы с одноразовым или бесконечным ключом). В данном случае «бесконечный» означает, что гамма не повторяется. В некоторых потоковых шифрах ключ короче сообщения. Так, в системе Вернама для телеграфа используется бумажное кольцо, содержащее гамму. Конечно, стойкость такого шифра не идеальна.

Понятно, что обмен ключами размером с шифруемую информацию не всегда уместен. Поэтому чаще используют гамму, получаемую с помощью генератора псевдослучайных чисел (ПСЧ). В этом случае ключ ‑ порождающее число (начальное значение, вектор инициализации, initializing value, IV) для запуска генератора ПСЧ. Каждый генератор ПСЧ имеет период, после которого генерируемая последовательность повторяется. Очевидно, что период псевдослучайной гаммы должен превышать длину шифруемой информации.

Генератор ПСЧ считается корректным, если наблюдение фрагментов его выхода не позволяет восстановить пропущенные части или всю последовательность при известном алгоритме, но неизвестном начальном значении. При использовании генератора ПСЧ возможны несколько вариантов:

Побитовое шифрование потока данных. Цифровой ключ используется в качестве начального значения генератора ПСЧ, а выходной поток битов суммируется по модулю 2 с исходной информацией. В таких системах отсутствует свойство распространения ошибок.

Побитовое шифрование потока данных с обратной связью по шифротексу. Такая система аналогична предыдущей, за исключением того, что шифротекст возвращается в качестве параметра в генератор ПСЧ. Характерно свойство распространения ошибок. Область распространения ошибки зависит от структуры генератора ПСЧ.

Побитовое шифрование потока данных с обратной связью по исходному тексту. Базой генератора ПСЧ является исходная информация. Характерно свойство неограниченного распространения ошибки.

Побитовое шифрование потока данных с обратной связью по шифротексту и по исходному тексту.

К наиболее известным потоковым шрифтам относятся:

RC4 (Rivest Cipher 4), разработанный Р. Ривестом, в этом шифре может использоваться ключ переменной длины;

SEAL (Software Encryption Algorithm) – приспособленный для программной реализации потоковый шрифт, использующий ключ длиной 160 бит;

WAKE (Word Auto Key Encryption) ‑ шифрование слов с автоключом, был предложен Дэвидом Уилером.

Блочные шифры

При блочном шифровании информация разбивается на блоки фиксированной длины и шифруется поблочно. Блочные шифры бывают двух основных видов:

шифры перестановки (transposition, permutation, P-блоки);

шифры замены (подстановки, substitution, S-блоки).

Шифры перестановок переставляют элементы открытых данных (биты, буквы, символы) в некотором новом порядке. Различают шифры горизонтальной, вертикальной, двойной перестановки, решетки, лабиринты, лозунговые и др.

Шифры замены заменяют элементы открытых данных на другие элементы по определенному правилу. Paзличают шифры простой, сложной, парной замены, буквенно-слоговое шифрование и шифры колонной замены. Шифры замены делятся на две группы:

моноалфавитные (код Цезаря);

полиалфавитные (шифр Видженера, цилиндр Джефферсона, диск Уэтстоуна, Enigma).

В моноалфавитных шифрах замены буква исходного текста заменяется на другую, заранее определенную букву. Например, в коде Цезаря буква заменяется на букву, отстоящую от нее в латинском алфавите на некоторое число позиций. Очевидно, что такой шифр взламывается совсем просто. Нужно подсчитать, как часто встречаются буквы в зашифрованном тексте, и сопоставить результат с известной для каждого языка частотой встречаемости букв.

В полиалфавитных подстановках для замены некоторого символа исходного сообщения в каждом случае его появления последовательно используются различные символы из некоторого набора. Понятно, что этот набор не бесконечен, через какое-то количество символов его нужно использовать снова. В этом слабость чисто полиалфавитных шифров.

В современных криптографических системах, как правило, используют оба способа шифрования (замены и перестановки). Такой шифратор называют составным. Он более стойкий, чем шифратор, использующий только замены или перестановки.

Блочное шифрование можно осуществлять двумя способами:

Без обратной связи. Несколько битов (блок) исходного текста шифруются одновременно, и каждый бит исходного текста влияет на каждый бит шифротекста. Однако взаимного влияния блоков нет, то есть два одинаковых блока исходного текста будут представлены одинаковым шифротекстом. Поэтому подобные алгоритмы можно использовать только для шифрования случайной последовательности битов (например, ключей). Примерами являются DES в режиме ECB (Electronic Code Book) и ГОСТ 28147-89 в режиме простой замены.

С обратной связью. Обычно обратная связь организуется так: предыдущий шифрованный блок складывается по модулю 2 с текущим блоком. В качестве первого блока в цепи обратной связи используется инициализирующее значение. Ошибка в одном бите влияет на два блока ‑ ошибочный и следующий за ним. Пример ‑ DES в режиме CBC (Cipher Block Chaining).

Генератор псевдослучайных чисел может применяться и при блочном шифровании:

Поблочное шифрование потока данных. Шифрование последовательных блоков (подстановки и перестановки) зависит от генератора ПСЧ, управляемого ключом.

Поблочное шифрование потока данных с обратной связью. Генератор ПСЧ управляется шифрованным или исходным текстом или обоими вместе.

Весьма распространен федеральный стандарт США DES (Data Encryption Standard), на котором основан международный стандарт ISO 8372-87. DES был поддержан Американским национальным институтом стандартов (American National Standards Institute, ANSI) и рекомендован для применения Американской ассоциацией банков (American Bankers Association, ABA). DES предусматривает 4 режима работы:

ECB (Electronic Codebook) электронный шифрблокнот;

CBC (Cipher Block Chaining) цепочка блоков;

CFB (Cipher Feedback) обратная связь по шифротексту;

OFB (Output Feedback) обратная связь по выходу.

ГОСТ 28147-89 ‑ отечественный стандарт на шифрование данных. Стандарт включает три алгоритма зашифровывания (расшифровывания) данных: режим простой замены, режим гаммирования, режим гаммирования с обратной связью и режим выработки имитовставки.

С помощью имитовставки можно зафиксировать случайную или умышленную модификацию зашифрованной информации. Вырабатывать имитовставку можно или перед зашифровыванием (после расшифровывания) всего сообщения, или одновременно с зашифровыванием (расшифровыванием) по блокам. При этом блок информации шифруется первыми шестнадцатью циклами в режиме простой замены, затем складывается по модулю 2 со вторым блоком, результат суммирования вновь шифруется первыми шестнадцатью циклами и т. д.

Алгоритмы шифрования ГОСТ 28147-89 обладают достоинствами других алгоритмов для симметричных систем и превосходят их своими возможностями. Так, ГОСТ 28147-89 (256-битовый ключ, 32 цикла шифрования) по сравнению с такими алгоритмами, как DES (56-битовый ключ, 16 циклов шифрования) и FEAL-1 (64-битовый ключ, 4 цикла шифрования) обладает более высокой криптостойкостью за счет более длинного ключа и большего числа циклов шифрования.

Следует отметить, что в отличие от DES, у ГОСТ 28147-89 блок подстановки можно произвольно изменять, то есть он является дополнительным 512-битовым ключом. Алгоритмы гаммирования ГОСТ 28147-89 (256-битовый ключ, 512-битовый блок подстановок, 64-битовый вектор инициализации) превосходят по криптостойкости и алгоритм B-Crypt (56-битовый ключ, 64-битовый вектор инициализации). Достоинствами ГОСТ 28147-89 являются также наличие защиты от навязывания ложных данных (выработка имитовставки) и одинаковый цикл шифрования во всех четырех алгоритмах ГОСТа.

Блочные алгоритмы могут использоваться и для выработки гаммы. В этом случае гамма вырабатывается блоками и поблочно складывается по модулю 2 с исходным текстом. В качестве примера можно назвать B-Crypt, DES в режимах CFB и OFB, ГОСТ 28147-89 в режимах гаммирования и гаммирования c обратной связью.

Асимметричные алгоритмы шифрования

В асимметричных алгоритмах шифрования (или криптографии с открытым ключом) для зашифровывания информации используют один ключ (открытый), а для расшифровывания ‑ другой (секретный). Эти ключи различны и не могут быть получены один из другого. Схема обмена информацией такова:

получатель вычисляет открытый и секретный ключи, секретный ключ хранит в тайне, открытый же делает доступным (сообщает отправителю, группе пользователей сети, публикует);

отправитель, используя открытый ключ получателя, зашифровывает сообщение, которое пересылается получателю;

получатель получает сообщение и расшифровывает его, используя свой секретный ключ.

К наиболее известным ассиметричным криптографическим системам относятся:

RSA ‑ защищен патентом США N 4405829. Разработан в 1977 году в Массачусетском технологическом институте (США). Получил название по первым буквам фамилий авторов (Rivest, Shamir, Adleman). Криптостойкость основана на вычислительной сложности задачи разложения большого числа на простые множители;

ElGamal ‑ разработан в 1985 году. Назван по фамилии автора ‑ Эль-Гамаль. Используется в стандарте США на цифровую подпись DSS (Digital Signature Standard). Криптостойкость основана на вычислительной сложности задачи логарифмирования целых чисел в конечных полях;

Диффи-Хеллмана – был впервые опубликован Уитфилдом Диффи (Whitfield Diffie) и Мартином Хеллманом в 1976 году. Криптостойкость основана на вычислительной сложности задачи логарифмирования целых чисел в конечных полях

Сравнение симметричных и асимметричных алгоритмов шифрования

В асимметричных системах необходимо применять длинные ключи (512 битов и больше). Длинный ключ резко увеличивает время шифрования. Кроме того, генерация ключей весьма длительна. Зато распределять ключи можно по незащищенным каналам.

В симметричных алгоритмах используют более короткие ключи, т. е. шифрование происходит быстрее. Но в таких системах сложно распределение ключей.

Поэтому при проектировании защищенной системы часто применяют и симметричные, и асимметричные алгоритмы. Так как система с открытыми ключами позволяет распределять ключи и в симметричных системах, можно объединить в системе передачи защищенной информации асимметричный и симметричный алгоритмы шифрования. С помощью первого рассылать ключи, вторым же ‑ собственно шифровать передаваемую информацию.

Обмен информацией можно осуществлять следующим образом:

получатель вычисляет открытый и секретный ключи, секретный ключ хранит в тайне, открытый же делает доступным;

отправитель, используя открытый ключ получателя, зашифровывает сеансовый ключ, который пересылается получателю по незащищенному каналу;

получатель получает сеансовый ключ и расшифровывает его, используя свой секретный ключ;

отправитель зашифровывает сообщение сеансовым ключом и пересылает получателю;

получатель получает сообщение и расшифровывает его.

Надо заметить, что в правительственных и военных системах связи используют лишь симметричные алгоритмы, так как нет строго математического обоснования стойкости систем с открытыми ключами, как, впрочем, не доказано и обратное.

Проверка подлинности информации. Электронная цифровая подпись

При передаче информации должны быть обеспечены вместе или по отдельности:

Конфиденциальность (privacy) ‑ злоумышленник не должен иметь возможности узнать содержание передаваемого сообщения.

Подлинность (authenticity), которая включает два понятия

целостность (integrity) ‑ сообщение должно быть защищено от случайного или умышленного изменения;

идентификация отправителя (проверка авторства) ‑ получатель должен иметь возможность проверить, кем отправлено сообщение.

Шифрование может обеспечить конфиденциальность, а в некоторых системах и целостность. Целостность сообщения проверяется вычислением контрольной функции (check function) от сообщения ‑ некоего числа небольшой длины. Эта контрольная функция должна с высокой вероятностью изменяться даже при малых изменениях сообщения (удаление, включение, перестановки или переупорядочивание информации). Называют и вычисляют контрольную функцию по-разному:

код подлинности сообщения (Message Authentical Code, MAC);

квадратичный конгруэнтный алгоритм (Quadratic Congruentical Manipulation Detection Code, QCMDС);

Manipulation Detection Code (MDС);

Message Digest Algorithm (MD5);

контрольная сумма;

символ контроля блока (Block Check Character, BCC);

циклический избыточный код (ЦИК, Cyclic Redundancy Check, CRC);

хеш-функция (hash);

имитовставка в ГОСТ 28147-89;

алгоритм с усечением до n битов (n-bit Algorithm with Truncation).

При вычислении контрольной функции может использоваться какой-либо алгоритм шифрования. Возможно шифрование самой контрольной суммы. Широко применяется цифровая подпись (цифровое дополнение к передаваемой информации, гарантирующее целостность последней и позволяющее проверить ее авторство).

Электронная цифровая подпись (ЭЦП) ‑ реквизит электронного документа, предназначенный для защиты данного электронного документа от подделки, полученный в результате криптографического преобразования информации с использованием закрытого ключа электронной цифровой подписи и позволяющий идентифицировать владельца сертификата ключа подписи, установить отсутствие искажения информации в электронном документе, а также обеспечивает неотказуемость подписавшегося.

Назначение ЭЦП. Цифровая подпись предназначена для аутентификации лица, подписавшего электронный документ. Кроме этого, использование цифровой подписи позволяет осуществить:

Доказательное подтверждение авторства документа. В зависимости от деталей определения документа могут быть подписаны такие поля, как «автор», «внесённые изменения», «метка времени» и т. д.

Контроль целостности передаваемого документа. При любом случайном или преднамеренном изменении документа изменится подпись, следовательно, она станет недействительной.

Защиту от изменений (подделки) документа.

Невозможность отказа от авторства. Так как создать корректную подпись можно, лишь зная закрытый ключ, а он известен только владельцу, то владелец не может отказаться от своей подписи под документом.

Все эти свойства ЭЦП позволяют использовать её для следующих целей:

Декларирование товаров и услуг (таможенные декларации).

Регистрация сделок по объектам недвижимости.

Использование в банковских системах.

Электронная торговля и госзаказы.

Контроль исполнения государственного бюджета.

В системах обращения к органам власти.

Для обязательной отчетности перед государственными учреждениями.

Организация юридически значимого электронного документооборота.

В расчетных и трейдинговых системах.

Известны модели цифровой подписи (digital signature) на основе алгоритмов симметричного шифрования, но при использовании систем с открытыми ключами цифровая подпись осуществляется более удобно.

Для использования алгоритма RSA сообщение следует сжать функцией хеширования (алгоритм MD5 ‑ Message Digest Algorithm) до 256-битового хеша (H). Сигнатура сообщения S вычисляется следующим образом:

d

S = H mod n

Сигнатура пересылается вместе с сообщением. Процесс идентификации заключается в получении хеш-функции сообщения (H) и сравнении с

e

H = S mod n

где H ‑ хеш сообщения,

S ‑ его сигнатура,

d ‑ секретный ключ,

e ‑ открытый ключ.

Проверке подлинности посвящены стандарты:

проверка подлинности (аутентификация, authentication) - ISO 8730-90, ISO/IES 9594-90 и ITU X.509; (ISO - Международная организация по стандартизации /МОС/, ITU - Международный союз электросвязи /МСЭ/.)

целостность - ГОСТ 28147-89, ISO 8731-90;

цифровая подпись - ISO 7498, P 34.10-94 (Россия), DSS (Digital Signature Standard, США).

CryptoAPI операционной системы windows

Криптографический интерфейс приложений операционной системы Windows представляет собой набор констант, типов данных и функций, предназначенных для выполнения операций шифрования, расшифрования, получения и проверки ЭЦП, генерации, хранения и распределения ключей шифрования. Эти услуги для приложений предоставляют провайдеры криптографического обслуживания (Cryptographic Service Provider, CSP) ‑ динамически компонуемые библиотеки (DLL), экспортирующие единый набор объектов, определяемый интерфейсом CryptoAPI.

Взаимодействие между приложением и CSP строится на основе следующих принципов:

приложение не имеет прямого доступа к изготовлению и хранению ключей шифрования (нет риска их потери из-за ошибок в приложении);

приложение не определяет детали выполнения криптографических операций, а лишь указывает на требуемые от CSP действия (например, зашифровать по заданному алгоритму данные и получить для них ЭЦП);

приложение не обрабатывает данных, по которым проводится аутентификация пользователя, а предоставляет это CSP, который имеет лучшие возможности для проверки подлинности пользователя (например, может использовать аутентификацию на основе биометрических признаков или ключевой информации, размещенной на смарт-картах или других элементах аппаратного обеспечения); в этом случае из-за ошибок в приложении не может произойти утечки конфиденциальной информации о пользователе.

Рис. 13

На рисунке приведена архитектура криптографической подсистемы Windows. Вызовы функций CryptoAPI обрабатываются модулем операционной системы advapi32.dll, который преобразует их в вызовы функций интерфейса провайдера криптографического обслуживания (Cryptographic Service Provider Interface, CryptoSPI). Для обеспечения аутентичности и подлинности CSP он снабжается ЭЦП, которая периодически проверяется операционной системой в ходе сеанса работы пользователя. Получение ЭЦП производится корпорацией Microsoft на основе хеш-значения CSP, представленного изготовителем этой библиотеки.

Каждый CSP характеризуется своим присвоенным производителем именем и типом, определяющим поддерживаемые этим провайдером криптографические алгоритмы.

К основным атрибутам CSP относятся:

обязательно поддерживаемый алгоритм ЭЦП (всегда единственный);

длина ключей асимметричного шифрования;

формат ЭЦП;

форматы блоков, в которых открытый и (возможно) секретный ключи асимметричного шифрования экспортируются из CSP;

возможно поддерживаемый алгоритм обмена сеансовыми ключами симметричного шифрования (всегда единственный);

возможно поддерживаемые алгоритмы симметричного шифрования (конкретный CSP может поддерживать только часть таких алгоритмов, определенных для соответствующего типа криптопровайдера);

схема генерации сеансового ключа из хеш-значения;

длины сеансовых ключей (в зависимости от алгоритма);

формат блока сеансового ключа при его экспорте из CSP;

режимы симметричного шифрования, принятые по умолчанию.

Информация об установленных на компьютере криптопровайдерах содержится в реестре Windows в разделе

HKEY_LOCAL_MACHINE\Software\Microsoft\Cryptography\Defaults. В подразделе Provider размещается информация о пути к библиотеке, ЭЦП и типе каждого CSP (по его имени), а в подразделе Provider Types ‑ сведения о полных именах криптопровайдера и его типе.

Для каждого зарегистрированного у него пользователя или конкретного приложения CSP хранит контейнер ключей асимметричного шифрования, который может включать в себя две пары ключей ‑ открытый и секретный ключи для обмена сеансовыми ключами, а также открытый и секретный ключи для ЭЦП. Ключи симметричного шифрования не сохраняются CSP и об их сохранении должно позаботиться приложение.

Существуют две версии CryptoAPI: 1.0 и 2.0. В CryptoAPI 2.0 введены дополнительные функции для поддержки инфраструктуры открытых ключей. Дополнительные функции CryptoAPI 2.0 используют вызовы функций CryptoAPI 1.0, функций CryptoAPI 1.0 приведены в таблице ниже.

|

Название функции |

Краткое описание функции |

|

CryptAcquireContext CryptReleaseContext |

Получение и освобождение дескриптора CSP |

|

CryptGetProvParam CryptSetProvParam |

Получение и установка атрибутов CSP |

|

CryptSetProvider |

Установка используемого по умолчанию CSP |

|

CryptGenKey CryptDestroyKey |

Создание ключей шифрования и освобождение их дескрипторов |

|

CryptDeriveKey |

Создание сеансового ключа из хеш-значения |

|

CryptExportKey CryptlmportKey |

Экспорт и импорт ключа шифрования в CSP |

|

CryptGetUserKey |

Получение дескриптора открытого ключа |

|

CryptGetKeyParam CryptSetKeyParam |

Получение и установка параметров ключа шифрования |

|

CryptEncrypt CryptDecrypt |

Симметричное шифрование и расшифрование данных |

|

CryptCreateHash CryptDestroyHash |

Создание пустого хеш-значения и освобождение его дескриптора |

|

CryptHashData CryptHashSessionKey |

Хеширование (добавление к хеш-значению) произвольных данных и сеансового ключа |

|

CryptGetHashParam CryptSetHashParam |

Получение и установка параметров хеш-значения |

|

CryptSignHash CryptVerifySignature |

Получение и проверка ЭЦП |

|

CryptGenRandom |

Генерация случайного значения |

Для возможности доступа пользователя или его приложения к услугам, предоставляемым конкретным CSP, необходимо создать для этого субъекта пустой контейнер ключей (иначе говоря, зарегистрировать его у этого криптопровайдера). После этого в начале каждого сеанса работы с CSP приложение должно получить у криптопровайдера дескриптор контейнера ключей соответствующего субъекта. Создание контейнера ключей и получение его дескриптора выполняются с помощью функции CryptoAPI CryptAcquireContext.

В защищенных версиях операционной системы Windows для создания нового контейнера ключей приложение должно иметь полномочия администратора (требуется запись в раздел реестра HKEY_LOCAL_MACHINE). Полученный дескриптор контейнера ключей должен указываться приложением при вызове других функций CryptoAPI. Для освобождения дескриптора контейнера ключей, полученного с помощью функции CryptAcquireContext, предназначена функция CryptoAPI CryptReleaseContext.

Вместе с любой версией Windows поставляется криптопровайдер «Microsoft Base Cryptographic Provider vl.0». Начиная с версий Windows 2000/МЕ, в состав операционных систем Windows включаются также криптопровайдеры «Microsoft Enhanced Cryptographic Provider vl.0» и «Microsoft Strong Cryptographic Provider». Криптопровайдер «Microsoft Enhanced Cryptographic Provider vl.0» может быть установлен на компьютерах под управлением операционных систем Windows 9x путем загрузки с веб-сервера Microsoft.

Криптопровайдер «Microsoft Base Cryptographic Provider vl.0» использует ключи асимметричного шифрования длиной 512 бит и ключи симметричного шифрования по алгоритмам RC2 и RC4 длиной 40 бит, что недостаточно на современном уровне развития компьютерных технологий. Криптопровайдеры «Microsoft Enhanced Cryptographic Provider vl.0» и «Microsoft Strong Cryptographic Provider» используют ключи асимметричного шифрования длиной 1024 бита и ключи симметричного шифрования длиной 56 (DES), 128 (RC2 и RC4) и 168 (3-DES) бит.

Существуют криптопровайдеры, в которых реализованы алгоритмы симметричного шифрования и ЭЦП, соответствующие российским стандартам в области информационной безопасности (ГОСТ 28147-89, ГОСТ Р 34.10-94, ГОСТ Р 34.10-2001 и ГОСТ Р 34.11-94). Примером такого криптопровайдера является средство криптографической защиты информации «КриптоПро CSP».

Дополнительно установленные криптопровайдеры могут хранить контейнеры ключей на защищенных от несанкционированного чтения носителях (например, на смарт-картах) или в реестре в зашифрованном виде (в этом случае при выполнении функции CryptAcquireContext может потребоваться ввод аутентифицирующей пользователя информации: PIN-кода или специального пароля).

Защита документов Microsoft Office от несанкционированного доступа

Защита документов Microsoft Office от несанкционированного доступа основана на их шифровании с помощью вызова соответствующих функций CryptoAPI. При установке защиты пользователю предлагается ввести пароль доступа к защищаемому документу, из которого будет сгенерирован сеансовый ключ шифрования этого документа. При попытке в дальнейшем открыть защищаемый документ потребуется ввод пароля доступа, на основании которого произойдут генерация сеансового ключа и расшифрование документа.

В текстовом процессоре Microsoft Word (версия Microsoft Office ХР и старше) установка защиты от несанкционированного доступа к редактируемому документу выполняется с помощью команды меню Сервис\Параметры\Безопасность. Кнопка «Дополнительно» позволяет установить параметры шифрования документа:

тип шифрования (на основе выбора одного из установленных в системе криптопровайдеров и алгоритма потокового шифрования RC4);

стойкость (длину) сеансового ключа шифрования в битах;

необходимость шифрования свойств документа (возможно только при использовании шифрования с помощью CryptoAPI).

При выборе типа шифрования нецелесообразно выбирать варианты «Слабое шифрование» и «Совместимое с Office 97/2000», поскольку в этом случае для защиты документа будет применено ненадежное шифрование, не использующее возможностей CryptoAPI. Существует немало программных средств, позволяющих расшифровывать защищенные таким образом документы путем простого перебора возможных паролей доступа.

При выборе типа шифрования, основанного на использовании одного из установленных в системе криптопровайдеров, необходимо установить максимально возможную длину ключа шифрования (обычно 128 бит).

Стойкость шифрования документа зависит также от длины пароля (фактически ключевой фразы для генерации сеансового ключа). Максимальная длина пароля доступа равна 255 знакам. При выборе пароля доступа к документу необходимо руководствоваться теми же соображениями, что и при выборе пароля пользователя для входа в компьютерную систему: выбирать пароли достаточной длины и сложности, не использовать один пароль для защиты различных документов, не использовать легко угадываемые пароли, совпадающие с логическим именем пользователя или названием документа, и т.п.

Для защиты от несанкционированного внесения изменений в документ Microsoft Word можно установить пароль разрешения записи в него. В этом случае перед открытием документа также будет предложено ввести пароль доступа. При вводе неправильного пароля или отказе от ввода пароля документ будет открыт только для чтения. Однако эту защиту нельзя считать достаточно надежной, поскольку измененная версия документа может быть сохранена под другим именем, после чего файл с оригинальным документом может быть удален, а вновь созданный файл соответствующим образом переименован. Кроме того, пароль разрешения записи содержится непосредственно в тексте документа и поэтому может быть просто удален из него с помощью специальных программных средств.

Для защиты документов Word от несанкционированного изменения необходимо применять средства разграничения доступа к папкам и файлам, имеющиеся в защищенных версиях операционной системы Windows и файловой системы NTFS.

Документ Microsoft Word (версия Microsoft Office XP и старше) может быть снабжен электронной цифровой подписью для обеспечения его аутентичности и целостности. Добавление ЭЦП к файлу документа возможно с помощью кнопки «Цифровые подписи» в окне настроек параметров безопасности. Для добавления ЭЦП к документу необходимо в окне «Цифровые подписи» выбрать соответствующий сертификат ключа ЭЦП. При получении первой подписи для документа следует с помощью кнопки «Добавить» выбрать сертификат для добавляемой к документу ЭЦП.

Сертификат открытого ключа ЭЦП может быть получен одним из следующих способов:

в удостоверяющем центре корпоративной компьютерной системы, использующей, например, инфраструктуру открытых ключей Microsoft Windows;

в коммерческом удостоверяющем центре (например, в удостоверяющем центре компании VeriSign, Inc.);

самостоятельно с помощью программы Selfcert.exe, входящей в стандартную поставку пакета Microsoft Office.

Перед добавлением ЭЦП к защищаемому документу сертификат можно просмотреть с помощью кнопки «Просмотр сертификата». При самостоятельном создании сертификата (вместе с соответствующим ему секретным ключом ЭЦП) программа Selfcert.exe запросит имя владельца сертификата, а после успешного завершения процедуры создания выдаст соответствующее сообщение. Самостоятельно созданный сертификат предназначен только для персонального использования владельцем защищаемого документа.

При попытке сохранения измененного документа, снабженного ЭЦП, Microsoft Word выдаст предупреждение о том, что все ЭЦП будут удалены из документа. Если файл с защищенным ЭЦП документом будет изменен с помощью других программных средств (например, с помощью Блокнота), то при последующей попытке открытия документа Microsoft Word выдаст соответствующее сообщение и файл с документом открыт не будет.

Защита от несанкционированного доступа к электронным таблицам Microsoft Excel и презентациям Microsoft PowerPoint в пакете Microsoft Office XP производится полностью аналогично защите документов Microsoft Word. Установка защиты от несанкционированного доступа к базам данных Microsoft Access выполняется следующим образом.

Файл базы данных (с расширением «.mdb») открывается в монопольном режиме (с помощью раскрывающегося списка справа от кнопки «Открыть»).

Выполняется команда Сервис\Защита\Задать пароль базы данных и дважды вводится пароль доступа.

При последующем открытии базы данных потребуется ввести пароль доступа.

Пароль доступа к базе данных Microsoft Access сохраняется в файле базы данных в открытом виде.

Вместо использования одного пароля доступа к базе данных Microsoft Access можно организовать разграничение доступа к ее объектам (таблицам, формам, запросам и отчетам) на уровне отдельных пользователей.

Вначале удобно воспользоваться услугами Мастера защиты Microsoft Access (команда меню Сервис\Защита\Мастер).

В диалоге с Мастером после открытия файла базы данных в монопольном режиме потребуется указать:

необходимость создания нового или изменения существующего файла рабочей группы для базы данных;

имя файла и код рабочей группы, а также имя владельца базы данных и название организации;

объекты разграничения доступа в базе данных (по умолчанию все таблицы);

предопределенные группы пользователей с заранее определенными правами доступа (например, все права или только чтение);

разрешенные права доступа для группы Users, в которую будут входить все зарегистрированные пользователи базы данных;

имена и пароли (возможно, первоначально пустые) всех регистрируемых Мастером пользователей базы данных;

группы, в которые будут входить регистрируемые Мастером пользователи.

После завершения работы Мастера для получения доступа к базе данных пользователю необходимо будет пройти процедуру входа, указав свои логическое имя и пароль доступа к базе данных. Для дальнейшего добавления новых пользователей базы данных и установки им прав доступа к ней необходимо использовать соответственно команды меню Сервис\Защита\Пользователи и группы и Сервис\Защита\Разрешения. Изменения в списке пользователей и групп, а также в их правах доступа к объектам базы данных могут быть произведены только владельцем базы данных или пользователем, входящим в группу Admins, в противном случае при попытке выполнения привилегированной операции Microsoft Access выдаст соответствующее сообщение об отказе в доступе.

Наиболее простым средством защиты базы данных Microsoft Access от несанкционированного доступа является ее шифрование, при котором она сжимается и становится недоступной для просмотра и редактирования отличными от Microsoft Access программными средствами. Но если в зашифрованной базе данных не используется разграничение доступа на уровне ее пользователей, то любой из них сможет открыть такую базу данных и получить полный доступ ко всем ее объектам. Поэтому шифрование должно применяться вместе с разграничением доступа на уровне пользователей или с применением пароля доступа к базе данных либо в целях экономии памяти при сохранении базы данных на дискете или компакт-диске.

Шифрование базы данных с разграничением доступа к ее объектам на уровне пользователей возможно только для владельца базы данных или члена группы Admins. Для шифрования базы данных Microsoft Access используется команда меню Сервис\Защита\Шифровать/Расшифровать.

К достоинствам рассмотренных средств защиты от несанкционированного доступа относится то, что они могут применяться в программах пакета Microsoft Office, работающих под управлением как открытых, так и защищенных версий операционной системы Windows.

Шифрующая файловая система в защищенных версиях операционной системы Windows

В защищенных версиях операционной системы Windows, начиная с Windows 2000, для дополнительной защиты от несанкционированного доступа к папкам и файлам пользователей могут применяться средства шифрующей файловой системы (Encrypted File System, EFS), которые базируются на криптографическом интерфейсе приложений Windows CryptoAPI.

Шифрующая файловая система разработана с учетом следующих принципов:

автоматическая генерация криптопровайдером асимметрических ключей обмена при первом обращении пользователя к услугам EFS (шифровании первой папки или файла);

автоматическая генерация случайного сеансового ключа перед шифрованием файла, указанного пользователем;

автоматическое шифрование и расшифрование в прозрачном режиме на уровне файла или папки (гарантируется, что для зашифрованного файла все созданные на его основе временные файлы также будут зашифрованы);

возможность вызова функций шифрования и расшифрования с помощью контекстного меню Проводника Windows и программы командной строки cipher;

возможность доступа к открытому ключу обмена пользователя со стороны операционной системы только во время сеанса его работы в системе.

Пользователь сообщает шифрующей файловой системе Windows о необходимости шифрования папки или файла с помощью дополнительных атрибутов этих объектов, доступных по команде контекстного меню Свойства\Другие. Состояние выключателя «Шифровать содержимое для защиты данных» определяет необходимость шифрования информации в данном объекте. При изменении этого состояния EFS запрашивает пользователя о подтверждении изменения атрибута шифрования, а также о том, распространяется это изменение только на папку или также на все вложенные в нее файлы и папки.

При изменении атрибута шифрования для отдельного файла шифрующая файловая система также запрашивает пользователя о подтверждении этого изменения и предлагает выбрать один из двух вариантов: зашифровать (расшифровать) только один файл или применить новое значение атрибута шифрования ко всей содержащий файл папке. Если выбранный для шифрования файл находится в незашифрованной папке (и наоборот), то после модификации этого файла значение его атрибута шифрования может автоматически измениться. Поэтому рекомендуется изменять значение атрибута шифрования для всей папки.

В операционной системе Windows 2000 не обеспечивается возможность совместного доступа к зашифрованному файлу со стороны нескольких пользователей, а также передача по сети зашифрованных файлов. Поэтому для исключения угрозы потери зашифрованных пользователем данных, например из-за невозможности его входа в систему, администратор должен применять политику обязательного использования агента восстановления данных (Data Recovery Agent, DRA).

В операционной системе Windows XP Professional и более поздних защищенных версиях этой системы реализована поддержка общего доступа к зашифрованным файлам. С помощью кнопки «Подробно» в окне установки дополнительных атрибутов зашифрованного файла открывается окно просмотра списка пользователей, которым разрешен доступ к этому файлу. Кнопка «Добавить» в этом окне предназначена для добавления пользователей, уже обращавшихся за услугами шифрующей файловой системы (уже имеющих пары асимметричных ключей обмена) или имеющих сертификаты своих открытых ключей, заверенные используемым в компьютерных системах удостоверяющим центром.

Разрешение доступа к зашифрованным файлам со стороны других пользователей может избавить от необходимости использовать в компьютерных системах политику агента восстановления.

Недостатки реализованного механизма совместного доступа к зашифрованным файлам в Windows XP Professional:

при выборе пользователей, которым разрешен доступ к зашифрованному файлу, нельзя использовать определенные в системе группы;

нет возможности предоставления совместного доступа к зашифрованной папке.

В качестве дополнительной услуги в Windows XP Professional поддерживается выделение имен зашифрованных файлов и папок зеленым цветом, хотя это может рассматриваться и как дополнительное указание на объекты, содержащие конфиденциальную информацию. Помимо шифрования по алгоритму DESX поддерживается также и шифрование по алгоритму 3-DES (изменить алгоритм шифрования можно с помощью изменения значения соответствующего параметра безопасности).

Начиная с версии Windows XP Professional, возможно использование средств шифрующей файловой системы при работе с кэшированными на клиентском компьютере автономными файлами из общих для пользователей сети папок. Благодаря кэшированию пользователи могут продолжать просматривать и редактировать файлы из общих папок в ситуации, когда их компьютер отключен от сети. При последующем подключении к серверу сети операционная система синхронизирует произведенные изменения в файлах с их более ранними версиями, размещенными в общих папках. Возможность автоматического шифрования и расшифрования автономных файлов повышает их защищенность от несанкционированного доступа при работе с ними на мобильных компьютерах.

На криптографическом интерфейсе приложений Windows и технологии многокомпонентных объектов (СОМ-технологии) базируется объект CAPICOM, доступный в версиях операционной системы Windows, начиная с Windows XP Professional. Объект CAPICOM может использоваться для выполнения основных криптографических операций в приложениях, созданных как на универсальных языках программирования, так и на языках сценариев. Объекты CAPICOM поддерживают получение и проверку ЭЦП, обмен сеансовыми ключами, симметричное шифрование и расшифрование данных.