- •Курс лекций по дисциплине «информационные сети»

- •Тема 1.

- •Основные понятия информационных сетей. Класс информационных сетей как открытые информационные системы

- •1.1 Возникновение понятия открытости

- •1.2 Понятие открытой системы

- •1.3 Цель создания

- •1.4 Принципы построения

- •Вопросы для самоконтроля:

- •Тема 2. Модели и структуры информационных сетей

- •2.1 Топология

- •2.2 Топология сети типа "звезда"

- •2.3 Кольцевая топология

- •2.4 Шинная топология

- •2.5 Древовидная структура

- •2.6 Смешанные топологии

- •Вопросы для самоконтроля:

- •Тема 3. Информационные ресурсы сетей

- •3.1 Передающая среда

- •3.2 Коаксиальные передающие среды

- •3.3 Передающие среды на основе витой пары проводников

- •3.4 Кабельные системы для скоростной передачи данных

- •3.5 Волоконно-оптические передающие среды Преимущества волокна

- •3.6 Физические характеристики волоконно-оптических передающих сред Основные элементы оптического волокна

- •3.7 Затухание

- •3.8 Метод доступа и кадры для сетей Ethernet

- •Метод доступа и кадры для сетей Token Ring

- •3.9 Метод доступа и кадры для сетей arcNet

- •3.10 Метод доступа и кадры для сетей fddi

- •3.11 Управляющие узлы сетей

- •3.12 Форматы представления данных

- •3.13 Система основных транспортных протоколов Internet

- •3.14 Протокол udp (User Datagram Protocol)

- •3.15 Протокол ip

- •3.16 Протокол tcp (Transmission Control Protocol)

- •3.17 Протокол rip (Routing Information Protocol)

- •3.18 Протокол arp (Adress Resolution Protocol)

- •3.19 Протокол rarp (Reverse Adress Resolution Protocol)

- •3.20 Протокол bootp (boot strap Protocol)

- •3.21 Протокол icmp (Internet Control Massage Protocol)

- •3.22 Протоколы snmp (Simple Network Management Protocol) и cmot (Common Management Information Services and Protocol Over tcp/ip)

- •3.33 Протокол slip (Serial Line Internet Protocol)

- •3.34 Протокол cslip (Compressed Serial Line Internet Protocol)

- •3.35 Протокол ppp (Point To Point connection)

- •3.36 Основные сервисы сетевой среды Internet

- •3.37 Протокол и сервис dns (Domain Name Server)

- •3.38 Сервисы прикладного назначения

- •3.39 Протокол и сервис удаленного доступа Telnet

- •3.40 Протокол http и сервис www

- •Заключение

- •Вопросы для самоконтроля:

- •Тема 4. Теоретические основы современных информационных систем. Базовая эталонная модель международной организации стандартов. Компоненты информационных сетей. Введение

- •4.1 Производительность

- •4.2 Расширяемость и масштабируемость

- •4.3 Прозрачность

- •4.4 Поддержка разных видов трафика

- •4.5 Управляемость

- •4.6 Совместимость

- •4.7 Базовая эталонная модель взаимодействия открытых систем

- •4.8 Передача данных между уровнями мвос

- •4.9 Соединения.

- •4.10 Физические средства соединений

- •4.11 Порт

- •4.12 Канал

- •4.13 Компоненты информационной сети

- •Абонентская система

- •Ретрансляционная система

- •4.14 Ретрансляционные системы, осуществляющие коммутацию и маршрутизацию: Узел коммутации каналов

- •Узел коммутации пакетов

- •Узел смешанной коммутации

- •Узел интегральной коммутации

- •Коммутатор

- •4.15 Ретрансляционные системы, преобразующие протоколы Шлюз

- •Маршрутизатор

- •Объединение сетей

- •4.16 Административные системы

- •4.17 Управление конфигурацией сети и именованием

- •4.18 Обработка ошибок

- •4.19 Анализ производительности и надежности

- •4.20 Управление безопасностью

- •4.21 Учет работы сети

- •Вопросы для самоконтроля:

- •Тема 5. Моноканальные подсети и моноканал. Коммуникационные подсети. Многоканальные подсети. Циклические подсети. Узловые подсети.

- •5.1 Моноканальная сеть

- •5.2 Подсети. Маска подсети. Имена

- •5.3 Маска подсети

- •5.4 Маска подсети переменной длины

- •Вопросы для самоконтроля:

- •Тема 6. Методы маршрутизации информационных потоков

- •6.1 Маршрутизаторы

- •6.2 Одношаговый подход к маршрутизации.

- •6.3 Пакет

- •6.4 Фиксированная маршрутизация. Простая маршрутизация. Адаптивная маршрутизация.

- •6.5 Прямая и косвенная маршрутизация

- •Вопросы для самоконтроля:

- •Тема 7. Сетевые службы. Модель распределенной обработки информации. Безопасность информации. Базовые функциональные профили. Полные функциональные профили.

- •7.1 Сетевая служба ds*

- •7.2 Сетевая служба edi

- •7.3 Сетевая служба ftam

- •7.4 Сетевая служба jtm

- •7.5 Сетевая служба mhs/motis

- •7.6 Сетевая служба nms

- •7.7 Сетевая служба oda

- •7.8 Сетевая служба vt

- •7.9 Модель распределенной обработки информации

- •7.10 Технологии распределенных вычислений.

- •7.11 Распределенная среда обработки данных

- •7.12 Безопасность информации

- •7.13 Базовые функциональные профили

- •7.14 Базовый функциональный профиль

- •7.15 Коллапсный функциональный профиль

- •7.16 Полные функциональные профили

- •7.17 Открытая сетевая архитектура

- •Вопросы для самоконтроля:

- •Тема 8. Методы коммутации информации. Протоколы реализации

- •8.1 Коммутация. Коммутация каналов

- •8.2 Коммутация сообщений

- •8.3 Коммутация пакетов

- •8.4 Коммутация пакетов в виртуальных каналах

- •8.5 Выделенные аналоговые и цифровые линии

- •8.6 Каналы

- •Аналоговые каналы

- •Соотношение между скоростью, качеством и типом канала

- •Высокоскоростное подключение по цифровым каналам

- •8.7 Применяемое оборудование

- •8.8 Последовательность действий по подключению Исследование возможности и предварительное согласование параметров подключения

- •8.9 Архитектура протоколов

- •Структура связей протокольных модулей

- •8.10 Потоки данных

- •Вопросы для самоконтроля:

- •Тема 9. Методы оценки эффективности информационных сетей

- •9.1 Показатели эффективности работы сети

- •Время реакции

- •Критерии, отличающиеся единицей измерения передаваемой информации

- •Критерии, отличающиеся учетом служебной информации

- •Критерии, отличающиеся количеством и расположением точек измерения

- •9.2 Факторы, определяющие эффективность сетей

- •Коаксиальный кабель

- •Широкополосный коаксиальный кабель

- •Еthernet- кабель

- •Сheapernеt-кабель

- •Оптоволоконные линии

- •Показатели трех типовых сред для передачи.

- •9.3 Типы и частота возникновения ошибок

- •9.4 Диагностика коллизий

- •Ошибки кадров Ethernet, связанные с длиной и неправильной контрольной суммой

- •Ошибки кадров Ethernet в стандарте rmon

- •Типичные ошибки при работе протоколов

- •Несоответствие форматов кадров Ethernet

- •9.5 Потери пакетов

- •Несоответствие разных способов маршрутизации в составной сети

- •9.6 Несуществующий адрес и дублирование адресов

- •9.7 Превышение значений тайм-аута и несогласованные значения тайм-аутов

- •Вопросы для самоконтроля:

- •Тема 10. Сетевые программные и технические средства информационных сетей

- •10.1 Сетевые операционные системы

- •Требования к сетевым операционным системам.

- •10.2 Сети с централизованным управлением

- •10.3 Сети с децентрализованным управлением или одноранговые сети

- •10.4 Прикладные программы сети

- •10.5 Специализированные программные средства

- •10.6 Техническое обеспечение

- •10.7 Средства коммуникаций

- •10.8 Сетевые адаптеры

- •10.9 Концентратор (Hub)

- •10.10 Приемопередатчики (transceiver) и повторители (repeater)

- •10.11 Коммутаторы (switch), мосты (bridge) и шлюзы (gateway)

- •10.12 Маршрутизаторы

- •10.13 Коммутаторы верхних уровней

- •10.14 Модемы и факс-модемы (fax-modem)

- •10.15 Анализаторы лвс

- •10.16 Сетевые тестеры

- •10.17 Терминальное оборудование

- •Вопросы для самоконтроля:

3.10 Метод доступа и кадры для сетей fddi

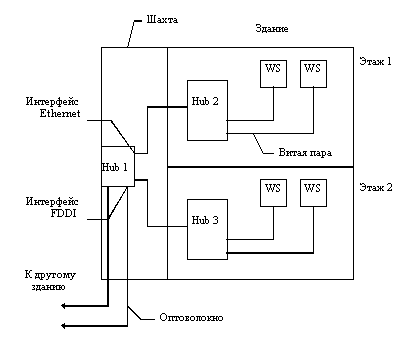

Адаптеры FDDI поддерживают метод доступа Token Ring (см. п. 2.3.6.2) и обеспечивают производительность 100 Мбит/с. Максимальная длина кольца с оптоволоконным кабелем FDDI - 100 км. Интерфейс FDDI (Fiber Distributed Data Interface) является более современным, чем Ethernet, Token Ring и ARCNet. Сети FDDI можно использовать для объединения нескольких сетей Ethernet, расположенных в разных зданиях (рисунок 2.31).

Часто в качестве адаптеров FDDI используются интеллектуальные концентраторы, выполняющие функции моста, например, NetBuilder II. На рисунке интеллектуальный концентратор обозначен как Hub1. Простой концентратор (Hub2) обычно выполняет роль повторителя. Метод доступа, используемый в сетях FDDI, имеет следующие отличия от Token Ring:

в Token Ring маркер передаётся следующей станции только после возвращения кадра в узел, который передал этот кадр в сеть; в методе FDDI маркер будет передан непосредственно после передачи кадра данных в сеть,

в методе FDDI не используется поле приоритета Р (в байте АС).

В сетях FDDI используются два основных типа кадра (рис. 4):

Data/Command Frame (кадр управление/данные),

Token (маркер).

Цифры на рисунке 4 обозначают длины полей кадров (в байтах). На рисунке введены следующие обозначения полей:

P - преамбула. Это поле предназначено для синхронизации.

SD - признак начала кадра.

FC - поле, состоящее из следующих областей: CLFFTTTT.

Рис. 4. Использование интерфейса FDDI для объединения сетей Ethernet

Бит C устанавливает класс кадра, который определяет, будет ли кадр использоваться для синхронного или асинхронного обмена. Бит L - это индикатор длины адреса станции (16 или 48 битов). В отличие от Ethernet и Token Ring здесь допускается использование в одной сети адресов той и другой длины. Биты FF определяют, принадлежит ли кадр подуровню MAC (т. е. кадр предназначен для управления кольцом) или подуровню LLC (т. е. кадр предназначен для передачи данных). Если кадр является кадром подуровня MAC, то биты TTTT определяют тип пакета (IPX и т. д.).

DA - адрес станции-приёмника.

SA - адрес станции-источника.

FCS -контрольная сумма.

ED - конечный ограничитель кадра.

FS - поле статуса пакета. Это поле содержит поля А (Address Resolution) и C (Frame Copied) (см. рис. 4).

Data/Command Frame Token

P |

8 |

P |

8 |

SD |

1 |

SD |

1 |

FC |

1 |

FC |

1 |

DA |

2 или 6 |

ED |

1 |

SA |

2 или 6 |

FS |

1 |

Пакет |

до 4500 |

|

|

|

|

|

|

FCS |

4 |

|

|

ED |

1/2 |

|

|

FS |

1 |

|

|

Рисунок 3.4. Типы кадров для сетей FDDI

3.11 Управляющие узлы сетей

Если к сети подключено более 10 пользователей, то одноранговая сеть, где компьютеры выступают в роли и клиентов, и серверов, может оказаться недостаточно производительной. Поэтому большинство сетей использует выделенные серверы. Выделенным называется такой сервер, который функционирует только как сервер (исключая функции клиента или рабочей станции). Они специально оптимизированы для быстрой обработки запросов от сетевых клиентов и для управления защитой файлов и каталогов.

Иногда с увеличением размеров сети и объема сетевого трафика необходимо увеличивать количество серверов. Распределение задач среди нескольких серверов гарантирует, что каждая задача будет выполняться самым эффективным способом из всех возможных.

Круг задач, которые должны выполнять серверы, сложен и многообразен. Чтобы приспособиться к возрастающим потребностям пользователей, серверы в больших сетях стали специализированными.

Файл-серверы и принт-серверы управляют доступом пользователей соответственно к файлам и принтерам. Например, чтобы работать с текстовым процессором, прежде всего, необходимо запустить его на своем компьютере. Документ текстового процессора, хранящийся на файл-сервере, загружается в память Вашего компьютера, и, таким образом, можно работать с этим документом на своем компьютере. Другими словами, файл-сервер предназначен для хранения файлов и данных.

На серверах приложений выполняются прикладные части клиент-серверных приложений, а также находятся данные, доступные клиентам. Например, чтобы упростить извлечение данных, серверы хранят большие объемы информации в структурированном виде. Эти серверы отличаются от файл- и принт-серверов. В последних файл или данные целиком копируются на запрашивающий компьютер. А в сервере приложений на запрашивающий компьютер пересылаются только результаты запроса.

Приложение-клиент на удаленном компьютере получает доступ к данным, хранимым на сервере приложений. Однако вместо всей базы данных на Ваш компьютер с сервера загружаются только результаты запроса. Например, Вы можете получить список студентов, родившихся в ноябре.

Почтовые серверы управляют передачей электронных сообщений между пользователями сети.

Факс-серверы управляют потоком входящих и исходящих факсимильных сообщений через один или несколько факс-модемов.

Коммуникационные серверы управляют потоком данных и почтовых сообщений между этой сетью и другими сетями, мэйнфреймами или удаленными пользователями через модем и телефонную линию.

В расширенной сети использование серверов разных типов приобретает особую актуальность. Необходимо поэтому учитывать все возможные нюансы, которые могут проявиться при разрастании сети, с тем, чтобы изменение роли определенного сервера в дальнейшем не отразилось на работе всей сети.

Рассмотрим явные преимущества сетей на основе сервера.

Разделение ресурсов. Сервер спроектирован так, чтобы предоставлять доступ к множеству файлов и принтеров, обеспечивая при этом высокую производительность и защиту. Администрирование и управление доступом к данным осуществляется централизованно.

Защита. Основным аргументом при выборе сети на основе сервера является, как правило, защита данных. В таких сетях проблемами безопасности может заниматься один администратор: он формирует политику безопасности и применяет ее в отношении каждого пользователя сети.

Резервное копирование данных. Поскольку жизненно важная информация расположена централизованно, т.е. сосредоточена на одном или нескольких серверах, нетрудно обеспечить ее регулярное резервное копирование.

Избыточность. Благодаря избыточным системам, данные на любом сервере могут дублироваться в реальном времени, поэтому в случае повреждения основной области хранения данных информация не будет потеряна — легко воспользоваться резервной копией.

Количество пользователей. Сети на основе сервера способны поддерживать тысячи пользователей. Сетями такого размера, будь они одноранговыми, было бы невозможно управлять.

Аппаратное обеспечение. Так как компьютер пользователя не выполняет функций сервера, требования к его характеристикам зависят от потребностей самого пользователя.