- •Основні поняття

- •Передавання інформації

- •Опрацювання повідомлень

- •Кодування повідомлень

- •Захист інформації

- •Системи числення

- •Десяткова система числення

- •Двійкова система числення

- •Вісімкова система числення

- •Шістнадцяткова система числення

- •Історія розвитку обчислювальної техніки

- •ТЕМА 2. ІНФОРМАЦІЙНА СИСТЕМА

- •Поняття інформаційної системи

- •Структура інформаційної системи

- •Архітектура персонального комп’ютера

- •Магістрально-модульний принцип побудови комп’ютера

- •Конфігурація персонального комп’ютера

- •Системний блок

- •Пристрої введення

- •Пристрої виведення

- •Пам’ять комп’ютера

- •Пристрої для організації комп’ютерного зв’язку

- •Технічні характеристики ПК

- •ТЕМА 3. СИСТЕМНЕ ПРОГРАМНЕ ЗАБЕЗПЕЧЕННЯ

- •Класифікація програмного забезпечення

- •Класифікація системного програмного забезпечення

- •Операційні системи

- •Інтерфейс ОС Windows XP

- •Робота з вікнами

- •Файлова система

- •Програма Провідник

- •Стандартні програми прикладного призначення

- •Робота з дисками

- •Антивірусні програмні засоби

- •Архівація файлів

- •Класифікація прикладного програмного забезпечення

- •Текстовий процесор MS Word

- •Інтерфейс Microsoft Word XP

- •Базові прийоми роботи з документом

- •Робота з графічними об’єктами в середовищі Word

- •Графічні редактори

- •ТЕМА 5. КОМП’ЮТЕРНІ МЕРЕЖІ

- •Апаратне забезпечення мережі

- •Класифікація комп’ютерних мереж

- •Передавання інформації у мережі

- •Програмне забезпечення мережі

- •Захист інформації в мережі

- •Глобальна комп’ютерна мережа Інтернет

- •Загальні відомості про мережу Інтернет

- •Адресація в Інтернет

- •Основні послуги (сервіси) Інтернету

- •Міжнародні організації, які координують роботу глобальної мережі Інтернет

- •Правові норми в Інтернеті

- •Алгоритмізація

- •Способи запису алгоритмів

- •Основні етапи розв’язання прикладної задачі з використанням комп’ютера

- •Основи програмування

- •Алгоритмічна мова Паскаль (Pascal)

- •Предметний покажчик

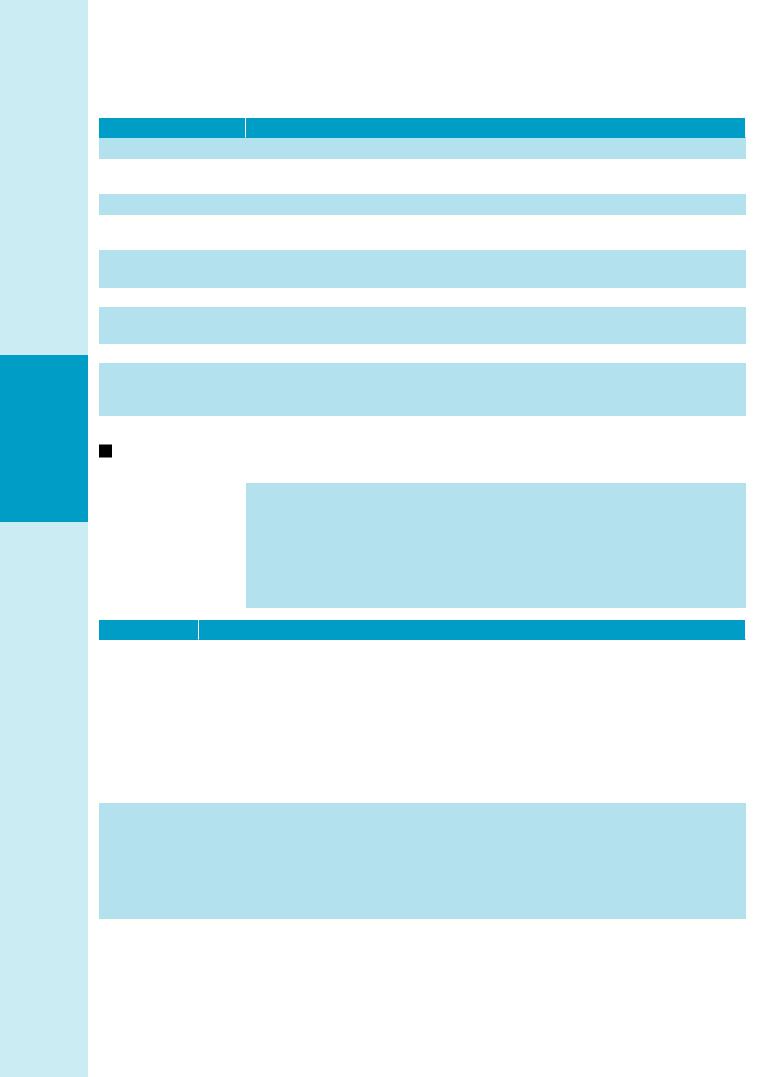

Антивірусні програмні засоби

Комп’ютерніий вірус — спеціально написана невелика за розміром програма (тобто деяка сукупність виконуваного коду, призначена для заподіяння руйнівних дій. Вона може «приписувати» себе до інших програм («заражати» їх), створювати свої копії і вбудовувати їх у файли, системну ділянку комп’ютера тощо, а також виконувати різноманітні небажані дії.

Класифікація комп’ютерних вірусів

|

|

|

|

|

|

|

|

|

|

|

Комп’ютерні віруси |

|

|

|

|

|

|

|

|

|

|

||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Середовище |

|

|

|

|

|

|

|

Ступінь |

|

|

|

|

|

|

||||||||

|

|

|

перебування |

|

|

|

|

|

впливу |

|

|

|

|

|

|

||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||

|

|

Файлові |

|

|

|

Завантажу- |

|

|

Безпечні |

|

|

|

Дуже |

|

|

|

|||||||||

|

|

|

|

|

|

|

вальні |

|

|

|

|

|

небезпечні |

|

|

|

|

||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||

|

|

Файлово-заван- |

|

|

|

Мережні |

|

|

Небезпечні |

|

|

|

|

|

|

|

|

|

|||||||

|

|

тажувальні |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||||||||||

|

|

|

Особливості |

|

|

|

|

|

|

Спосіб зараження |

|

|

|

||||||||||||

|

|

|

|

|

|

||||||||||||||||||||

|

|

|

алгоритма |

|

|

|

|

|

|

|

середовища |

|

|

|

|||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||

|

|

Найпростіші |

|

|

|

|

|

Віруси- |

|

|

Резидентні |

|

|

|

Нерезидентні |

|

|

|

|

||||||

|

|

(паразитичні) |

|

|

|

реплікатори |

|

|

|

|

|

|

|

|

|||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||

|

|

Віруси- |

|

|

|

|

Троянські |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||

|

|

мутанти |

|

|

|

|

програми |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||||

|

|

Віруси |

|

|

|

|

|

|

|

|

|

Дія |

|

|

|

|

|

|

|||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||||||

|

|

|

|

|

|

|

|

|

|

||||||||||||||||

|

Мережні |

|

Поширюються комп’ютерними мережами |

|

|

|

|

|

|

||||||||||||||||

|

|

|

|

|

|

||||||||||||||||||||

|

Файлові |

|

Убудовуються у виконувані файли (найбільш поширений тип вірусів), або |

|

|

||||||||||||||||||||

|

|

|

|

|

створюють файли-двійники (компаньйон-віруси), або використовують особ- |

|

|

||||||||||||||||||

|

|

|

|

|

ливості організації файлової системи (link віруси) |

|

|

|

|

|

|

||||||||||||||

|

|

|

|

|

|

||||||||||||||||||||

|

Завантажувальні |

|

Записують себе або в завантажувальний сектор диска (bootсектор), або сек- |

|

|

||||||||||||||||||||

|

|

|

|

|

тор, який містить системний завантажник вінчестера (Master Boot Record), |

|

|

||||||||||||||||||

|

|

|

|

|

або змінюють покажчик на активний bootсектор |

|

|

|

|

|

|

||||||||||||||

|

|

|

|

|

|||||||||||||||||||||

|

Файлово-завантажу- |

Заражають як файли, так і завантажувальні сектори дисків |

|

|

|||||||||||||||||||||

|

вальні |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

||||||||||||||||||||

|

Резидентний вірус |

|

У разі інфікування комп’ютер залишає в оперативній пам’яті свою рези- |

|

|

||||||||||||||||||||

|

|

|

|

|

дентну частину, що потім перехоплює обертання ОС до об’єктів зараження |

|

|

||||||||||||||||||

|

|

|

|

|

і вбудовується в них. Цей вид віруса міститься в пам’яті і є активним |

|

|

||||||||||||||||||

|

|

|

|

|

аж до вимикання комп’ютера або перезавантаження ОС |

|

|

||||||||||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|||||||

Антивірусні програмні засоби |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

77 |

|

|

|||||||||

77 3945У Інформатика в таблицях

|

|

Закінчення таблиці |

|

Віруси |

Дія |

|

||

|

|

|

|

Нерезидентний вірус |

Зберігають активність обмежений час |

|

|

|

|

Безпечні віруси |

Вплив обмежується зменшенням вільної пам’яті на диску та графічними, |

|

|

звуковими й іншими ефектами |

|

|

|

|

Небезпечні віруси |

Можуть призвести до серйозних збоїв у роботі комп’ютера |

|

|

|

|

Дуже небезпечні |

В алгоритм роботи явно закладено дії, що можуть спричинити втрату прог- |

|

|

рам, знищити дані тощо |

|

|

|

|

Найпростіші віруси |

Змінюють уміст файлів і секторів диска; їх можна достатньо легко виявити |

|

(паразитичні) |

і знищити |

|

Віруси-реплікатори |

Так називані хробаки, що поширюються комп’ютерними мережами |

|

Віруси невидимки — |

Перехоплюють обертання ОС до уражених файлів і секторів дисків та під- |

|

стелсвіруси |

ставляють замість свого тіла незаражені ділянки диска |

|

|

|

|

Віруси мутанти |

Містять алгоритми шифрування-розшифрування |

|

|

|

|

Квазивірусні, або |

Не спроможні до саморозповсюдження, проте дуже небезпечні, оскільки, |

|

«троянські про |

маскируючись під корисну програму, руйнують завантажувальний сектор |

|

грами» |

і файлову систему дисків |

|

|

|

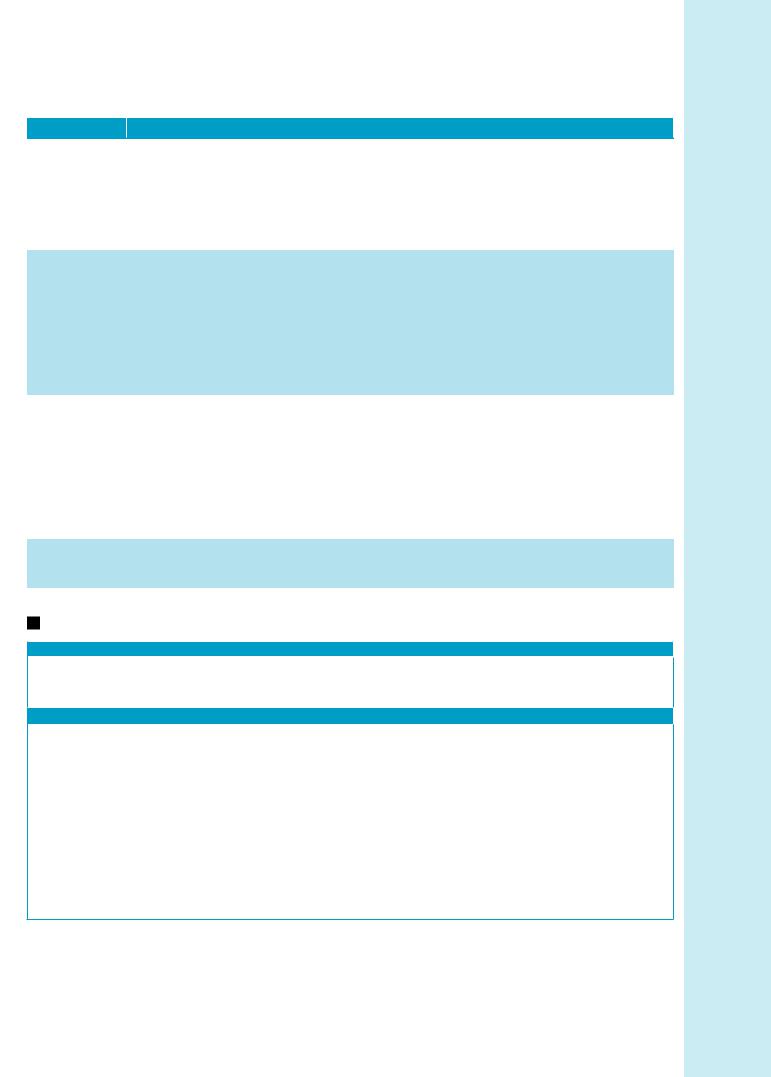

Антивірусні програми

|

|

|

Антивірусніпрограми — програми для виявлення, видалення і захищення |

|

|

|

від комп’ютерних вірусів. |

|

|

|

Зазначені нижче варіанти програм сьогодні в чистому вигляді практично |

|

|

|

не зустрічаються. Розроблювачі антивірусів змушені передбачати практич- |

|

|

|

но всі основні типи антивірусних програм, які стосовно нинішніх питань |

|

|

|

безпеки правильно було б назвати компонентами або складовими, ніж |

|

|

|

самостійними додатками. |

|

Вид програми |

Дія |

|

|

|||

|

|

|

|

|

Програми- |

Основний елемент будь-якого антивірусу здійснює пасивний захист. За запитом ко- |

|

|

детектори |

ристувача або заданим розпорядком провадить перевірку файлів у вибраній ділянці |

|

|

або сканери |

системи. Шкідливі об’єкти виявляє шляхом пошуку й порівняння програмного |

|

|

|

|

коду вірусу. Приклади програмних кодів містяться в заздалегідь установлених сиг- |

|

|

|

натурах (наборах, характерних послідовностей байтів для відомих вірусів). Серед |

|

|

|

недоліків цих програм — беззахисність перед вірусами, що не мають постійного |

|

|

|

програмного коду й здатні видозмінюватися зі збереженням основних функцій. |

|

|

|

Також сканери не можуть протидіяти різновидам того самого вірусу, що вимагає |

|

|

|

від користувача постійного оновлення антивірусних баз. Та найбільш уразливе міс- |

|

|

|

це — нездатність виявляти нові й невідомі віруси |

|

Програми- |

У сукупності зі сканерами створюють базовий захист комп’ютера. На основі наяв- |

|

|

монітори |

них сигнатур здійснюють перевірку поточних процесів у режимі реального часу. |

|

|

|

|

Виконують попередню перевірку при спробі перегляду або запуску файла. Розріз- |

|

|

|

няють файлові монітори, монітори для поштових клієнтів, що використовують про- |

|

|

|

токоли POP3, IMAP, NNTP і SMTP, і спеціальні монітори для окремих додатків. |

|

|

|

Основна їхня перевага — здатність виявляти віруси безпосередньо на ранній стадії |

|

|

|

активності |

|

|

|

Тема 3. Системне програмне забезпечення |

78 |

|

||

78 3945У Інформатика в таблицях

|

|

Закінчення таблиці |

|

|

|

Вид програми |

Дія |

|

|

|

|

|||

|

|

|

|

|

|

Програми- |

Знаходять заражені вірусами файли та «лікують» їх, тобто видаляють із файла тіло |

|

|

|

лікарі, |

програми віруса, повертаючи файли до вихідного стану. Спочатку фаги знаходять |

|

|

|

або фаги |

і знищують віруси в оперативній пам’яті, і тільки потім переходять до «лікуван- |

|

|

|

|

ня» файлів. Серед фагів виділяють поліфаги, тобто програми-лікарі, призначені |

|

|

|

|

для пошуку і знищення великої кількості вірусів. З огляду на те, що постійно |

|

|

|

|

з’являються нові віруси, програми-детектори і програми-доктори швидко застарі- |

|

|

|

|

вають, і потрібно регулярне відновлення їх версій |

|

|

|

Програми- |

Зберігають в окремій базі дані про стан критичних на певний момент для роботи ді- |

|

|

|

ревізори |

лянок системи. Згодом порівнюють поточні файли із зареєстрованими раніше, в та- |

|

|

|

|

кий спосіб виявляючи будь-які підозрілі зміни. Перевага — низькі апаратні вимоги |

|

|

|

|

і висока швидкість роботи. Ревізорові взагалі не потрібна антивірусна база, спри- |

|

|

|

|

йняття й знаходження відбуваються тільки на рівні незмінності вихідних файлів. |

|

|

|

|

Це дозволяє ефективно відновлювати систему, пошкоджену діяльністю шкідливих |

|

|

|

|

модулів. Недолік полягає в неможливості оперативно реагувати на появу вірусу |

|

|

|

|

|

||

|

|

в системі. Під час перевірки також виключаються нові файли, що дозволяє віру- |

|

|

|

|

сам, які заражають тільки заново створювані файли, залишитися |

|

|

|

Програми- |

Являють собою невеличкі резидентні програми, призначені для виявлення підоз- |

|

|

|

фільтри, |

рілих дій при роботі комп’ютера, характерних для вірусів (а саме: спроба корекції |

|

|

|

або «сторожі» |

файлів із розширеннями СОМ і ЕХЕ; зміна атрибутів файлів; прямий запис на диск |

|

|

|

|

за абсолютною адресою; запис у завантажувальні сектори диска; завантаження |

|

|

|

|

резидентної програми). При спробі програми зробити зазначені дії «сторож» по- |

|

|

|

|

силає користувачу повідомлення і пропонує заборонити або дозволити відповідну |

|

|

|

|

дію. Програми-фільтри дуже корисні, оскільки здатні виявити вірус на початковій |

|

|

|

|

стадії існування його до розмноження. Проте вони не «лікують» файли і диски, |

|

|

|

|

для знищення вірусів потрібно застосувати інші програми, наприклад фаги |

|

|

|

Програми- |

Імітують зараження файлів певними вірусами, внаслідок чого справжні віруси |

|

|

|

вакцини, або |

зіштовхуються зі своїми «побратимами» і припиняють спроби зараження. Сьогодні |

|

|

|

імунізатори |

цей тип програм практично не використовується. |

|

|

Протидія комп’ютерним вірусам

Способи протидії комп’ютерним вірусам

•Профілактика вірусного зараження й зменшення передбачуваної шкоди від такого зараження

•Методика використання антивірусних програм, у тому числі знешкодження й видалення відомого вірусу

Способи виявлення й видалення невідомого вірусу

Способи захисту комп’ютера від зараження вірусами, а отже й забезпечити надійне зберігання інформації на дисках:

•Установити на комп’ютері сучасні антивірусні програми й постійно оновлювати їх версії

•Перед зчитуванням з дискет інформації, записаної на інших комп’ютерах, завжди перевіряти ці дискети на наявність вірусів; перенесені на свій комп’ютер файли в архівіруваному вигляді перевіряти відразу після розархівування на жорсткому диску, обмежуючи ділянку перевірки тількищойнозаписанимифайлами;періодичноперевірятинанаявністьвірусівжорсткідискиком п’ютера, запускаючи антивірусні програми для тестування файлів, пам’яті й системних ділянок

•Завжди захищати свої дискети від запису під час роботи на інших комп’ютерах, якщо на них не буде провадитися запис інформації

•Дистрибутивні копії програмного забезпечення необхідно купувати в офіційних продавців

•Періодично зберігати на зовнішньому носії файли, з якими ведеться робота

Антивірусні програмні засоби |

|

79 |

79 3945У Інформатика в таблицях

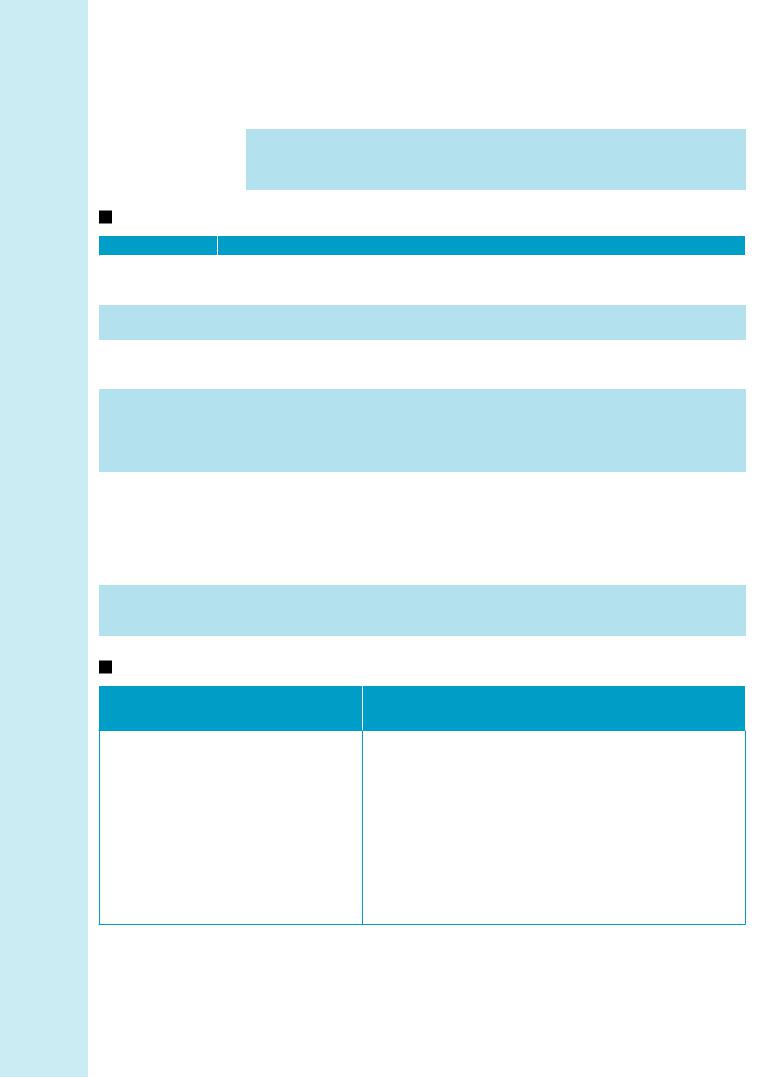

Архівація файлів

Архівація (стиснення) інформації — це процес перетворення інформації, що зберігається у файлі, до вигляду, при якому зменшується надмірність у її поданні й, відповідно, обсяг пам’яті для зберігання.

|

|

Термін |

|

Означення |

|

|

|

Архівний файл |

|

Спеціальним чином організований файл, який містить один або декілька файлів |

|

|

|

|

|

||

|

|

|

|

у стисненому або нестисненому вигляді та службову інформацію про імена фай- |

|

|

|

|

|

лів, дату й час їх створення або модифікації, розміру тощо |

|

|

|

Архівація |

|

Процес переміщення (завантаження) вихідних файлів в архівний файл у стисне- |

|

|

|

(упакування) |

|

ному або нестисненому вигляді |

|

|

|

Розархівація |

|

Процес відновлення файлів з архіву в такому самому вигляді, який вони мали |

|

|

|

(розпакування) |

|

до завантаження в архів. Під час розпакування файли витягають з архіву й по- |

|

|

|

|

|

міщають на диск або в оперативну пам’ять |

|

|

|

Засоби архівації |

|

Сучасні програмні засоби для створення й обслуговування архівів відрізняються |

|

|

|

|

|

великим обсягом функціональних можливостей, низка яких виходить далеко |

|

|

|

|

|

за рамки простого стиснення даних і ефективно доповнюють стандартні засоби |

|

|

|

|

|

операційної системи. Сучасні засоби архівації даних називають диспетчерами |

|

|

|

|

|

архівів. Диспетчери архівів виконують базові й додаткові функції |

|

|

|

Саморозпаков- |

|

Завантажувальний, виконуваний модуль, що здатний до самостійного розар- |

|

|

|

ний архів |

|

хівування файлів, які містяться в ньому, без використання програм-архіваторів. |

|

|

|

|

|

Підготовка такого архіву здійснюється на базі звичайного архіву шляхом приєд- |

|

|

|

|

|

нання до нього невеликого програмного модуля. Сам архів отримує розширення |

|

|

|

|

|

імені .ЕХЕ, характерне для виконуваних файлів. Користувач запускає його як |

|

|

|

|

|

програми, після чого розпакування архіву відбувається на його комп’ютері авто- |

|

|

|

|

|

матично |

|

|

|

Багатотомний |

|

Розподіл одного архіву у вигляді малих фрагментів на декількох носіях. Це по |

|

|

|

(розподілений) |

|

трібно в тих випадках, коли передбачається передача великого архіву на носіях |

|

|

|

архів |

|

малої ємності, наприклад на гнучких дисках |

|

Функції диспетчерів архівів

Базові (їх виконують більшість сучасних |

Додаткові (сервісні функції, що сприяють більш зручній роботі |

|

й часто реалізуються зовнішнім з’єднанням додаткових |

||

диспетчерів архівів) |

||

службових програм) |

||

|

•Витягання файлів з архівів

•Створення нових архівів

•Додавання файлів у наявний архів

•Створення саморозпаковних архівів

•Створення розподілених архівів на носіях малої ємності

•Тестування цілісності структури архівів

•Повне або часткове відновлення пошкоджених архівів

•Захист архівів від перегляду й несанкціонованої модифікації

•Перегляд файлів різних форматів без витягання їх з архіву

•Пошук файлів і даних усередині архівів

•Установка програм з архівів без попереднього розпаковування

•Перевірка відсутності комп’ютерних вірусів в архіві до його розпаковування; «криптографічний захист» архівної інформації

•Декодування повідомлень електронної пошти

•«Прозоре» ущільнення файлів .ЕХЕ й .DLL

•Створення багатотомних саморозпаковних архівів

•Вибір або настройка коефіцієнта стиснення інформації

|

Тема 3. Системне програмне забезпечення |

80 |

80 3945У Інформатика в таблицях