- •А. Ф. Чипига

- •Ставрополь

- •Оглавление

- •Лекция 1. Общие сведения о комплексных системах организации информационной безопасности автоматизированных систем.

- •1. Направления обеспечения информационной безопасности автоматизированных систем.

- •2. Матрица знаний информационной безопасности.

- •Определение информации, подлежащей защите

- •2.1 Представление элементов матрицы

- •Лекция 2. Основные понятия теории защиты информации.

- •1. Определение и основные понятия теории защиты информации

- •2. Общеметодологические принципы формирования теории защиты информации.

- •Лекция 3. Неформальные методы оценивания.

- •1. Формирование группы экспертов и способы работы с ними.

- •2 Выбор метода обработки результатов экспертизы.

- •3. Модели систем и процессов защиты информации.

- •Лекция 4. Методология вероятностно-автоматного моделирования стохастических систем.

- •1. Вероятностный автомат объекта.

- •X, а, у, а„ а(х), (а),

- •2. Объединение вероятностных автоматов в систему.

- •3. Общая и обобщенная модели защиты информации.

- •Лекция 5. Основные результаты развития теории защиты информации.

- •2. Стратегии защиты информации.

- •3. Унифицированная концепция защиты информации.

- •Лекция 6. Постановка задачи определения требований к защите информации.

- •1. Математическое определение требований к защите информации.

- •2. Рекомендации по предъявлению требований к защите информации.

- •1. В терминалах пользователей:

- •2. В устройствах группового ввода/вывода (угвв);

- •3. В аппаратуре и линиях связи:

- •4.В центральном вычислителе:

- •5. В взу:

- •6. В хранилище носителей:

- •7. В устройствах подготовки данных:

- •8. Требования к защите информации, обуславливаемые территориальной распределенностью асод, заключаются в следующем:

- •3. Методики определения требований к защите информации.

- •2. При обработке фактографической быстроменяющейся информации должны учитываться требования:

- •3. К защите фактографической исходной информации предъявляются требования:

- •4. К защите фактографической регламентной информации предъявляются требования;

- •Лекция 7. Методы оценки параметров защищаемой информации.

- •1. Показатели для оценки параметров защищаемой информации.

- •2. Оценка важности информации.

- •3. Оценка полноты и релевантности информации.

- •Лекция 8. Методы оценки параметров защищаемой информации.

- •1. Оценка адекватности информации.

- •2. Оценка толерантности, эффективности кодирования и объема информации.

- •Лекция 9. Факторы, влияющие на требуемый уровень защиты информации.

- •1. Общая структура программы формирования перечня факторов, влияющих на требуемый уровень защиты информации.

- •2. Схема вопросов обсуждения перечня групп факторов, влияющих на защиту информации.

- •3. Пример страницы психо-эвристической программы.

- •Лекция 10. Определение весов вариантов потенциально возможных условий защиты информации.

- •1. Значение факторов, влияющих на требуемый уровень защиты информации.

- •2. Определение весов вариантов потенциально возможных условий защиты информации.

- •Лекция 11. Методы деления поля значений факторов на типовые классы.

- •1. Теоретический подход к решению задачи формирования необходимого и достаточного набора типовых систем защиты информации.

- •2. Эмпирический подход к решению задачи формирования необходимого и достаточного набора типовых систем защиты информации.

- •3.Теоретико-эмпирическийподход к решению задачи формирования необходимого и достаточного набора типовых систем защиты информации.

- •Лекция 12. Методы формирования функции защиты.

- •1. Определение и анализ понятий функций и задач защиты.

- •2. Методы формирований функций защиты.

- •3. Структура полного множества функций защиты.

- •Лекция 13. Содержание полного множества функций защиты.

- •1. Общая модель исходов при осуществлении функций обеспечения защиты информации.

- •2. Зависимость уровня осуществления функций защиты от количества расходуемых ресурсов.

- •Лекция 14. Основные положения конструктивной теории управления.

- •1. Общая схема стратегии оптимального управления.

- •2. Состав функций управления в системах организационно-технологического типа.

- •3. Классификационная структура функций защиты информации в асод.

- •Лекция 15. Возможные пути реализации функций обеспечения защиты информации.

- •1. Определение количества задач для осуществления всех функций защиты во всех зонах защиты.

- •2. Возможные пути реализации функций обеспечения защиты информации.

- •Лекция 16. Пути реализации функций управления механизмами обеспечения защиты информации.

- •1. Возможные пути реализации функции в управлении механизмами обеспечения защиты информации.

- •2. Сведения репрезентативного множества задач защиты в классы.

- •3. Организация и обеспечения работ по защите информации.

- •Лекция 17. Структура и функции органов защиты информации.

- •1. Общее содержание основных вопросов организации и обеспечение работ по защите информации.

- •2. Структура и функции органов защиты информации.

- •3. Научно-методическое и документационное обеспечение работ по защите информации.

- •Лекция 18. Условия, способствующие повышению эффективности защиты информации.

- •1. Классификация условий, способствующих повышению эффективности защиты информации в асод.

- •2. Схема формирования структурированной концепции эффективного применения вычислительной техники в сфере управления.

- •Учебно-методическое обеспечение дисциплины

Лекция 10. Определение весов вариантов потенциально возможных условий защиты информации.

План лекции.

1. Значение факторов, влияющих на требуемый уровень защиты информации.

2. Определение весов вариантов потенциально возможных условий защиты информации.

1. Значение факторов, влияющих на требуемый уровень защиты информации.

При обосновании постановки задачи определения требований к защите информации было показано, что конечная цель анализа факторов, влияющих на требуемый уровень защиты информации, заключается в делении всего множества вариантов потенциально возможных условий защиты на некоторое (желательно как можно меньшее) число классов, каждый из которых будет объединять варианты, близкие по показателям требуемой защиты. Важность такой классификации очевидна: системы защиты, удовлетворяющие требованиям выделенных классов условий, могут быть представлены типовыми, что создаст объективные предпосылки для эффективного решения проблемы защиты информации на регулярной основе в массовом масштабе. Для практической реализации такой классификации необходим показатель, количественно характеризующий относительные важности вариантов условий с точки зрения требований к защите.

На сформированной ранее классификационной структуре факторов выделено три уровня: группа факторов, факторы в пределах группы, значения факторов. Тогда, если обозначить:

- вес

i-й

группы факторов в общем перечне групп;

- вес

i-й

группы факторов в общем перечне групп;

–

вес j-го

фактора в i-й

группе;

–

вес j-го

фактора в i-й

группе;

-

вес k-го

значения j-го

фактора в i-й

группе,

-

вес k-го

значения j-го

фактора в i-й

группе,

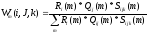

то вес m-го

варианта условий защиты

,

очевидно, выразится

функцией:

,

очевидно, выразится

функцией:

(10.1)

(10.1)

Отсюда следует, что решение сформулированной задачи сводится к определению величин Ri, Qij, Sijk и вида функциональной зависимости (10.1).

Мы уже знаем, что для определения значений перечисленных выше величин целесообразнее всего использовать методы экспертных оценок. Анализ сущности рассматриваемых величин позволяет утверждать, что для их определения могут быть использованы практически все изученные в предыдущем семестре разновидности экспертных оценок. Рассмотрим методику использования некоторых из них.

2. Определение весов вариантов потенциально возможных условий защиты информации.

В качестве примера рассмотрим

определение весов групп факторов с

использованием количественной бальной

оценки при формировании оценки по методу

парных сравнений. Как это было

констатировано ранее, названная

разновидность экспертных оценок

заключается в том, что каждый из экспертов

оценивает объекты, события, параметры

путем присвоения каждой паре из них

коэффициента превосходства одной над

другой. При этом, естественно,

предполагается, что если

есть коэффициент

превосходства объекта А

над объектом В,

то

есть коэффициент

превосходства объекта А

над объектом В,

то

- коэффициент

превосходства объекта В

над объектом А

- выражается величиной

- коэффициент

превосходства объекта В

над объектом А

- выражается величиной

.

.

На рисунке 10.1 приведена заполненная экспертом соответствующая анкета, причем справа от таблицы приведены возможные значения коэффициентов предпочтения и их смысловое содержание, а в табл. 10.1 - сводные данные об оценках групп факторов коллективом из 21 эксперта. Обработка приведенных результатов по изученной ранее методике дает значения, показанные в крайней справа колонке табл. 10.1.

Экспертная оценка важности групп факторов, определяющих требования к защитеинформации

Значения относительной важности

|

Группа факторов |

№ групп факторов |

| |||||

|

№ |

Наименование |

1 |

2 |

3 |

4 |

5 | |

|

1 |

Характер обрабатываемой информации |

|

5 |

7 |

6 |

7 |

25 |

|

2 |

Архитектура СОД |

|

|

3 |

2 |

4 |

|

|

3 |

Условия функционирования СОД |

|

|

|

2 |

1 |

|

|

4 |

Технология обработки информации |

|

|

|

|

3 |

|

|

5 |

Организация работы СОД |

|

|

1 |

|

|

|

Шкала относительной важности

1 - равная важность

3 - умеренное превосходство одной над другой

5 - существенное превосходство

7 - значительное превосходство

9 - очень сильное превосходство 2, 4, 6, 8 - промежуточные значения

Эксперт Белов

Таблица 10.1 - Сводные данные экспертной оценке важности групп факторов группой на 21 эксперта

|

№№ группы факторов |

Эксперт |

| |||||||||||||||||||||

|

1 |

2 |

3 |

4 |

5 |

6 |

7 |

8 |

9 |

10 |

11 |

12 |

13 |

14 |

15 |

16 |

17 |

18 |

19 |

20 |

21 |

| ||

|

1 |

25 |

10,3 |

21 |

15 |

22 |

22 |

22 |

9 |

4 |

21 |

26 |

24 |

7 |

12 |

13 |

17 |

20 |

1,1 |

0,6 |

16 |

14 |

15,33 | |

|

2 |

9,2 |

7,5 |

8,1 |

5,6 |

15,5 |

15,5 |

15,5 |

1,4 |

1,2 |

7,4 |

3,6 |

2,3 |

0,8 |

2,5 |

13 |

15 |

1,3 |

13 |

2,2 |

7,7 |

0,9 |

8,05 | |

|

3 |

3,5 |

1,9 |

3,5 |

3,6 |

3,3 |

3,3 |

3,3 |

2,9 |

8,5 |

0,8 |

9,7 |

2,3 |

5,4 |

6 |

1 |

4 |

1,5 |

3,2 |

3,8 |

3,9 |

1,2 |

3,59 | |

|

4 |

4,2 |

18 |

2,2 |

5,3 |

5,8 |

5,8 |

5,8 |

8 |

13 |

3,7 |

0,8 |

2,3 |

17 |

8,7 |

4 |

8 |

11 |

8,5 |

7,7 |

1 |

8,7 |

7,11 | |

|

5 |

1,2 |

2,7 |

2,5 |

3,5 |

3,8 |

3,8 |

3,8 |

11 |

8,3 |

17 |

12 |

15 |

23 |

8,3 |

13 |

7 |

11 |

7,5 |

17 |

14 |

14 |

8,73 | |

Рассмотрим далее вопрос о

виде функциональной зависимости (10.1),

т.е. веса варианта условий

в зависимости от

величин

в зависимости от

величин

,

,

,

, .

.

Наиболее простой и в то же

время часто используемой функцией в

подобных ситуациях является произведение

составных коэффициентов при условии,

что они нормированы по одной шкале.

Поскольку величины

,

, ,

, нормированы по шкале 0-1, то тогда

нормированы по шкале 0-1, то тогда

(10.2)

(10.2)

а чтобы и величины

были нормированы в той же шкале, можно

воспользоваться зависимостью:

были нормированы в той же шкале, можно

воспользоваться зависимостью:

(10.3)

(10.3)

Однако ранее было показано, что общее количество потенциально возможных вариантов условий защиты выражается числом астрономического порядка, и осуществить вычисления по этой зависимости практически невозможно. Возможные выходы – следующая лекция.