- •А. Ф. Чипига

- •Ставрополь

- •Оглавление

- •Лекция 1. Общие сведения о комплексных системах организации информационной безопасности автоматизированных систем.

- •1. Направления обеспечения информационной безопасности автоматизированных систем.

- •2. Матрица знаний информационной безопасности.

- •Определение информации, подлежащей защите

- •2.1 Представление элементов матрицы

- •Лекция 2. Основные понятия теории защиты информации.

- •1. Определение и основные понятия теории защиты информации

- •2. Общеметодологические принципы формирования теории защиты информации.

- •Лекция 3. Неформальные методы оценивания.

- •1. Формирование группы экспертов и способы работы с ними.

- •2 Выбор метода обработки результатов экспертизы.

- •3. Модели систем и процессов защиты информации.

- •Лекция 4. Методология вероятностно-автоматного моделирования стохастических систем.

- •1. Вероятностный автомат объекта.

- •X, а, у, а„ а(х), (а),

- •2. Объединение вероятностных автоматов в систему.

- •3. Общая и обобщенная модели защиты информации.

- •Лекция 5. Основные результаты развития теории защиты информации.

- •2. Стратегии защиты информации.

- •3. Унифицированная концепция защиты информации.

- •Лекция 6. Постановка задачи определения требований к защите информации.

- •1. Математическое определение требований к защите информации.

- •2. Рекомендации по предъявлению требований к защите информации.

- •1. В терминалах пользователей:

- •2. В устройствах группового ввода/вывода (угвв);

- •3. В аппаратуре и линиях связи:

- •4.В центральном вычислителе:

- •5. В взу:

- •6. В хранилище носителей:

- •7. В устройствах подготовки данных:

- •8. Требования к защите информации, обуславливаемые территориальной распределенностью асод, заключаются в следующем:

- •3. Методики определения требований к защите информации.

- •2. При обработке фактографической быстроменяющейся информации должны учитываться требования:

- •3. К защите фактографической исходной информации предъявляются требования:

- •4. К защите фактографической регламентной информации предъявляются требования;

- •Лекция 7. Методы оценки параметров защищаемой информации.

- •1. Показатели для оценки параметров защищаемой информации.

- •2. Оценка важности информации.

- •3. Оценка полноты и релевантности информации.

- •Лекция 8. Методы оценки параметров защищаемой информации.

- •1. Оценка адекватности информации.

- •2. Оценка толерантности, эффективности кодирования и объема информации.

- •Лекция 9. Факторы, влияющие на требуемый уровень защиты информации.

- •1. Общая структура программы формирования перечня факторов, влияющих на требуемый уровень защиты информации.

- •2. Схема вопросов обсуждения перечня групп факторов, влияющих на защиту информации.

- •3. Пример страницы психо-эвристической программы.

- •Лекция 10. Определение весов вариантов потенциально возможных условий защиты информации.

- •1. Значение факторов, влияющих на требуемый уровень защиты информации.

- •2. Определение весов вариантов потенциально возможных условий защиты информации.

- •Лекция 11. Методы деления поля значений факторов на типовые классы.

- •1. Теоретический подход к решению задачи формирования необходимого и достаточного набора типовых систем защиты информации.

- •2. Эмпирический подход к решению задачи формирования необходимого и достаточного набора типовых систем защиты информации.

- •3.Теоретико-эмпирическийподход к решению задачи формирования необходимого и достаточного набора типовых систем защиты информации.

- •Лекция 12. Методы формирования функции защиты.

- •1. Определение и анализ понятий функций и задач защиты.

- •2. Методы формирований функций защиты.

- •3. Структура полного множества функций защиты.

- •Лекция 13. Содержание полного множества функций защиты.

- •1. Общая модель исходов при осуществлении функций обеспечения защиты информации.

- •2. Зависимость уровня осуществления функций защиты от количества расходуемых ресурсов.

- •Лекция 14. Основные положения конструктивной теории управления.

- •1. Общая схема стратегии оптимального управления.

- •2. Состав функций управления в системах организационно-технологического типа.

- •3. Классификационная структура функций защиты информации в асод.

- •Лекция 15. Возможные пути реализации функций обеспечения защиты информации.

- •1. Определение количества задач для осуществления всех функций защиты во всех зонах защиты.

- •2. Возможные пути реализации функций обеспечения защиты информации.

- •Лекция 16. Пути реализации функций управления механизмами обеспечения защиты информации.

- •1. Возможные пути реализации функции в управлении механизмами обеспечения защиты информации.

- •2. Сведения репрезентативного множества задач защиты в классы.

- •3. Организация и обеспечения работ по защите информации.

- •Лекция 17. Структура и функции органов защиты информации.

- •1. Общее содержание основных вопросов организации и обеспечение работ по защите информации.

- •2. Структура и функции органов защиты информации.

- •3. Научно-методическое и документационное обеспечение работ по защите информации.

- •Лекция 18. Условия, способствующие повышению эффективности защиты информации.

- •1. Классификация условий, способствующих повышению эффективности защиты информации в асод.

- •2. Схема формирования структурированной концепции эффективного применения вычислительной техники в сфере управления.

- •Учебно-методическое обеспечение дисциплины

3. Научно-методическое и документационное обеспечение работ по защите информации.

Под научно-методологическим обеспечением работ по защите информации понимается организация разработки, издания, распространения и целенаправленного использования официальных документов, научных трудов, учебников и научно-методических материалов, необходимых для однозначного понимания проблем защиты и обеспечения целенаправленного решения всех задач, связанных с защитой информации.

Особую компоненту научно-методологического базиса должна составить система типовых документов по защите информации.

Под типовым понимается такой документ, который отработан корректно, прошел апробацию и утвержден полномочными органами в качестве типового (или по крайней мере получивший всеобщее признание в кругу профессиональных специалистов). Какого-либо утвержденного или хотя бы общепризнанного перечня типовых документов по защите информации в настоящее время нет. Однако большой объем работ по защите информации, их многообразие, сложность и большое количество участвующих в их осуществлении дает основания утверждать, что чем лучше будет документационное обеспечение этих работ, тем эффективнее будут решаться все проблемы защиты информации.

Основное назначение документов может быть сформулировано следующим образом:

1) обеспечение научно-методологического и концептуального единства при решении всех вопросов защиты информации;

2) создание условий для однозначного понимания и практической реализации основных положений унифицированной концепции защиты информации;

3) обеспечение необходимыми данными всех органов и лиц, участвующих в защите информации;4) обеспечение нормативно-правового регулирования процессов защиты информации.

Лекция 18. Условия, способствующие повышению эффективности защиты информации.

План лекции.

1. Классификация условий, способствующих повышению эффективности защиты информации в АСОД.

2. Схема формирования структурированной концепции эффективного применения вычислительной техники в сфере управления.

1. Классификация условий, способствующих повышению эффективности защиты информации в асод.

Одним из принципиальных положений рассмотренной здесь концепции защиты информации является наличие обратной связи от конструктивных компонентов концепции к ее исходной основе, т.е. к концепциям построения и организации функционирования АСОД.

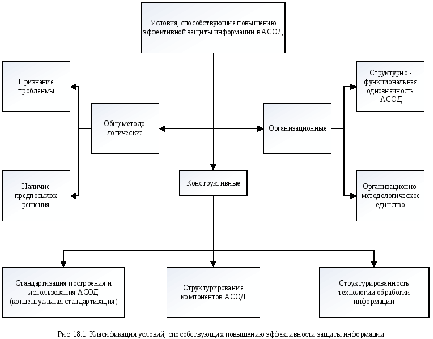

Общеметодологическими названы условия, создающие общие предпосылки повышения эффективности защиты информации. Как показано на рис. 10.8, в данном классе выделено две группы условий: 1) осознание проблемы; 2) наличие предпосылок решения.

Под наличием предпосылок повышения эффективности защиты информации понимается совокупность следующих условий:

1) наличие стройной, обоснованной, разработанной и общепризнанной концепции защиты;

2) наличие достаточно полно разработанных и проверенных методов и моделей защиты;

3) наличие достаточно полного арсенала средств защиты;

4) наличие полного и достаточно детально разработанного методического обеспечения в виде как публикаций научного характера, так и официальных документов (стандартов, руководящих методических материалов, методик и т.п.);

5) наличие достаточного числа квалифицированных специалистов-профессионалов по защите информации.

Из перечисленных условий, создающих предпосылки повышения эффективности защиты, нетрудно видеть, что создание этих предпосылок сопряжено с разработкой и реализацией некоторой достаточно сложной программы, составными частями которой должны быть:

1) разработка теоретических и практических основ защиты информации, для чего должны быть проведены всесторонние исследования сущности проблемы и путей ее решения;

2) разработка методов и моделей защиты информации, а также реквизитов, необходимых для практической реализации методов и моделей;

3) разработка такого арсенала различных средств защиты, на базе которого была бы возможной реализация идеи регулярной защиты информации;

4) экспериментальная проверка концептуальных положений, а также разрабатываемых средств, методов и моделей, для чего должен быть создан (выделен) достаточно оборудованный, оснащенный и подготовленный полигон;

5) разработка материалов методического обеспечения, для чего должны быть созданы квалифицированные авторские коллективы, предусмотрена полиграфическая база и выделены необходимые материально-технические средства;

6) подготовка достаточного числа профессиональных специалистов по вопросам защиты информации: от инженерно-технического персонала до научных работников высшей квалификации;

7) организационно-техническое обеспечение защиты информации: формирование в составе АСОД служб защиты, определение их статуса,создание условий и обеспечение их функционирования.