- •Тема 1. Основи безпеки даних в комп’ютерних системах Лекція 1. Основні поняття щодо захисту інформації в автоматизованих системах

- •Лекція 2. Загрози безпеки даних та їх особливості

- •Лекція 3. Канали проникнення та принципи побудови систем захисту

- •Лекція 4. Стандарти із захисту інформації

- •Тема 2. Ідентифікація і аутентифікація користувачів Лекція 5 Поняття про ідентифікацію користувача та її особливості

- •Основні принципи та методи аутентифікації

- •Лекція 6. Протоколи аутентифікації

- •Тема 3. Захист даних від несанкціонованого доступу (нсд) Лекція 7. Основні принципи захисту даних від нсд

- •Лекція 8. Моделі управління доступом

- •Лекція 9. Використання паролів і механізмів контролю за доступом

- •Лекція 10. Механізми і політики розмежування прав доступу

- •Тема 4. Основи криптографії Лекція 11. Основні терміни та поняття

- •Історія і законодавча база криптографії, основні напрямки розвитку сучасної криптографії.

- •Основні види атак, методи крипто аналізу.

- •Основні методи криптоаналізу

- •Додаткові методи криптоаналізу

- •Тема 5. Криптографія та шифрування даних Лекція 12 Шифрування даних, ключі

- •Криптографічні методи забезпечення конфіденційності інформації

- •Мал. 5.1. Структура симетричної криптосистеми

- •Мал. 5.2. Структура асиметричної криптосистеми

- •Лекція 13. Des I aes

- •Лекція 14. Rsa і цифровий підпис

Лекція 14. Rsa і цифровий підпис

RSA — криптографічна система з відкритим ключем.

RSA став першим алгоритмом такого типу, придатним і для шифрування і для цифрового підпису. Алгоритм використовується у великій кількості криптографічних застосунків.

Опис алгоритму

Безпека алгоритму RSA побудована на принципі складності факторизації. Алгоритм використовує два ключі — відкритий (public) і секретний (private), разом відкритий і відповідний йому секретний ключі утворюють пари ключів (keypair). Відкритий ключ не потрібно зберігати в таємниці, він використовується для шифрування даних. Якщо повідомлення було зашифровано відкритим ключем, то розшифрувати його можна тільки відповідним секретним ключем.

Генерація ключів

Для того, щоб згенерувати пари ключів виконуються наступні дії:

вибираються два великих простих числа

и

и

обчислюється їх добуток

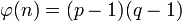

обчислюється Функція Ейлера

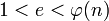

вибирається ціле

таке,

що

таке,

що та

та взаємно

просте з

взаємно

просте з

за допомогою розширеного алгоритма Евкліда знаходиться число

таке,

що

таке,

що

Число ![]() називається

модулем, а числа

називається

модулем, а числа![]() і

і![]() —

відкритою й секретною експонентами,

відповідно. Пари чисел

—

відкритою й секретною експонентами,

відповідно. Пари чисел![]() є

відкритою частиною ключа, а

є

відкритою частиною ключа, а![]() —

секретною. Числа

—

секретною. Числа![]() і

і![]() після

генерації пари ключів можуть бути

знищені, але в жодному разі не повинні

бути розкриті.

після

генерації пари ключів можуть бути

знищені, але в жодному разі не повинні

бути розкриті.

Шифрування й розшифрування

Для того, щоб

зашифрувати повідомлення ![]() обчислюється

обчислюється

![]() .

.

Число ![]() і

використовується в якості шифртексту.

і

використовується в якості шифртексту.

Для розшифрування потрібно обчислити

![]() .

.

Неважко переконатися, що при розшифруванні ми відновимо вихідне повідомлення:

![]()

З умови

![]()

виходить, що

![]() для

деякого цілого

для

деякого цілого ![]() ,

отже

,

отже

![]()

Згідно теореми Ейлера:

![]() ,

,

тому

![]()

![]()

Цифровий підпис

RSA може

використовуватися не тільки для

шифрування, але й для цифрового підпису.

Підпис ![]() повідомлення

повідомлення![]() обчислюється

з використанням секретного ключа за

формулою:

обчислюється

з використанням секретного ключа за

формулою:

![]()

Для перевірки правильності підпису потрібно переконатися, що виконується рівність

![]()