- •1.Общие сведения о пэвм.

- •3.Принципы взаимодействия основных частей пэвм.

- •4. Общие сведения об операционных системах, применяемых на пэвм.

- •5.Базовая система ввода/вывода (bios). Подсистема post.

- •Вопрос 9.Файловая система fat

- •10) Ntfs

- •11)Резидентные системные программы и утилиты. Командные файлы, файлы конфигурации системы

- •Файл autoexec.Nt

- •Файлы winstart.Bat и dosstart.Bat

- •Файл config.Nt

- •12. Прерывания дисковой системы пэвм.

- •14. Назначение, структурная схема и программирование контроллеров нdd.

- •15. Назначение и состав системы ввода-вывода.

- •19. Организация обмена данными через параллельные порты.

- •20. Характеристики микропроцессоров intel и amd

- •21. Математические сопроцессоры.

- •1. Регистры ммх

- •2. Типы данных ммх

- •3. Команды пересылки данных ммх

- •4. Команды преобразования типов ммх

- •5. Арифметические операции ммх

- •6. Команды сравнения ммх

- •7. Логические операции ммх

- •8. Сдвиговые операции ммх

- •9. Команды управления состоянием ммх

- •10. Расширение amd 3d

- •25. Модель микропроцессора для программиста.

- •Реальный режим общие сведения

- •26. Спецификация регистров микропроцессора. Режимы работы. Типы данных.

- •Реальный режим общие сведения

- •Работа с адресами

- •Обработка прерываний

- •27. Системные регистры.

- •Регистры управления памятью

- •Регистры управления процессором

- •Отладочные регистры

- •Машинно-специфичные регистры

- •31. Системные ресурсы пэвм

- •32. Дескрипторы

- •33. Сегмент состояния задачи

- •35. Прерывания пэвм

- •Исключения в защищённом режиме

- •Обработка аппаратных прерываний

- •39. Контроллер прерываний. Исключения.

- •42 Полупроводниковые пзу, рпзу.

- •43 Сегментация. Физические и логические адреса.

- •Общие сведения

- •Работа с адресами

- •Обработка прерываний

- •Вход в защищённый режим(286)

- •2.1. Подготовка к переключению в защищённый режим

- •2.2. Переключение в защищённый режим

- •2.3. Возврат в реальный режим

- •47 Режим виртуального процессора i8086

- •48 Преобразование адресов

- •Программирование микросхемы таймера 8253/8254.

- •50.Каналы и управление таймеров. Микросхемы таймера 8253/8254

- •Средства ms-dos для работы с таймером

- •51.Режимы работы таймеров. Микросхемы таймера 8253/8254

- •52.Назначение, структурная схема контроллера пдп(dma).

- •53 Программирование контроллера пдп(dma).

- •54 Организация ввода данных с клавиатуры.

- •56. Прерывания и порты клавиатуры.

- •58. Прерывания видеосистемы.

- •59.Организация вывода информации на экран дисплея через память видеоадаптера.

- •60. О рганизация вывода информации на экран дисплея через прерывания. Прерывания dos

- •Прерывания bios

- •Int 10h

- •Int 1Dh

- •Int 1Fh

2.2. Переключение в защищённый режим

Это самый простой этап. Для перевода процессора i80286 из реального режима в защищённый можно использовать специальную команду LMSW, загружающую регистр состояния процессора (Mashine Status Word). Младший бит этого регистра указывает режим работы процессора. Значение, равное 0, соответствует реальному режиму работы, а значение 1 - защищённому.

Если установить младший бит регистра состояния процессора в 1, процессор переключится в защищённый режим:

mov ax, 1

lmsw ax

К сожалению, с помощью команды LMSW невозможно переключить процессор обратно в реальный режим. Для этого необходимо использовать другой способ.

2.3. Возврат в реальный режим

Для того, чтобы вернуть процессор 80286 из защищённого режима в реальный, необходимо выполнить аппаратный сброс (отключение) процессора. Это можно сделать следующим образом:

mov ax, 0FEh ; команда отключения

out 64h, ax

Перед выдачей команды отключения необходимо запомнить содержимое регистра SP, так как после передачи управления по адресу, записанному в области данных BIOS 0040h:0067h, регистры SS:SP будет указывать на стек BIOS.

После выдачи команды отключения надо подождать, когда произойдёт сброс процессора. Это можно сделать, выдавая в цикле команду HLT.

Вот фрагмент программы, возвращающий процессор в реальный режим:

; Запоминаем содержимое указателя стека, так как после

; сброса процессора оно будет потеряно

mov [real_sp],sp

; Выполняем сброс процессора

mov al,SHUT_DOWN

out STATUS_PORT,al

; Ожидаем сброса процессора

wait_reset:

hlt

jmp wait_reset

Далее необходимо восстановить содержимое сегментных регистров, записанное в оперативную память на этапе подготовки к переключению в защищённый режим, закрыть адресную линию A20 и размаскировать прерывания.

Для закрытия линии A20 можно воспользоваться следующей процедурой:

; ------------------------------------------------------------

; Процедура закрывает адресную линию A20

; ------------------------------------------------------------

PROC disable_a20 NEAR

mov al,A20_PORT

out STATUS_PORT,al

mov al,A20_OFF

out KBD_PORT_A,al

ret

ENDP disable_a20

Следующая последовательность команд размаскирует все прерывания:

mov ax,000dh ; разрешаем немаскируемые прерывания

out CMOS_PORT,al

in al,INT_MASK_PORT ; разрешаем маскируемые прерывания

and al,0

out INT_MASK_PORT,al

sti

Теперь, когда мы знаем всё, что нужно для переключения процессора в защищённый режим и возврата в реальный режим, можно приступить к практической работе в защищённом режиме.

??? В виртуальный:

Режим V86 — это задача, исполняющаяся в защищенном режиме, в которой флаг VM регистра EFLAGS равен единице. Внутри этой задачи процессор ведет себя так, как если бы он находился в реальном режиме, за исключением того, что прерывания и исключения передаются обработчикам защищенного режима вне этой задачи (кроме случая, когда используется карта перенаправления прерываний).

Программы не могут изменить флаг VM. Его можно установить, только записав образ EFLAGS с установленным VM при создании TSS новой задачи и затем переключившись на нее. Кроме этой задачи для нормальной реализации V86 требуется монитор режима (VMM) — модуль, который выполняется с CPL = 0 и обрабатывает прерывания, исключения и обращения к портам ввода-вывода из задачи V86, выполняя фактически эмуляцию всего компьютера.

Чтобы выполнять в системе сразу несколько V86-задач, применяется страничная адресация. Каждая V86-задача использует ровно один мегабайт линейного адресного пространства, который можно отобразить на любую область физического.

Процессор переключается в V86 в трех ситуациях:

при переключении в задачу, в TSS которой установлен флаг VM;

при выполнении команды IRET, если NT = 0 и установлен VM в копии EFLAGS в стеке;

при выполнении команды IRET, если NT = 1 и установлен VM в копии EFLAGS в TSS.

Защищенный режим работы с памятью.

ОБЩИЕ СВЕДЕНИЯ

Перевод процессора в защищенный режим позволяет полностью реализовать все возможности, заложенные в его архитектуру и недоступные в реальном режиме. Сюда можно отнести:

Увеличение адресуемого пространства до 4 Гбайт.

Возможность работать в виртуальном адресном пространстве.

Организация многозадачнога режима.

Страничная организация памяти (Основная мысль сводится к формированию таблиц описания памяти, которые определяют состояние её отдельных сегментов/страниц и т. п. При нехватке памяти операционная система может выгрузить часть данных из оперативной памяти на диск, а в таблицу описаний внести указание на отсутствие этих данных в памяти. При попытке обращения к отсутствующим данным процессор сформирует исключение (разновидность прерывания) и отдаст управление операционной системе, которая вернёт данные в память, а затем вернёт управление программе. Таким образом для программ процесс подкачки данных с дисков происходит незаметно.).

Суть защищённого режима в следующем: программист и разрабатываемые им программы используют логическое адресное пространство, размер которого может составлять 16 мегабайт. Логический адрес преобразуется в физический адрес автоматически с помощью схемы управления памятью (MMU). Благодаря защищённому режиму, в памяти может храниться только та часть программы, которая необходима в данный момент, а остальная часть может храниться во внешней памяти (например, на жёстком диске). В случае обращения к той части программы, которой нет в памяти в данный момент, операционная система может приостановить программу, загрузить требуемую секцию кода из внешней памяти и возобновить выполнение программы. Следовательно, становятся допустимыми программы, размер которых больше объема имеющейся памяти, и пользователю кажется, что он работает с большей памятью, чем на самом деле.

ОБРАБОТКА ПРЕРЫВАНИЙ

В реальном режиме для обработки прерываний используется таблица векторов прерываний, расположенная в первом килобайте адресного пространства. Эта таблица состоит из 256 элементов размером 4 байта, которые содержат полный адрес обработчиков прерывания в формате <сегмент:смещение>.

Как вы знаете, существуют аппаратные и программные прерывания. Аппаратные прерывания вырабатываются периферийными устройствами, как правило, при завершении ими операции ввода/вывода. Эти прерывания являются асинхронными по отношению к запущенным программам. Программные прерывания вызываются командой INT. Программные прерывания являются синхронными, так как они инициируются самой программой.

В ответ на прерывание любого типа в реальном режиме в регистры CS:IP процессора загружается адрес, взятый из соответствующей ячейки таблицы векторов прерываний, после чего управление передается по этому адресу. Обработчик прерываний, выполнив все необходимые действия, возвращает управление прерванной программе, выполняя команду IRET.

Программы MS-DOS широко используют программные прерывания для получения обслуживания от MS-DOS и BIOS.

Механизм обработки прерываний в защищенном режиме намного сложнее. Для определения адресов обработчиков прерываний в защищенном режиме используется дескрипторная таблица прерываний IDT (Interrupt Descriptor Table ), расположение которой определяется содержимым специального системного регистра. Эта таблица содержит дескрипторы специальных типов - вентили прерываний, вентили исключений и вентили задач.

Вентиль прерываний содержат не только логический адрес обработчика прерывания, но и поле доступа. Программа может вызвать прерывание только в том случае, если она имеет для этого достаточный уровень доступа. Таким образом, операционная система, работающая в защищенном режиме, может запретить прикладным программам вызывать некоторые или все программные прерывания.

Обычные приложения Windows никогда не должны вызывать программные прерывания, так как для взаимодействия с операционной системой используется другой механизм, основанный на вызове функций из библиотек динамической загрузки. Тем не менее, некоторые прерывания (например, INT 21h) все же можно использовать. Для таких прерываний Windows выполняет трансляцию адресов из формата защищенного режима в формат реального режима.

Приложение Windows не должно пытаться изменить дескрипторную таблицу прерываний. Не следует также думать, что эта таблица расположена по адресу 0000h:0000h, селектор 0000h вообще не используется для адресации памяти.

Если в этом нет особой необходимости, приложение Windows не должно вызывать программные прерывания. Для работы с файлами, принтером, для вывода на экран следует вызывать функции программного интерфейса операционной системы Windows.

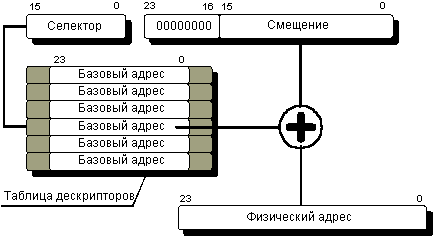

РАБОТА С АДРЕСАМИ

В защищенном режиме, как и в реальном, логический адрес состоит из двух компонент. Однако эти компоненты называются не сегмент и смещение, а селектор и смещение . Для вычисления физического адреса в процессоре 80286 используются также две таблицы дескрипторов - глобальная таблица дескрипторов GDT (Global Descriptor Table ) и локальная таблица дескрипторов LDT (Local Descroptor Table ). Селектор используется для адресации ячейки одной из таблиц дескрипторов, содержащей помимо прочей информации базовый 24-разрядный адрес сегментов. Для получения физического адреса базовый адрес складывается со смещением, расширенным до 24 разрядов.

Получение физического адреса в процессоре 80286

Согласно этой схеме адресации памяти, селектор содержит номер ячейки таблицы дескрипторов, но не компоненту физического адреса. Программа может задавать не любые значения селекторов, а только те, которые соответствуют существующим ячейкам таблицы дескрипторов. Разумеется, программа может загрузить в сегментный регистр любое значение, однако при попытке обратиться к сегменту памяти с использованием неправильного селектора работа программы будет прервана.

Таким образом, несмотря на то, что компоненты адреса остались, как и в реальном режиме, 16-разрядными, новая схема адресации защищенного режима процессора 80286 позволяет адресовать до 16 Мбайт памяти, так как в результате преобразования получается 24-разрядный физический адрес.

Кроме индекса, используемого для выбора ячейки дескрипторной таблицы при формировании физического адреса, селектор содержит еще два поля (рис. 2.4).

![]()

Рис. 2.4. Формат селектора

Поле TI (Table Indicator ) используется для выбора таблицы дескрипторов. Как мы уже говорили, существуют таблицы дескрипторов двух типов. В любой момент времени может использоваться одна глобальная таблица дескрипторов и одна локальная таблица дескрипторов. Если бит TI равен 0, для выборки базового адреса используется глобальная таблица дескрипторов GDT, если 1 - локальная LDT.