- •Л.М. Лыньков, в.Ф. Голиков, т.В. Борботько основы защиты информации

- •Содержание

- •1.1. Введение в защиту информации

- •1.2. Классификация угроз информационной безопасности

- •1.3. Классификация методов защиты информации

- •1.4. Охраняемые сведения

- •1.5. Демаскирующие признаки

- •1.6. Контрольные вопросы

- •2. Правовые и организационные методы защиты информации

- •2.1. Правовое обеспечение защиты информации

- •2.2. Государственное регулирование в сфере защиты информации

- •2.3. Контрольные вопросы

- •3. Технические каналы утечки информации

- •3.1. Классификация

- •3.2. Акустические каналы утечки информации

- •3.3. Материально-вещественный и визуально-оптический каналы утечки информации

- •3.4. Электромагнитные каналы утечки информации

- •3.5. Утечка информации по цепям заземления

- •3.6. Утечка информации по цепям электропитания

- •3.7. Перехват информации в телефонных каналах связи

- •3.8. Высокочастотное навязывание

- •3.9. Контрольные вопросы

- •4. Пассивные методы защиты информации от утечки по техническим каналам

- •4.1. Экранирование электромагнитных полей

- •4.2. Конструкции экранов электромагнитного излучения

- •4.3. Фильтрация

- •4.4. Заземление технических средств

- •4.5. Звукоизоляция помещений

- •4.6. Контрольные вопросы

- •5. Активные методы защиты информации от утечки по техническим каналам

- •5.1. Акустическая маскировка

- •5.2. Электромагнитная маскировка

- •5.3. Обнаружение закладных устройств

- •5.4. Технические средства обнаружения закладных устройств

- •5.5. Контрольные вопросы

- •6. Инженерно-техническая защита объектов от несанкционированного доступа

- •6.1. Категорирование объектов

- •6.2. Классификация помещений и территории объекта

- •6.3. Инженерные заграждения

- •6.4. Технические средства охраны периметра объекта

- •6.4.1 Радиоволновые и радиолучевые средства обнаружения

- •6.4.2 Оптические средства обнаружения

- •6.4.3 Сейсмические средства обнаружения

- •6.4.4 Магнитометрические средства обнаружения

- •6.5. Охранное телевидение

- •Способы представления визуальной информации оператору

- •6.6. Системы контроля и управления доступом

- •6.6.1 Автономные скуд

- •6.6.2 Сетевые скуд

- •6.7. Управляемые преграждающие устройства

- •6.8. Контрольные вопросы

- •7. Криптографическая защита информации

- •7.1. Основы построения криптосистем

- •7.1.1. Общие принципы криптографической защиты информации

- •7.1.2. Блочные и поточные шифры

- •Поточное шифрование

- •Блочное шифрование

- •Блочное шифрование с обратной связью

- •7.2. Симметричные криптосистемы

- •7.2.1. Основные понятия и определения

- •7.2.2. Традиционные симметричные криптосистемы

- •Шифры перестановок

- •Шифры простой замены

- •Шифры сложной замены

- •Шифрование методом гаммирования

- •7.2.3. Современные симметричные криптосистемы

- •7.3. Стандарт шифрования данных гост 28147-89

- •7.3.1. Режим простой замены Шифрование открытых данных в режиме простой замены

- •Расшифровывание в режиме простой замены

- •7.3.2. Режим гаммирования Зашифровывание открытых данных в режиме гаммирования

- •Расшифровывание в режиме гаммирования

- •7.3.3. Режим гаммирования с обратной связью

- •Шифрование открытых данных в режиме гаммирования с обратной связью

- •Расшифровывание в режиме гаммирования с обратной связью

- •7.3.4. Режим выработки имитовставки

- •7.4. Асимметричные криптосистемы Концепция криптосистемы с открытым ключом

- •7.5. Электронная цифровая подпись

- •7.5.1. Общие сведения

- •Эцп функционально аналогична обычной рукописной подписи и обладает ее основными достоинствами:

- •7.5.2. Однонаправленные хэш-функции

- •7.5.3. Алгоритм электронной цифровой подписи rsa

- •7.5.4. Белорусские стандарты эцп и функции хэширования

- •Обозначения, принятые в стандарте стб‑1176.02‑99

- •Процедура выработки эцп

- •Процедура проверки эцп

- •7.6. Аутентификация пользователей в телекоммуникационных системах

- •7.6.1. Общие сведения

- •7.6.2. Удаленная аутентификация пользователей с использованием пароля

- •7.6.3. Удаленная аутентификация пользователей с использованием механизма запроса-ответа

- •7.6.4. Протоколы идентификации с нулевой передачей знаний

- •Упрощенная схема идентификации с нулевой передачей знаний

- •Параллельная схема идентификации с нулевой передачей знаний

- •7.7. Контрольные вопросы

- •8. Защита информации в автоматизированных системах

- •8.1. Политика безопасности

- •8.1.1. Избирательная политика безопасности

- •8.1.2. Полномочная политика безопасности

- •8.1.3. Управление информационными потоками

- •8.2. Механизмы защиты

- •8.3. Принципы реализации политики безопасности

- •8.4. Защита транзакций в Интернет

- •8.4.1 Классификация типов мошенничества в электронной коммерции

- •8.4.2. Протокол ssl

- •Этап установления ssl-сессии («рукопожатие»)

- •Этап защищенного взаимодействия с установленными криптографическими параметрами ssl-сессии

- •8.4.3. Протокол set

- •6. Банк продавца авторизует данную операцию и посылает подтверждение, подписанное электронным образом, web-серверу продавца.

- •8.5. Атаки в компьютерных сетях

- •8.5.1. Общие сведения об атаках

- •8.5.2. Технология обнаружения атак

- •8.5.3. Методы анализа информации при обнаружении атак Способы обнаружения атак

- •Методы анализа информации

- •8.6. Межсетевые экраны

- •8.6.1. Общие сведения

- •8.6.2. Функции межсетевого экранирования

- •8.6.3. Фильтрация трафика

- •8.6.4. Выполнение функций посредничества

- •8.6.5. Особенности межсетевого экранирования на различных уровнях модели osi

- •8.6.6. Экранирующий маршрутизатор

- •8.6.7. Шлюз сеансового уровня

- •8.6.8. Прикладной шлюз

- •8.7. Контрольные вопросы

- •Литература

- •Основы защиты информации

- •220013, Минск, п. Бровки, 6

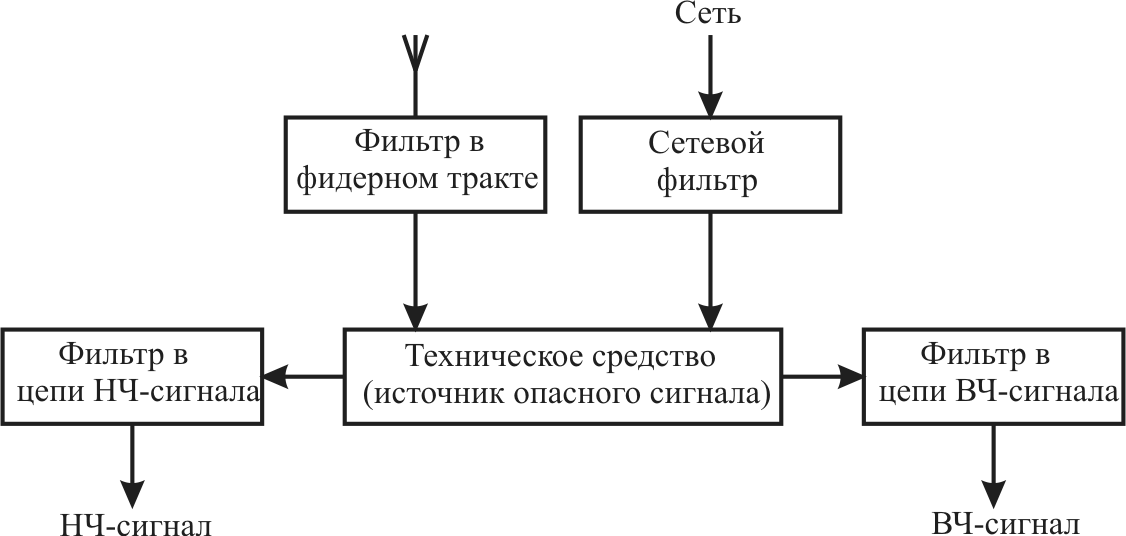

4.3. Фильтрация

Одним из методов локализации опасных сигналов, циркулирующих в технических средствах и системах обработки информации, является фильтрация. В источниках электромагнитных полей и наводок фильтрация осуществляется с целью предотвращения распространения нежелательных электромагнитных колебаний за пределы устройства – источника опасного сигнала. Фильтрация в устройствах – рецепторах электромагнитных полей и наводок – должна исключить их воздействие на рецептор.

В системах и средствах информатизации и связи фильтрация может осуществляться в:

– высокочастотных трактах передающих и приемных устройств для подавления нежелательных излучений – носителей опасных сигналов – и исключения возможности их нежелательного приема;

– различных сигнальных цепях технических средств для устранения нежелательных связей между устройствами и исключения прохождения сигналов, отличающихся по спектральному составу от полезных сигналов;

– цепях электропитания, управления, контроля, коммутации технических средств для исключения прохождения опасных сигналов по этим цепям;

– проводных и кабельных соединительных линиях для защиты от наводок;

– цепях пожарной и охранной сигнализации для исключения прохождения опасных сигналов и воздействия навязываемых высокочастотных колебаний.

Одна из возможных схем фильтрации опасных сигналов, создаваемых или воспринимаемых техническим средством по различным цепям, представлена на рис. 4.12.

|

Рис. 4.12. Обобщенная схема фильтрации |

Фильтрация в различных цепях осуществляется с помощью фильтров, дросселей и трансформаторов.

В целях фильтрации в технических средствах систем информатизации и связи широко используют различные фильтры (нижних и верхних частот, полосовые, заграждающие и т. д.). Основное назначение фильтра – пропускать без значительного ослабления сигналы с частотами, лежащими в рабочей полосе, и подавлять сигналы с частотами, лежащими за пределами этой полосы.

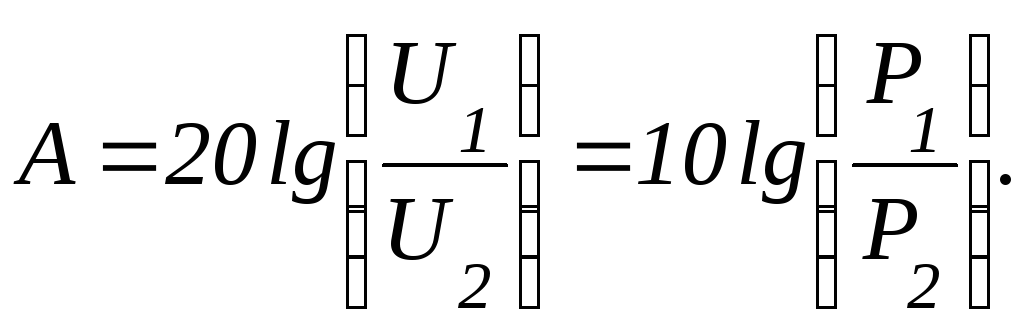

Количественно эффективность ослабления (фильтрации) нежелательных (в том числе и опасных) сигналов защитным фильтром оценивается в соответствии с выражением

|

|

(4.8) |

где U1(P2) – напряжение (мощность) опасного сигнала на входе фильтра;

U2(P2) – напряжение (мощность) опасного сигнала на выходе фильтра при включенной нагрузке.

Основные требования, предъявляемые к защитным фильтрам, заключаются в следующем:

– величины рабочих напряжения и тока фильтра должны соответствовать величинам напряжения и тока цепи, в которой фильтр установлен;

– эффективность ослабления нежелательных сигналов должна быть не меньше заданной в защищаемом диапазоне частот;

– ослабление полезного сигнала в полосе прозрачности фильтра должно быть незначительным, не влияющим на качество функционирования системы;

– габариты и масса фильтров должны быть, по возможности, минимальными;

– фильтры должны обеспечивать функционирование при определенных условиях эксплуатации (температура, влажность, давление, удары, вибрация и т. д.);

– конструкции фильтров должны соответствовать требованиям техники безопасности.

К фильтрам цепей питания наряду с общими предъявляются следующие дополнительные требования:

– затухание, вносимое такими фильтрами в цепи постоянного тока или переменного тока основной частоты, должно быть незначительным (например 0,2 дБ и менее) и иметь большое значение (более 60 дБ) в полосе подавления, которая в зависимости от конкретных условий может быть достаточно широкой (до 1010 Гц);

– сетевые фильтры должны эффективно работать при больших проходящих токах, высоких напряжениях и высоких уровнях мощности рабочих и подавляемых электромагнитных колебаний;

– ограничения, накладываемые на допустимые уровни нелинейных искажений формы напряжения питания при максимальной нагрузке, должны быть достаточно жесткими (например уровни гармонических составляющих напряжения питания с частотами выше 10 кГц должны быть на 80 дБ ниже уровня основной гармоники).

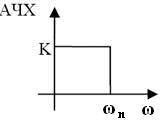

Фильтры нижних частот. Фильтр, у которого полоса прозрачности находится в пределах от =0 (постоянный ток) до некоторой граничной частоты n, называется фильтром нижних частот (ФНЧ) (рис. 4.13, а).

Полоса прозрачности (пропускания) фильтра – полоса частот, в которой ослабление сигнала фильтром составляет не более 3 дБ.

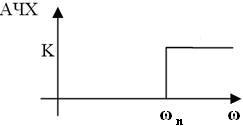

Фильтры верхних частот. Фильтр, у которого полоса прозрачности занимает все частоты выше некоторой определенной граничной частоты n, называется фильтром верхних частот (ФВЧ). В таком фильтре постоянный ток и все колебания с частотами ниже определенной граничной частоты должны задерживаться, а колебания частот >n – пропускаться (рис. 4.13, б).

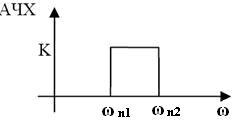

Полосовые фильтры. Полосовые фильтры (ПФ) характеризуются тем, что обе частоты n1, и n2 ограничивающие полосу прозрачности, конечны и ни одна из них не равна нулю (рис. 4.13, в).

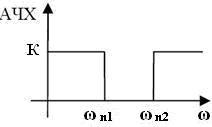

В ряде случаев ставится задача задержания определенной полосы частот и в то же время пропускания всех остальных частот. Такая задача решается заграждающим фильтром (ЗФ) (рис. 4.13, г).

С точки зрения конструктивного исполнения фильтры могут быть выполнены на элементах с сосредоточенными параметрами (фильтры, предназначенные для работы на частотах до 300 МГц) и на элементах с распределенными параметрами (коаксиальные, волноводные, полосковые, применяемые на частотах выше 1 ГГц). В диапазоне частот 300 МГц…1 ГГц могут использоваться фильтры, включающие элементы как с сосредоточенными, так и с распределенными параметрами.

Разделительные трансформаторы. Должны обеспечивать развязку первичной и вторичной цепей по сигналам наводки. Это означает, что во вторичную цепь трансформатора не должны проникать наводки, появляющиеся в цепи первичной обмотки. Проникновение наводок во вторичную обмотку объясняется наличием нежелательных резистивных и емкостных цепей связи между обмотками.

|

а) |

б) |

|

в) |

г) |

|

Рис. 4.13. Амплитудно-частотные характеристики ФНЧ (а), ФВЧ (б), ПФ (в), ЗФ (г) | |

Для уменьшения связи обмоток по сигналам наводок часто применяется внутренний экран, выполняемый в виде заземленной фольги, укладываемой между первичной и вторичной обмотками. С помощью этого экрана наводка, действующая в первичной обмотке, замыкается на землю.

Разделительные трансформаторы используются с целью решения ряда задач, в том числе для:

– разделения по цепям питания источников и рецепторов наводки, если они подключаются к одним и тем же шинам переменного тока;

– устранения асимметричных наводок;

– ослабления симметричных наводок в цепи вторичной обмотки, обусловленных наличием асимметричных наводок в цепи первичной обмотки.