- •Л.М. Лыньков, в.Ф. Голиков, т.В. Борботько основы защиты информации

- •Содержание

- •1.1. Введение в защиту информации

- •1.2. Классификация угроз информационной безопасности

- •1.3. Классификация методов защиты информации

- •1.4. Охраняемые сведения

- •1.5. Демаскирующие признаки

- •1.6. Контрольные вопросы

- •2. Правовые и организационные методы защиты информации

- •2.1. Правовое обеспечение защиты информации

- •2.2. Государственное регулирование в сфере защиты информации

- •2.3. Контрольные вопросы

- •3. Технические каналы утечки информации

- •3.1. Классификация

- •3.2. Акустические каналы утечки информации

- •3.3. Материально-вещественный и визуально-оптический каналы утечки информации

- •3.4. Электромагнитные каналы утечки информации

- •3.5. Утечка информации по цепям заземления

- •3.6. Утечка информации по цепям электропитания

- •3.7. Перехват информации в телефонных каналах связи

- •3.8. Высокочастотное навязывание

- •3.9. Контрольные вопросы

- •4. Пассивные методы защиты информации от утечки по техническим каналам

- •4.1. Экранирование электромагнитных полей

- •4.2. Конструкции экранов электромагнитного излучения

- •4.3. Фильтрация

- •4.4. Заземление технических средств

- •4.5. Звукоизоляция помещений

- •4.6. Контрольные вопросы

- •5. Активные методы защиты информации от утечки по техническим каналам

- •5.1. Акустическая маскировка

- •5.2. Электромагнитная маскировка

- •5.3. Обнаружение закладных устройств

- •5.4. Технические средства обнаружения закладных устройств

- •5.5. Контрольные вопросы

- •6. Инженерно-техническая защита объектов от несанкционированного доступа

- •6.1. Категорирование объектов

- •6.2. Классификация помещений и территории объекта

- •6.3. Инженерные заграждения

- •6.4. Технические средства охраны периметра объекта

- •6.4.1 Радиоволновые и радиолучевые средства обнаружения

- •6.4.2 Оптические средства обнаружения

- •6.4.3 Сейсмические средства обнаружения

- •6.4.4 Магнитометрические средства обнаружения

- •6.5. Охранное телевидение

- •Способы представления визуальной информации оператору

- •6.6. Системы контроля и управления доступом

- •6.6.1 Автономные скуд

- •6.6.2 Сетевые скуд

- •6.7. Управляемые преграждающие устройства

- •6.8. Контрольные вопросы

- •7. Криптографическая защита информации

- •7.1. Основы построения криптосистем

- •7.1.1. Общие принципы криптографической защиты информации

- •7.1.2. Блочные и поточные шифры

- •Поточное шифрование

- •Блочное шифрование

- •Блочное шифрование с обратной связью

- •7.2. Симметричные криптосистемы

- •7.2.1. Основные понятия и определения

- •7.2.2. Традиционные симметричные криптосистемы

- •Шифры перестановок

- •Шифры простой замены

- •Шифры сложной замены

- •Шифрование методом гаммирования

- •7.2.3. Современные симметричные криптосистемы

- •7.3. Стандарт шифрования данных гост 28147-89

- •7.3.1. Режим простой замены Шифрование открытых данных в режиме простой замены

- •Расшифровывание в режиме простой замены

- •7.3.2. Режим гаммирования Зашифровывание открытых данных в режиме гаммирования

- •Расшифровывание в режиме гаммирования

- •7.3.3. Режим гаммирования с обратной связью

- •Шифрование открытых данных в режиме гаммирования с обратной связью

- •Расшифровывание в режиме гаммирования с обратной связью

- •7.3.4. Режим выработки имитовставки

- •7.4. Асимметричные криптосистемы Концепция криптосистемы с открытым ключом

- •7.5. Электронная цифровая подпись

- •7.5.1. Общие сведения

- •Эцп функционально аналогична обычной рукописной подписи и обладает ее основными достоинствами:

- •7.5.2. Однонаправленные хэш-функции

- •7.5.3. Алгоритм электронной цифровой подписи rsa

- •7.5.4. Белорусские стандарты эцп и функции хэширования

- •Обозначения, принятые в стандарте стб‑1176.02‑99

- •Процедура выработки эцп

- •Процедура проверки эцп

- •7.6. Аутентификация пользователей в телекоммуникационных системах

- •7.6.1. Общие сведения

- •7.6.2. Удаленная аутентификация пользователей с использованием пароля

- •7.6.3. Удаленная аутентификация пользователей с использованием механизма запроса-ответа

- •7.6.4. Протоколы идентификации с нулевой передачей знаний

- •Упрощенная схема идентификации с нулевой передачей знаний

- •Параллельная схема идентификации с нулевой передачей знаний

- •7.7. Контрольные вопросы

- •8. Защита информации в автоматизированных системах

- •8.1. Политика безопасности

- •8.1.1. Избирательная политика безопасности

- •8.1.2. Полномочная политика безопасности

- •8.1.3. Управление информационными потоками

- •8.2. Механизмы защиты

- •8.3. Принципы реализации политики безопасности

- •8.4. Защита транзакций в Интернет

- •8.4.1 Классификация типов мошенничества в электронной коммерции

- •8.4.2. Протокол ssl

- •Этап установления ssl-сессии («рукопожатие»)

- •Этап защищенного взаимодействия с установленными криптографическими параметрами ssl-сессии

- •8.4.3. Протокол set

- •6. Банк продавца авторизует данную операцию и посылает подтверждение, подписанное электронным образом, web-серверу продавца.

- •8.5. Атаки в компьютерных сетях

- •8.5.1. Общие сведения об атаках

- •8.5.2. Технология обнаружения атак

- •8.5.3. Методы анализа информации при обнаружении атак Способы обнаружения атак

- •Методы анализа информации

- •8.6. Межсетевые экраны

- •8.6.1. Общие сведения

- •8.6.2. Функции межсетевого экранирования

- •8.6.3. Фильтрация трафика

- •8.6.4. Выполнение функций посредничества

- •8.6.5. Особенности межсетевого экранирования на различных уровнях модели osi

- •8.6.6. Экранирующий маршрутизатор

- •8.6.7. Шлюз сеансового уровня

- •8.6.8. Прикладной шлюз

- •8.7. Контрольные вопросы

- •Литература

- •Основы защиты информации

- •220013, Минск, п. Бровки, 6

7.5.4. Белорусские стандарты эцп и функции хэширования

Белорусские стандарты, регламентирующие использование электронной цифровой подписи, официальное название которых «Процедура выработки и проверки ЭЦП» и «Функция хэширования», были разработаны группой белорусских специалистов в 1999 г. и официально приняты в 2000 г.

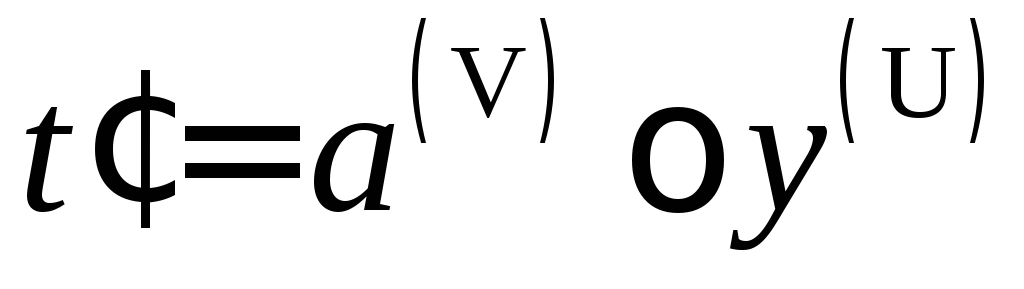

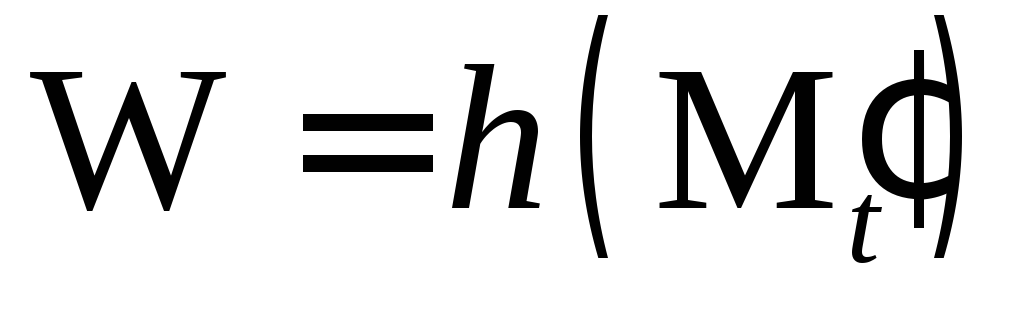

В этих стандартах наряду с элементами классических процедур ЭЦП используются современные идеи, позволяющие увеличить криптостойкость и быстродействие. Так, открытый ключ и секретный ключ связаны известным соотношением

![]() ,

,

которое

позволяет легко вычислить

![]() по

по![]() ,

но очень сложно решение обратной

задачи – вычисления

,

но очень сложно решение обратной

задачи – вычисления![]() по

по![]() .

К подписываемому сообщению добавляется

случайная компонента

.

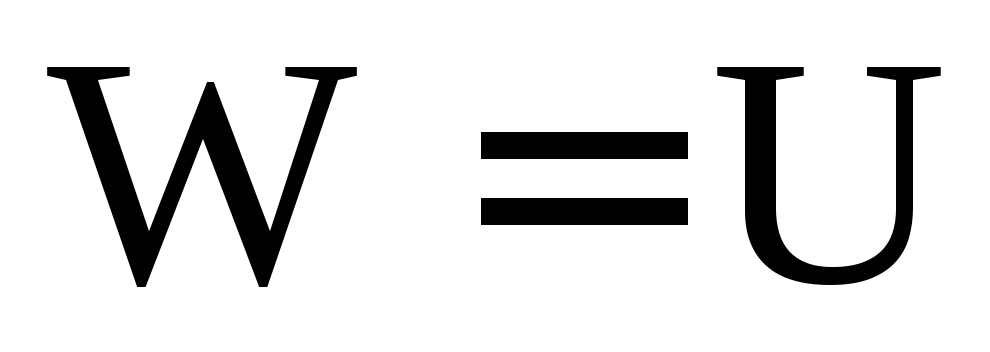

К подписываемому сообщению добавляется

случайная компонента![]() ,

что усложняет возможный подбор

хэш‑значения злоумышленником по

известному тексту сообщения.

,

что усложняет возможный подбор

хэш‑значения злоумышленником по

известному тексту сообщения.

Обозначения, принятые в стандарте стб‑1176.02‑99

– ![]() –множество,

состоящее из чисел

–множество,

состоящее из чисел

![]() ;

;

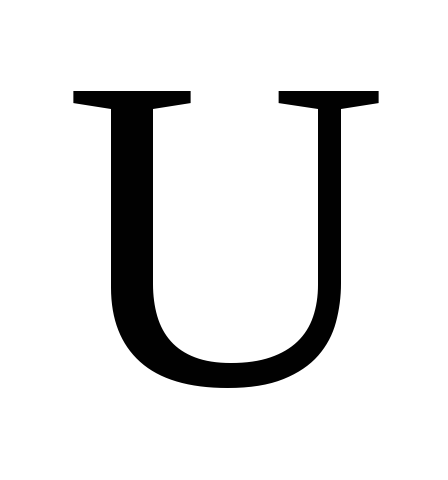

– ![]() –присвоение

параметру

–присвоение

параметру

![]() значения

значения![]() ;

;

– ![]() –остаток

от деления

–остаток

от деления

![]() на

на![]() ,

где

,

где![]() – натуральное

число или ноль,

– натуральное

число или ноль,![]() – натуральное

число;

– натуральное

число;

– ![]() –натуральное

число

–натуральное

число

![]() такое, что

такое, что![]() и

и![]() ,

где

,

где![]() и

и![]() –

взаимно простые числа;

–

взаимно простые числа;

– ![]() –наименьшее

целое число, не меньше чем

–наименьшее

целое число, не меньше чем

![]() ;

;

– ![]() –наибольшее

целое число, не большее чем

–наибольшее

целое число, не большее чем

![]() ;

;

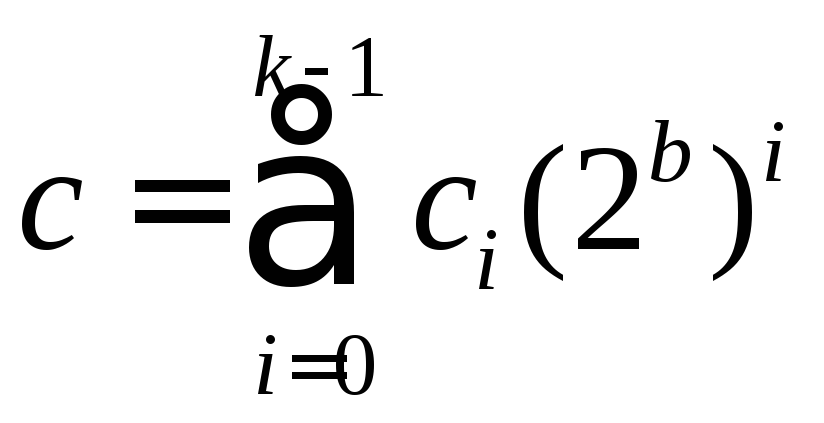

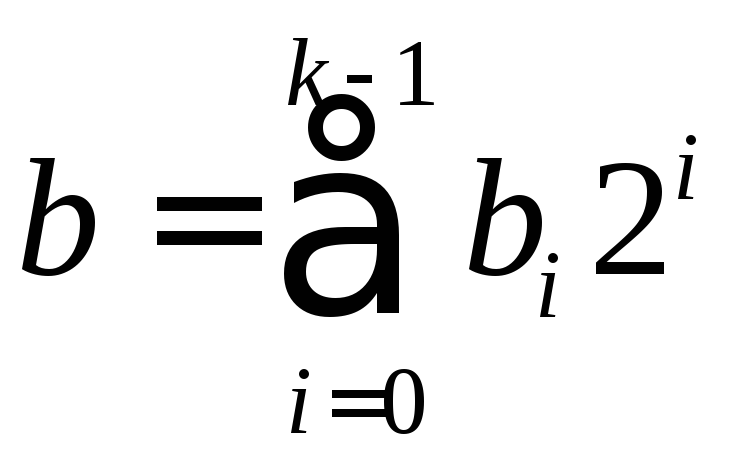

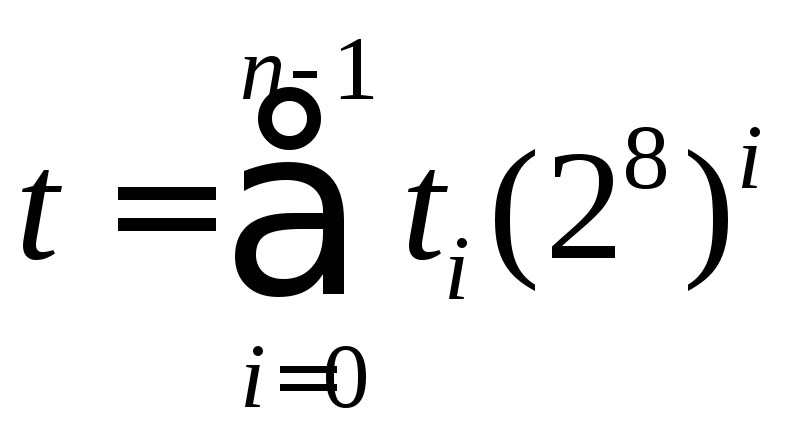

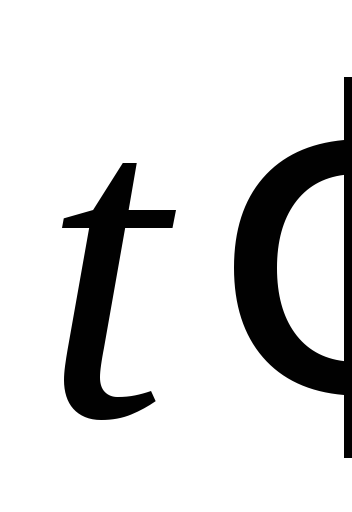

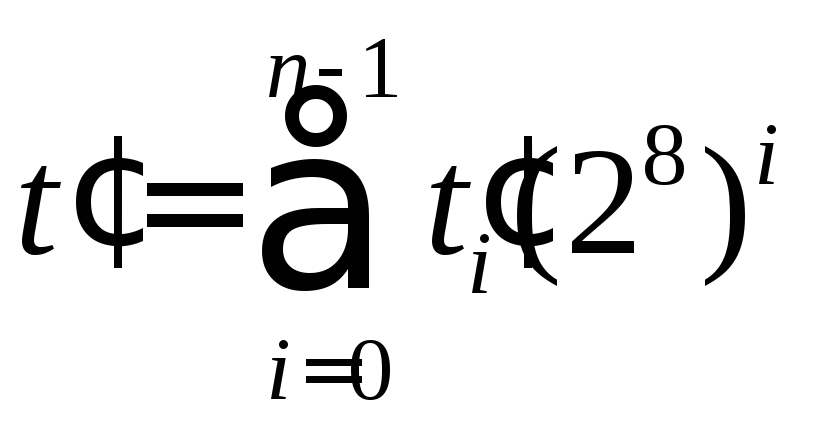

–  –разложение

неотрицательного целого числа

–разложение

неотрицательного целого числа

![]() по основанию

по основанию![]() ,

где

,

где![]() и

и![]() – натуральные

числа,

– натуральные

числа,

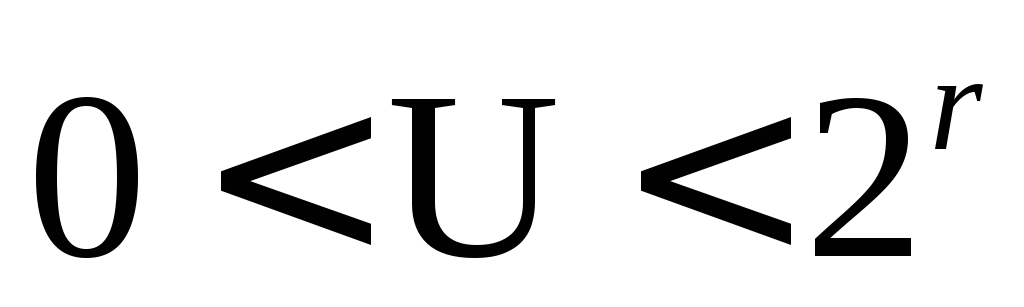

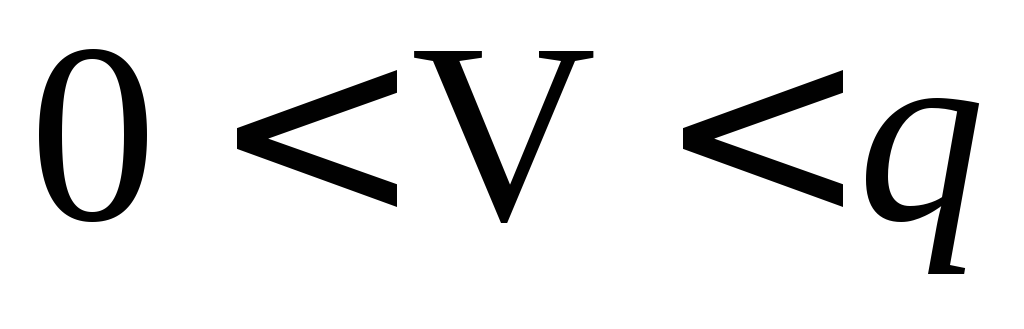

– ![]() –целое

число,

–целое

число,

![]() ;

;

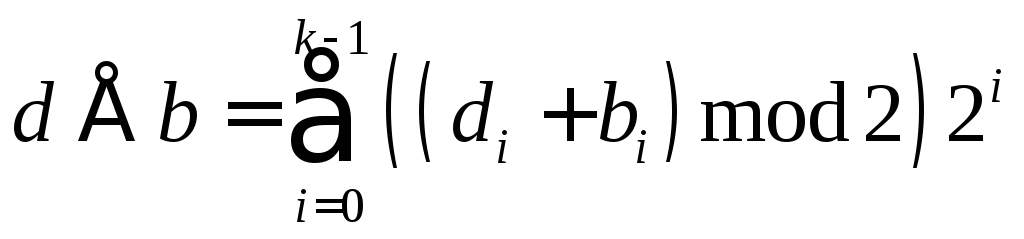

– ![]() –бинарная

операция, определенная на множестве

неотрицательных целых чисел по формуле

–бинарная

операция, определенная на множестве

неотрицательных целых чисел по формуле

,

где

,

где ,

, ,

,![]() ;

;

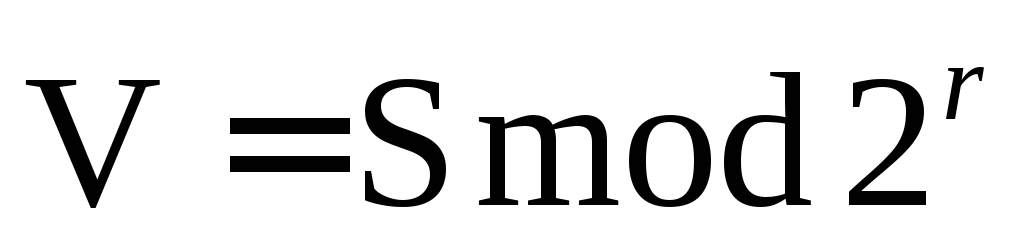

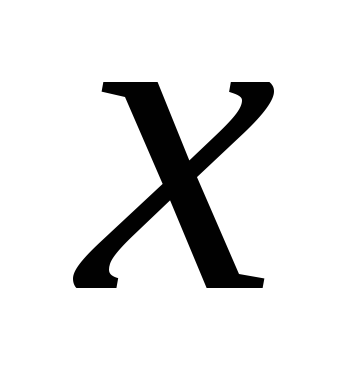

– ![]() –операция

–операция

![]() определяется для любых

определяется для любых![]() и

и![]() по формуле

по формуле![]() ;

;

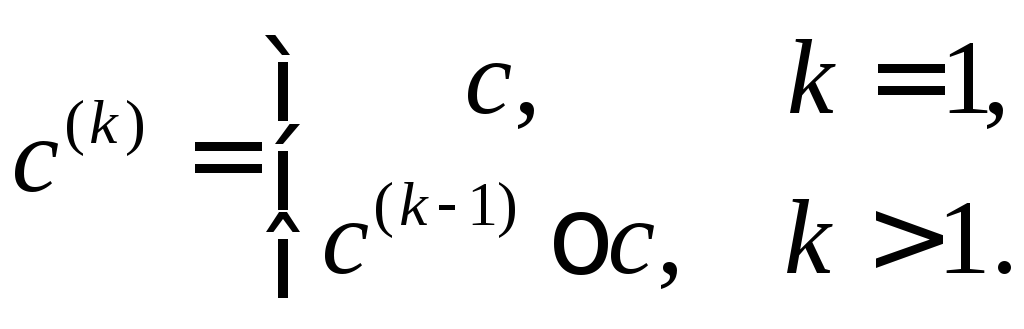

– ![]() –степень

числа на основе операции

–степень

числа на основе операции ![]() ,

определяется индуктивно по формуле

,

определяется индуктивно по формуле  ,

где

,

где

![]() –натуральное

число;

–натуральное

число;

– ![]() –функция

хэширования, процедура вычисления

значений которой соответствует СТБ.

–функция

хэширования, процедура вычисления

значений которой соответствует СТБ.

Процедура выработки эцп

1. Выбираются

параметры

![]() и

и![]() ,

которые определяют уровень криптографической

стойкости ЭЦП. Число

,

которые определяют уровень криптографической

стойкости ЭЦП. Число![]() является

длиной записи числа

является

длиной записи числа![]() в системе счисления по основанию 2,

в системе счисления по основанию 2,![]() является

длиной записи числа

является

длиной записи числа![]() в системе счисления по основанию 2.

в системе счисления по основанию 2.

2. В

соответствии с выбранными

![]() и

и![]() генерируются простые числа

генерируются простые числа![]() и

и![]() ,

такие, что

,

такие, что![]() делит

делит![]() нацело.

нацело.

3. Генерируется

случайное число

![]() ,

,![]() .

.

4. Вычисляется

![]() .

Если

.

Если

![]() ,то

перейти к пункту 3.

,то

перейти к пункту 3.

5. Генерируется

случайное число

![]() ,

,![]() ,

которое является секретным ключом.

,

которое является секретным ключом.

6. Вычисляется

число

![]() ,

которое является открытым ключом.

,

которое является открытым ключом.

7. Генерируется

случайное число

![]() ,

,![]() .

.

8. Вычисляется

![]() .

Далее число

.

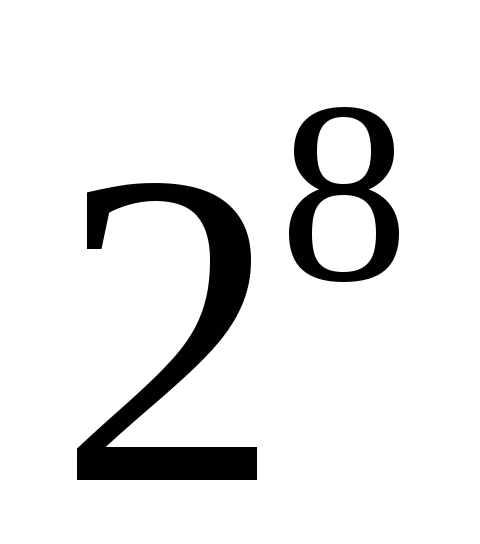

Далее число![]() разлагается по основанию

разлагается по основанию![]() ,

т. е.

,

т. е. .

Таким образом получаются коэффициенты

.

Таким образом получаются коэффициенты![]() .

.

9. Формируется

последовательность

![]() ,

состоящая из коэффициентов

,

состоящая из коэффициентов![]() и блоков открытого текста

и блоков открытого текста![]() .

.

10. Вычисляется

значение хэш‑функции

![]() .

Если

.

Если![]() ,

то перейти к пункту 6.

,

то перейти к пункту 6.

11. Вычисляется

![]() .

Если

.

Если![]() ,

то перейти к пункту 6.

,

то перейти к пункту 6.

12. Вычисляется

![]() .

ЭЦП последовательности

.

ЭЦП последовательности![]() есть число

есть число![]() .

.

13. Отправляется

![]() ,

,![]() .

.

Процедура проверки эцп

Вычисляется

.

.Вычисляется

.

.Если хотя бы одно из условий

и

и не выполнено, то ЭЦП считается

недействительной и работа алгоритма

завершается.

не выполнено, то ЭЦП считается

недействительной и работа алгоритма

завершается.Вычисляется

.

.Число

разлагается по основанию

разлагается по основанию ,

т. е.

,

т. е. .

Таким образом, получаются коэффициенты

.

Таким образом, получаются коэффициенты .

.Формируется последовательность

,

состоящая из коэффициентов

,

состоящая из коэффициентов и блоков открытого текста

и блоков открытого текста .

.Вычисляется хэш‑функция

.

.Проверяется условие

.

При совпадении

.

При совпадении и

и принимается решение о том, что ЭЦП была

создана при помощи личного ключа подписи

принимается решение о том, что ЭЦП была

создана при помощи личного ключа подписи ,

связанного с открытым ключом проверки

подписи

,

связанного с открытым ключом проверки

подписи ,

а также ЭЦП и последовательность

,

а также ЭЦП и последовательность не были изменены с момента их создания.

В противном случае подпись считается

недействительной.

не были изменены с момента их создания.

В противном случае подпись считается

недействительной.

Стандарт «Процедура выработки и проверки ЭЦП» содержит алгоритмы и процедуры выработки и проверки электронной цифровой подписи, а также подробные инструкции по:

– выбору

величин

![]() и

и![]() (размер

(размер![]() и

и![]() );

);

– генерации

![]() и

и![]() ;

;

– генерации

![]() .

.