- •Л.М. Лыньков, в.Ф. Голиков, т.В. Борботько основы защиты информации

- •Содержание

- •1.1. Введение в защиту информации

- •1.2. Классификация угроз информационной безопасности

- •1.3. Классификация методов защиты информации

- •1.4. Охраняемые сведения

- •1.5. Демаскирующие признаки

- •1.6. Контрольные вопросы

- •2. Правовые и организационные методы защиты информации

- •2.1. Правовое обеспечение защиты информации

- •2.2. Государственное регулирование в сфере защиты информации

- •2.3. Контрольные вопросы

- •3. Технические каналы утечки информации

- •3.1. Классификация

- •3.2. Акустические каналы утечки информации

- •3.3. Материально-вещественный и визуально-оптический каналы утечки информации

- •3.4. Электромагнитные каналы утечки информации

- •3.5. Утечка информации по цепям заземления

- •3.6. Утечка информации по цепям электропитания

- •3.7. Перехват информации в телефонных каналах связи

- •3.8. Высокочастотное навязывание

- •3.9. Контрольные вопросы

- •4. Пассивные методы защиты информации от утечки по техническим каналам

- •4.1. Экранирование электромагнитных полей

- •4.2. Конструкции экранов электромагнитного излучения

- •4.3. Фильтрация

- •4.4. Заземление технических средств

- •4.5. Звукоизоляция помещений

- •4.6. Контрольные вопросы

- •5. Активные методы защиты информации от утечки по техническим каналам

- •5.1. Акустическая маскировка

- •5.2. Электромагнитная маскировка

- •5.3. Обнаружение закладных устройств

- •5.4. Технические средства обнаружения закладных устройств

- •5.5. Контрольные вопросы

- •6. Инженерно-техническая защита объектов от несанкционированного доступа

- •6.1. Категорирование объектов

- •6.2. Классификация помещений и территории объекта

- •6.3. Инженерные заграждения

- •6.4. Технические средства охраны периметра объекта

- •6.4.1 Радиоволновые и радиолучевые средства обнаружения

- •6.4.2 Оптические средства обнаружения

- •6.4.3 Сейсмические средства обнаружения

- •6.4.4 Магнитометрические средства обнаружения

- •6.5. Охранное телевидение

- •Способы представления визуальной информации оператору

- •6.6. Системы контроля и управления доступом

- •6.6.1 Автономные скуд

- •6.6.2 Сетевые скуд

- •6.7. Управляемые преграждающие устройства

- •6.8. Контрольные вопросы

- •7. Криптографическая защита информации

- •7.1. Основы построения криптосистем

- •7.1.1. Общие принципы криптографической защиты информации

- •7.1.2. Блочные и поточные шифры

- •Поточное шифрование

- •Блочное шифрование

- •Блочное шифрование с обратной связью

- •7.2. Симметричные криптосистемы

- •7.2.1. Основные понятия и определения

- •7.2.2. Традиционные симметричные криптосистемы

- •Шифры перестановок

- •Шифры простой замены

- •Шифры сложной замены

- •Шифрование методом гаммирования

- •7.2.3. Современные симметричные криптосистемы

- •7.3. Стандарт шифрования данных гост 28147-89

- •7.3.1. Режим простой замены Шифрование открытых данных в режиме простой замены

- •Расшифровывание в режиме простой замены

- •7.3.2. Режим гаммирования Зашифровывание открытых данных в режиме гаммирования

- •Расшифровывание в режиме гаммирования

- •7.3.3. Режим гаммирования с обратной связью

- •Шифрование открытых данных в режиме гаммирования с обратной связью

- •Расшифровывание в режиме гаммирования с обратной связью

- •7.3.4. Режим выработки имитовставки

- •7.4. Асимметричные криптосистемы Концепция криптосистемы с открытым ключом

- •7.5. Электронная цифровая подпись

- •7.5.1. Общие сведения

- •Эцп функционально аналогична обычной рукописной подписи и обладает ее основными достоинствами:

- •7.5.2. Однонаправленные хэш-функции

- •7.5.3. Алгоритм электронной цифровой подписи rsa

- •7.5.4. Белорусские стандарты эцп и функции хэширования

- •Обозначения, принятые в стандарте стб‑1176.02‑99

- •Процедура выработки эцп

- •Процедура проверки эцп

- •7.6. Аутентификация пользователей в телекоммуникационных системах

- •7.6.1. Общие сведения

- •7.6.2. Удаленная аутентификация пользователей с использованием пароля

- •7.6.3. Удаленная аутентификация пользователей с использованием механизма запроса-ответа

- •7.6.4. Протоколы идентификации с нулевой передачей знаний

- •Упрощенная схема идентификации с нулевой передачей знаний

- •Параллельная схема идентификации с нулевой передачей знаний

- •7.7. Контрольные вопросы

- •8. Защита информации в автоматизированных системах

- •8.1. Политика безопасности

- •8.1.1. Избирательная политика безопасности

- •8.1.2. Полномочная политика безопасности

- •8.1.3. Управление информационными потоками

- •8.2. Механизмы защиты

- •8.3. Принципы реализации политики безопасности

- •8.4. Защита транзакций в Интернет

- •8.4.1 Классификация типов мошенничества в электронной коммерции

- •8.4.2. Протокол ssl

- •Этап установления ssl-сессии («рукопожатие»)

- •Этап защищенного взаимодействия с установленными криптографическими параметрами ssl-сессии

- •8.4.3. Протокол set

- •6. Банк продавца авторизует данную операцию и посылает подтверждение, подписанное электронным образом, web-серверу продавца.

- •8.5. Атаки в компьютерных сетях

- •8.5.1. Общие сведения об атаках

- •8.5.2. Технология обнаружения атак

- •8.5.3. Методы анализа информации при обнаружении атак Способы обнаружения атак

- •Методы анализа информации

- •8.6. Межсетевые экраны

- •8.6.1. Общие сведения

- •8.6.2. Функции межсетевого экранирования

- •8.6.3. Фильтрация трафика

- •8.6.4. Выполнение функций посредничества

- •8.6.5. Особенности межсетевого экранирования на различных уровнях модели osi

- •8.6.6. Экранирующий маршрутизатор

- •8.6.7. Шлюз сеансового уровня

- •8.6.8. Прикладной шлюз

- •8.7. Контрольные вопросы

- •Литература

- •Основы защиты информации

- •220013, Минск, п. Бровки, 6

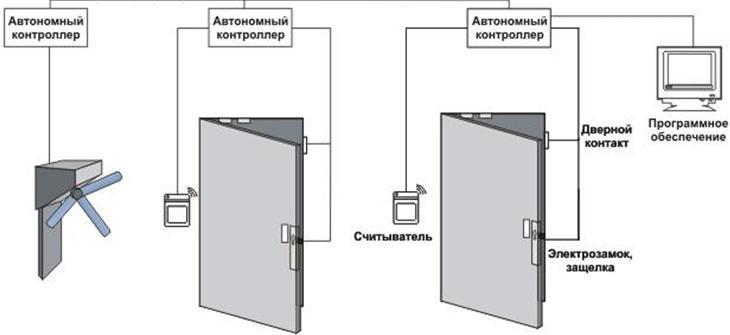

6.6.2 Сетевые скуд

Сетевые системы предназначены для обеспечения контроля и управления доступом на крупных объектах (банки, учреждения, предприятия и т.п.) (рис. 6.32, 6.33).

|

Рис. 6.32. Структурная схема сетевой СКУД |

6.7. Управляемые преграждающие устройства

Для управления доступом на объект применяют турникеты и шлюзовые кабины (шлюзы), в помещение – двери с электромагнитными и электромеханическими замками, открываемыми вручную или автоматически.

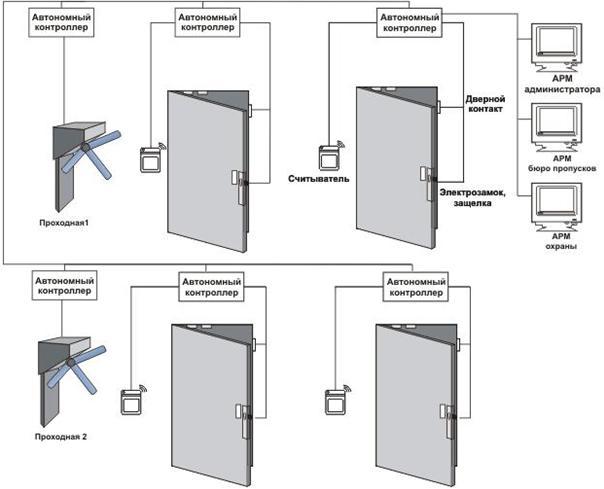

Турникеты по виду перекрытия прохода (рис. 6.34):

– с частичным;

– полным.

Турникеты по способу управления:

– ручное (ножное);

– полуавтоматическое;

– автоматическое.

|

Рис. 6.33. Структурная схема сетевой СКУД крупного объекта |

|

а) |

б) |

|

Рис. 6.34. Внешний вид турникетов с частичным перекрытием (а) и полным перекрытием (б) прохода | |

Турникеты бывают «нормально открытые» и «нормально закрытые» (рис. 6.35), а также поясные и в полный рост.

|

а) |

б) |

|

Рис. 6.35. Внешний вид «нормально открытых» (а) и «нормально закрытых» (б) турникетов | |

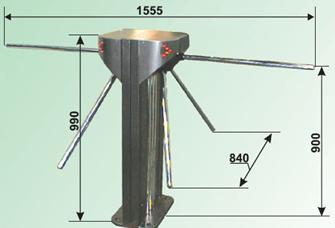

Наиболее распространены трехлопастные турникеты с вращающимся в одном направлении преграждающимся устройством – триподы и роторные (рис. 6.36). Они обеспечивают гарантированный единовременный проход одного человека.

|

а) |

б) |

|

Рис. 6.36. Внешний вид трипода (а) и роторного (б) турникетов | |

Достоинства:

– высокая пропускная способность;

– дешевле шлюзовых кабин.

Недостатки:

– конструкция триподов и роторных турникетов не мешает задерживаемому применить против сотрудников охраны оружие.

Для систем управления доступом с высоким уровнем защиты применяют управляемые преграждающие устройства закрытого типа – шлюзовые кабины (рис. 6.37).

|

Рис. 6.37. Внешний вид шлюзовой кабины |

Шлюзовая кабина тамбурного типа представляет собой закрытую конструкцию с двумя дверьми, которые одновременно не открываются. После прохода человека в шлюз входная дверь закрывается, проводится его аутентификация и по разрешающей команде контролера СКУД открывается выходная дверь, расположенная уже на территории организации. В случае отказа на допуск обе двери блокируются для выяснения службой безопасности личности находящегося в шлюзе человека.

Шлюзовые кабины делятся на:

– полуавтоматические;

– автоматические.

В полуавтоматических шлюзовых кабинах применяются распашные двери, которые открываются вручную и закрываются доводчиком (рис. 6.38), но блокируются с помощью электромагнитных или электромеханических замков, управляемых контроллером.

В автоматических шлюзовых кабинах двери открываются и закрываются с помощью электромеханических приводов, управляемых контроллером СКУД.

|

Рис. 6.38. Внешний вид доводчика, установленного на дверном полотне |

В шлюзовые кабины могут устанавливаться:

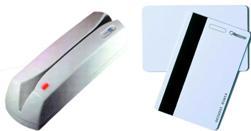

– считыватели (рис. 6.39);

– датчики вносимых или выносимых предметов (оружия, взрывчатых, радиоактивных веществ).

|

а) | |

|

б) |

в) |

|

Рис. 6.39. Внешний вид считывателя и устройств TouchMemory (а),Proximity (б), магнитных карт (в) | |

Закрытая конструкция шлюза оказывает психологическое давление на человека, стремящегося проникнуть на территорию организации без надежных документов.

Двери и стены шлюзов выполняются из ударопрочного стекла или пластика.

Турникеты и шлюзовые кабины имеют механическую устойчивость:

– нормальную;

– повышенную (взлом посредством нанесения ударов и применения различных инструментов);

– высокую устойчивость (пуле- и взрывоустойчивость сплошного перекрытия проходного проема).