- •Информационная безопасность.

- •Определение безопасности как процесса.

- •Категории атак.

- •Атаки хакеров.

- •Конфиденциальность.

- •Идентифицируемость.

- •Необходимость и важность политики.

- •Информационная политика.

- •Политика безопасности.

- •Процедуры управления пользователями.

- •Межсетевые экраны.

- •Межсетевые экраны прикладного уровня.

- •Межсетевые экраны с пакетной фильтрацией.

- •Гибридные межсетевые экраны.

- •Ответные действия ids (03.10.11)

- •Понятие трансляции сетевых адресов

- •Что такое трансляция сетевых адресов?

- •Примечание

- •Частные адреса

- •Примечание

- •Статическая nat

- •Динамическая nat

- •Трансляция сетевых адресов

- •Вопросы безопасности беспроводных соединений:

- •Какие службы следует предоставлять

- •Примечание

- •Шифрованная электронная почта

- •Примечание

- •Интернет

- •Внутренний доступ в интернет

- •Примечание

- •Внешний доступ к внутренним системам

- •Внимание!

- •Службы контроля

- •Примечание

- •Какие службы не следует предоставлять

- •Разработка архитектуры соединений

- •Доступ через один канал

- •Многоканальный доступ к одному провайдеру

- •Доступ с одной точкой присутствия

- •Доступ с несколькими точками присутствия

- •Вопрос к эксперту

- •Многоканальный доступ к нескольким провайдерам

- •Выбор провайдеров

- •Примечание

- •Адресация

- •Вопросы для самопроверки

- •Проектирование демилитаризованной зоны

- •Определение демилитаризованной зоны

- •Системы, размещаемые в dmz

- •Примечание

- •Примечание

- •Системы, доступные из внешней среды

- •Системы контроля

- •Подходящие архитектуры dmz

- •Примечание

- •Маршрутизатор и межсетевой экран

- •Один межсетевой экран

- •Два межсетевых экрана

- •Примечание

- •Разработка партнерских сетей

- •Работа с партнерскими сетями

- •Настройка

- •Службы электронной коммерции

- •Различия между службами электронной коммерции и обычными службами dmz

- •Примеры служб электронной коммерции

- •Продажа товаров

- •Предоставление конфиденциальной информации

- •Важность доступности

- •Вопросы взаимоотношений "компания-клиент"

- •"Компания-компания"

- •Примечание

- •Всемирное время

- •Удобство клиента

- •Убытки вследствие простоя

- •Решение проблемы доступности

- •Реализация безопасности клиентской стороны

- •Безопасность соединений

- •Хранение информации на компьютере клиента

- •Вопрос к эксперту

- •Отказ от выполненной операции

- •Вопросы для самопроверки

- •Реализация безопасности серверной части

- •Информация, хранимая на сервере

- •Защита сервера от атак

- •Расположение сервера

- •Примечание

- •Конфигурация операционной системы

- •Конфигурация веб-сервера

- •Реализация безопасности приложений

- •Правила разработки приложения

- •Правильные методы программирования

- •Общедоступность исходного кода

- •Управление конфигурацией

- •Примечание

- •Реализация безопасности сервера базы данных

- •Расположение базы данных

- •Примечание

- •Соединение с сервером электронной коммерции

- •Защита внутреннего доступа

- •Примечание

- •Разработка архитектуры электронной коммерции

- •Расположение сервера и соединения

- •Примечание

- •Сканирование уязвимостей

- •Данные аудита и обнаружение проблем

- •Разработка архитектуры сайта электронной коммерции

- •Практика

Многоканальный доступ к одному провайдеру

Одной из альтернатив одноканальному соединению с одной потенциальной точкой сбоя в архитектуре соединения с одним провайдером, показанной на рис. 16.1, является использование нескольких каналов соединения для связи с одним провайдером. В данном отношении различные провайдеры предлагают различные услуги. Некоторые называют этот подход использованием "теневых" соединений, другие же используют термин "избыточный контур". В любом случае целью данного подхода является наличие второго канала связи на случай сбоя.

Доступ с одной точкой присутствия

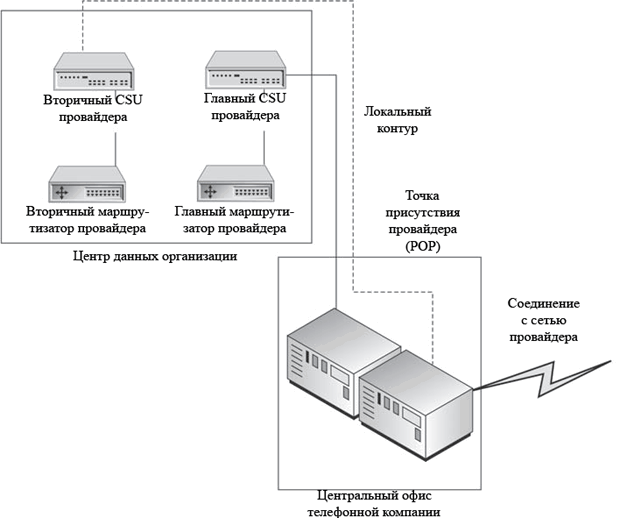

Провайдер может предоставлять доступ, защищенный от сбоев, посредством настройки избыточного контурного соединения с той же точкой присутствия (см. рис. 16.2). Избыточный контур может включать в себя избыточный маршрутизатор и CSU либо может использоваться один маршрутизатор. Два контура настраиваются таким образом, что при выходе из строя главного контура нагрузку примет на себя второе контурное соединение.

увеличить изображение Рис. 16.2. Доступ к одной точке присутствия с использованием избыточного контура

Данная архитектура позволяет обойти неполадки, возникающие на маршрутизаторе, модуле CSU, контуре соединения телефонной компании с центральным офисом и оборудовании провайдера на другом конце соединения. Эти сбои происходят наиболее часто. Однако данный подход не предотвращает менее частые, но более серьезные сбои, такие как повреждение локального контура, повреждение самого центрального офиса организации или сбой в точке присутствия провайдера. Аналогично, если на провайдере произойдет серьезный сбой, то обслуживание также будет невозможно.

Одним из преимуществ данной архитектуры является стоимость реализации избыточного контура. Большинство провайдеров предоставляют избыточный контур, и стоимость этой услуги меньше, чем стоимость второго полного цикла.

Доступ с несколькими точками присутствия

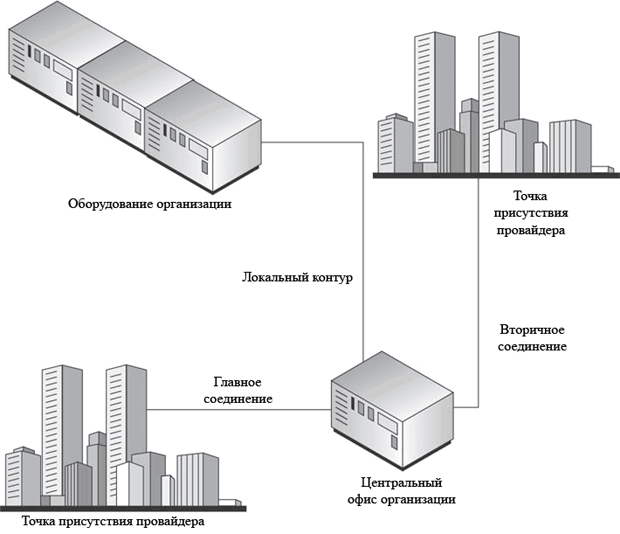

Чтобы обеспечить повышенную степень доступности и надежности, можно реализовать второе соединение с другой точкой присутствия провайдера (см. рис. 16.3). В данном случае второе соединение может быть избыточным либо находиться постоянно в рабочем состоянии.

Чтобы обеспечить правильную работу данной архитектуры, на ISP должен функционировать протокол Border Gateway Protocol (BGP). BGP - это протокол маршрутизации, используемый для определения маршрутов между объектами при использовании данных типов двойных соединений. Необходимо тщательно подготовить BGP для работы правильных политик маршрутизации.

Также следует заметить, что в данной архитектуре по-прежнему имеются две точки сбоя: локальный контур и центральный офис организации. Эти точки сбоя нельзя преодолеть, если только в организации не наличествуют два соединения локального контура. Если в организации действительно есть два таких соединения, архитектура может быть модифицирована, как показано на рис. 16.4.

Данный тип архитектуры снижает число точек сбоя до одной точки, которой является сам провайдер. Если на провайдере произойдет ощутимый сбой в работе, обслуживание организации может предоставляться не в полном объеме, либо компания вовсе может лишиться связи.

увеличить изображение Рис. 16.3. Несколько соединений с несколькими точками присутствия провайдера