- •Информационная безопасность.

- •Определение безопасности как процесса.

- •Категории атак.

- •Атаки хакеров.

- •Конфиденциальность.

- •Идентифицируемость.

- •Необходимость и важность политики.

- •Информационная политика.

- •Политика безопасности.

- •Процедуры управления пользователями.

- •Межсетевые экраны.

- •Межсетевые экраны прикладного уровня.

- •Межсетевые экраны с пакетной фильтрацией.

- •Гибридные межсетевые экраны.

- •Ответные действия ids (03.10.11)

- •Понятие трансляции сетевых адресов

- •Что такое трансляция сетевых адресов?

- •Примечание

- •Частные адреса

- •Примечание

- •Статическая nat

- •Динамическая nat

- •Трансляция сетевых адресов

- •Вопросы безопасности беспроводных соединений:

- •Какие службы следует предоставлять

- •Примечание

- •Шифрованная электронная почта

- •Примечание

- •Интернет

- •Внутренний доступ в интернет

- •Примечание

- •Внешний доступ к внутренним системам

- •Внимание!

- •Службы контроля

- •Примечание

- •Какие службы не следует предоставлять

- •Разработка архитектуры соединений

- •Доступ через один канал

- •Многоканальный доступ к одному провайдеру

- •Доступ с одной точкой присутствия

- •Доступ с несколькими точками присутствия

- •Вопрос к эксперту

- •Многоканальный доступ к нескольким провайдерам

- •Выбор провайдеров

- •Примечание

- •Адресация

- •Вопросы для самопроверки

- •Проектирование демилитаризованной зоны

- •Определение демилитаризованной зоны

- •Системы, размещаемые в dmz

- •Примечание

- •Примечание

- •Системы, доступные из внешней среды

- •Системы контроля

- •Подходящие архитектуры dmz

- •Примечание

- •Маршрутизатор и межсетевой экран

- •Один межсетевой экран

- •Два межсетевых экрана

- •Примечание

- •Разработка партнерских сетей

- •Работа с партнерскими сетями

- •Настройка

- •Службы электронной коммерции

- •Различия между службами электронной коммерции и обычными службами dmz

- •Примеры служб электронной коммерции

- •Продажа товаров

- •Предоставление конфиденциальной информации

- •Важность доступности

- •Вопросы взаимоотношений "компания-клиент"

- •"Компания-компания"

- •Примечание

- •Всемирное время

- •Удобство клиента

- •Убытки вследствие простоя

- •Решение проблемы доступности

- •Реализация безопасности клиентской стороны

- •Безопасность соединений

- •Хранение информации на компьютере клиента

- •Вопрос к эксперту

- •Отказ от выполненной операции

- •Вопросы для самопроверки

- •Реализация безопасности серверной части

- •Информация, хранимая на сервере

- •Защита сервера от атак

- •Расположение сервера

- •Примечание

- •Конфигурация операционной системы

- •Конфигурация веб-сервера

- •Реализация безопасности приложений

- •Правила разработки приложения

- •Правильные методы программирования

- •Общедоступность исходного кода

- •Управление конфигурацией

- •Примечание

- •Реализация безопасности сервера базы данных

- •Расположение базы данных

- •Примечание

- •Соединение с сервером электронной коммерции

- •Защита внутреннего доступа

- •Примечание

- •Разработка архитектуры электронной коммерции

- •Расположение сервера и соединения

- •Примечание

- •Сканирование уязвимостей

- •Данные аудита и обнаружение проблем

- •Разработка архитектуры сайта электронной коммерции

- •Практика

Защита внутреннего доступа

Все вопросы безопасности, которые мы обсуждали до сих пор, были связаны с внешними угрозами. К сожалению, это не единственные угрозы, подлежащие обязательному рассмотрению. У сотрудников организации есть доступ к внутренней сети, в которой находится сервер базы данных, и, следовательно, они имеют возможность непосредственно атаковать его без необходимости преодолевать межсетевой экран и веб-сервер.

Одно из решений данной проблемы уже было упомянуто ранее. Сервер базы данных можно перенести в отдельную сеть и защитить внутренним межсетевым экраном. Однако это не единственное решение проблемы. Сервер необходимо сканировать на наличие уязвимостей согласно тому же расписанию, которое рекомендуется для веб-сервера. Программное обеспечение сервера необходимо обновить и дополнить, прежде чем вводить сервер в эксплуатацию, а идентификаторы и пароли должны контролироваться согласно тому, как это определено в политике безопасности. Кроме этого, базу данных необходимо настроить на аудит попыток доступа к ней.

увеличить изображение Рис. 17.5. Пересмотренная архитектура электронной коммерции, в которой используется сервер приложений

Примечание

Базы данных предоставляют злоумышленнику возможность получения доступа к информации без необходимости доступа в базовую операционную систему. Для того чтобы правильно отслеживать систему на предмет попыток доступа и использования уязвимостей, необходимо следить как за системными журналами, так и за журналами баз данных.

Принимая во внимание секретность информации, содержащейся в базе данных, следует осуществлять контроль санкционированного доступа к системе. Система не должна находиться в общем пользовании, и, кроме того, в данной системе должны быть запрещены какие-либо действия по разработке.

Разработка архитектуры электронной коммерции

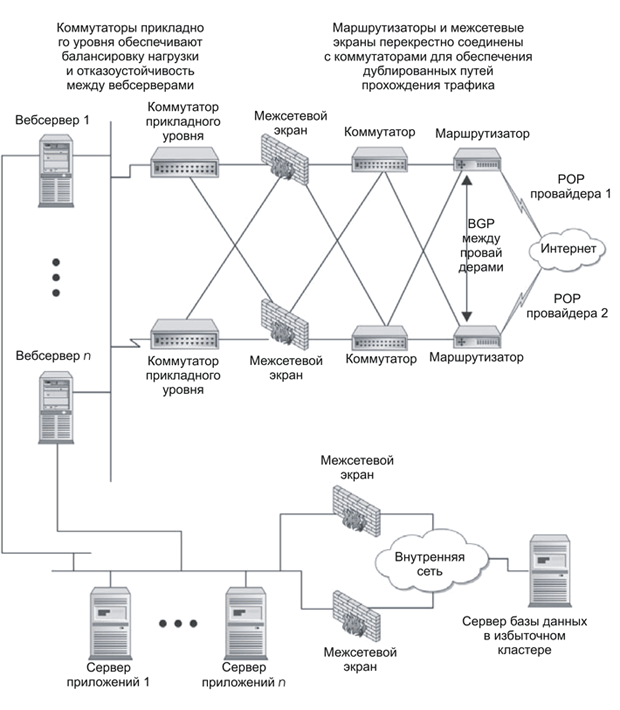

Давайте теперь обобщим все обсужденные аспекты. На рисунке 17.6 представлена схема всего сайта электронной коммерции в целом. Здесь изображены архитектурные компоненты, обеспечивающие полноценный сайт с высокой степенью доступности и большим объемом проходящего трафика. В зависимости от количества трафика и установленных требований безопасности некоторые из компонентов могут не являться необходимыми.

Расположение сервера и соединения

Рассматривается сайт с высокой степенью доступности и большим объемом обрабатываемого трафика. Организация имеет связь с двумя различными провайдерами интернет-услуг, и с ними достигнуто соглашение об использовании BGP для обеспечения отказоустойчивой маршрутизации. В данном случае подразумевается, что организация предпочла разместить свои серверы электронной коммерции в одном помещении. Данная архитектура могла бы быть расширена для включения других зданий.

Маршрутизаторы, коммутаторы и межсетевые экраны, подключенные к интернету, соединены между собой таким образом, что сбой в любом компоненте никак не повлияет на трафик сайта. За межсетевыми экранами два коммутатора прикладного уровня обеспечивают распределение нагрузки между веб-серверами. Веб-серверы защищены межсетевыми экранами от атак по всем портам, кроме 80 и 443.

Веб-серверы имеют второй сетевой интерфейс, обеспечивающий соединение с сетью, в которой расположены серверы приложений. Веб-серверы передают информацию серверам приложений, запрашивающим базы данных и передающим данные клиента на веб-серверы. Двойные межсетевые экраны соединяют сеть сервера приложений с внутренней сетью организации, в которой находитсясервер базы данных. Стоимость этих свойств доступности более чем в два раза превышает стоимость базового интернет-сайта. Такая структура требует наличия, по крайней мере, двух объектов из всех сетевых компонентов и серверов, а также предусматривает использование коммутаторов прикладного уровня. В зависимости от нагрузки трафиком число веб-серверов и серверов приложений велико (например, более чем 20 единиц каждого из объектов). Это обстоятельство также требует того, чтобы сервер базы данных имел возможность обработки большого числа транзакций в секунду.

увеличить изображение Рис. 17.6. Архитектура системы электронной коммерции для сайта с высокой степенью доступности