- •Содержание

- •Раздел 1. Задачи информационной безопасности и уровни ее обеспечения

- •Тема 1. Основные понятия информационной безопасности

- •Тема 2. Обеспечение информационной безопасности на государственном уровне

- •2.1 Доктрина в области информационной безопасности РФ

- •2.2 Правовая основа системы лицензирования и сертификации в РФ

- •2.3 Категории информации

- •Тема 3. Направления защиты информации в информационных системах

- •3.1 Характеристика направлений защиты информации

- •3.2 Защита информационных объектов (БД)

- •3.2.1 Идентификация и аутентификация

- •3.2.2 Управление доступом

- •3.2.3 Угрозы, специфичные для СУБД

- •Раздел 2 Программно-технические средства защиты информационных систем

- •Тема 4. Ключевые механизмы защиты информационных систем от несанкционированного доступа

- •4.1 Идентификация и аутентификация

- •4.1.1 Парольная аутентификация

- •4.1.2 Использование токенов для аутентификации

- •4.2.Управление доступом

- •4.3 Протоколирование и аудит

- •Тема 5. Криптографические методы и средства для защиты информации

- •5.1 Основные термины и понятия криптографии

- •5.2 Криптоаналитические атаки.

- •5.3 Понятие стойкости алгоритма шифрования

- •5.4 Симметричные криптографические системы

- •5.4.1 Блочные алгоритмы симметричного шифрования

- •5.4.2 Стандарт шифрования Российской Федерации ГОСТ 28147-89

- •5.5 Алгоритмы поточного шифрования

- •5.6 Ассиметричные или двухключевые криптографические системы

- •5.6.1 Системы с открытым ключом

- •5.6.2 Метод RSA

- •5.7.2 Известные алгоритмы ЭП

- •5.7.3 Российские стандарты ЭЦП ГОСТ Р 34.10.94,

- •5.8 Составные криптографические системы

- •5.9 Управление ключами

- •5.9.1 Генерация ключей

- •5.9.2 Накопление ключей

- •5.9.3 Распределение ключей

- •5.9.4 Распределение ключей в асимметричных криптосистемах

- •5.10 Стеганография

- •5.11 Надежность криптосистем

- •Раздел 3. Обеспечение информационной безопасности на уровне предприятия

- •Тема 6. Защита программного обеспечения

- •6.1 Характеристика вредоносных программ

- •6.2 Модели воздействия программных закладок на компьюторы

- •6.3 Защита от программных закладок

- •6.3.1 Защита от внедрения программных закладок

- •6.3.2 Выявление внедренной программной закладки

- •6.4 Клавиатурные шпионы

- •6.4.1 Имитаторы

- •6.4.2 Фильтры

- •6.4.3 Заместители

- •6.5 Парольные взломщики

- •Тема 7. Безопасность распределенных вычислительных систем в Интернет

- •7.1 Особенности безопасности компьютерных сетей

- •7.2 Удаленные атаки на распределенные вычислительные системы

- •7.3.1 Анализ сетевого трафика

- •7.3.2 Подмена доверенного объекта или субъекта распределенной ВС

- •7.3.3 Ложный объект распределенной ВС

- •7.3.4 Отказ в обслуживании

- •7.4.1. Отсутствие выделенного канала связи между объектами РВС

- •7.4.2 Недостаточная идентификация и аутентификация объектов и субъектов РВС

- •7.4.3 Взаимодействие объектов без установления виртуального канала

- •7.4.4 Использование нестойких алгоритмов идентификации объектов при создании виртуального канала

- •7.4.5 Отсутствие контроля за виртуальными каналами связи между объектами РВС

- •7.4.6 Отсутствие в РВС возможности контроля за маршрутом сообщений

- •7.4.7 Отсутствие в РВС полной информации о ее объектах

- •7.4.8 Отсутствие в РВС криптозащиты сообщений

- •7.5 Принципы создания защищенных систем связи в распределенных ВС

- •7.6 Методы защиты от удаленных атак в сети Internet

- •7.6.1 Административные методы защиты от удаленных атак

- •7.6.2. Программно-аппаратные методы защиты от удаленных атак в сети Internet

- •7.7 Удаленные атаки на телекоммуникационные службы

- •7.7.1 Направления атак и типовые сценарии их осуществления в ОС UNIX

- •7.7.2. Причины существования уязвимостей в UNIX-системах

- •7.7.3. Средства автоматизированного контроля безопасности

- •Тема 8. Политика безопасности компьютерных систем и ее реализация

- •8.1 Государственные документы об информационной безопасности

- •8.2 Наиболее распространенные угрозы

- •8.3 Управленческие меры обеспечения информационной безопасности

- •8.3.1 Политика безопасности

- •8.3.2 Программа безопасности - управленческий аспект

- •8.3.3 Управление рисками

- •8.3.4 Безопасность в жизненном цикле системы

- •8.4 Операционные регуляторы

- •8.4.1 Управление персоналом

- •8.4.2 Физическая защита

- •8.4.3 Поддержание работоспособности

- •8.4.4 Реакция на нарушение режима безопасности

- •8.4.5 Планирование восстановительных работ

- •8.5 Анализ современного рынка программно-технических средств защиты информации

- •Тема 9. Защита авторских прав на программное обеспечение

- •9.1 Методы правовой защиты

- •9.2 Методы и средства технологической защиты авторских прав на ПО

- •Учебно-методическое и информационное обеспечение дисциплины

- •Оценочные средства для входного контроля

Раздел 1. Задачи информационной безопасности и уровни ее обеспечения

Тема 1. Основные понятия информационной безопасности

Введение

Актуальность вопросов защиты информации особенно возросла в настоящее время в связи со стремительным повышением роли и значения информации в развитии современного общества вообще и в экономике в частности.

Аспекты информации:

Информация - информация - сведения (сообщения, данные) независимо от формы их представления;

1. . (Закон РФ "Об информации, информационных технологиях и защите информации" (ФЗ РФ

27.07.2006 г.)

2.Информация - это фундаментальная философская категория.

3.Информация - это важнейший ресурс, на добывание которого тратятся огромные силы и средства.

4.Информация – это ценный товар, производством и сбытом которого занято огромное количество людей.

5.Информация – это сила, приводящая в движение производственные силы мощности, армии, общественные структуры, ранящая и поднимающая людей.

Компьютерная информация – это информация, представленная в доступной для восприятия компьютерной форме, зафиксированная в памяти компьютера, на машинном носителе или передаваемая по телекоммуникационным каналам.

Информация – продукт человеческой деятельности, который в готовом виде всегда и всем кажется дешевым. Ее принято считать ценной лишь тогда, когда ее можно использовать, причем ее полезность сильно зависит от полноты, точности, достоверности и актуальности.

Информационный ресурс – это отдельные документы, массивы документов в библиотеках, архивах, фондах, банков данных и др. информационных системах.

Информация в настоящее время стала стержнем развития экономики. В ведущих индустриальных странах мира большая часть служащих занята обработкой информации (в США и Японии, например, этот показатель составляет 75-80%).

В связи с широким использованием новейших информационных технологий возникла проблема информационной безопасности в автоматизированных системах обработки, хранения и передачи конфиденциальной информации. Широкое распространение получила компьютерная преступность.

Весьма актуальными в нашей стране в настоящее время являются вопросы защиты интеллектуальной собственности и информации, составляющей, например, личную, коммерческую или служебную тайну.

Общепризнанным является также факт возрастания роли информационной безопасности в общей системе национальной безопасности.

При этом под термином «информационная безопасность» на уровне государства понимается «состояние защищенности информационной среды общества, обеспечивающее ее формирование и развитие в интересах граждан, организаций и государства».

Под информационной безопасностью (ИБ) или безопасностью информационных технологий подразумевают защищенность информации, передаваемой, накапливаемой, обрабатываемой и хранимой в информационновычислительных системах от случайных или преднамеренных воздействий внутреннего или внешнего характера, чреватых нанесением ущерба владельцам информационно ресурса или пользователям информации.

Пользователи информации в компьютерных системах – это субъекты, обращающиеся к ин-

формационно – вычислительным системам за необходимой информацией.

5

Таким образом, существует проблема защиты информации на всех уровнях – от физических и юридических лиц до государства в целом.

Информационная безопасность - это многомерная и многогранная область действия, в которой успех может принести только систематический комплексный подход.

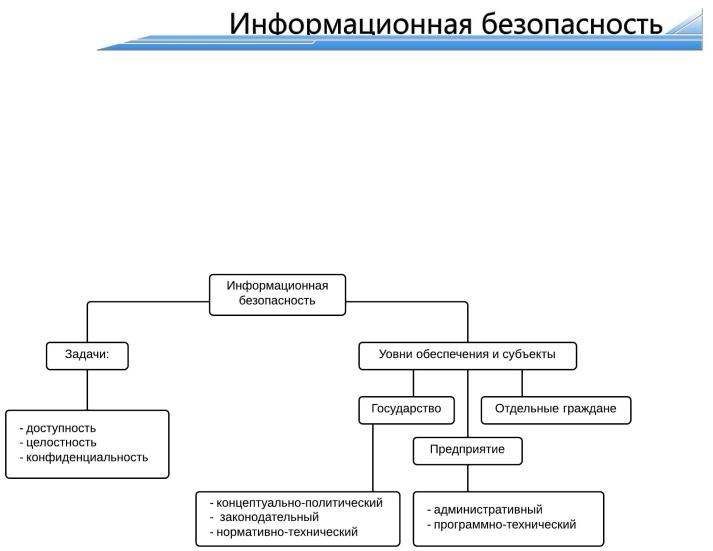

Проблему обеспечения информационную безопасность можно классифицировать по 3-м группам признаков:

Задачи

Уровни обеспечения

Субъекты, заинтересованные в информационной безопасности.

Аспекты информационной безопасности:

Доступность – возможность за приемлемое время получить информационные услуги, а также предотвращение несанкционированного отказа в получении информации.

Целостность – предотвращение несанкционированной модификации или нарушения информации.

Конфиденциальность – предотвращение несанкционированного ознакомления с информацией.

На концептуально – политическом уровне принимаются документы, которые определяют основные направления государственной политики информационной безопасности, задачи и средства достижения поставленных целей. Примером такого документа является Доктрина информацион-

ной безопасности РФ.

На законодательном уровне создается и поддерживается комплекс мер, направленных на правовое регулирование обеспечения информационной безопасности, которая отражается в законах, указах президента, постановлениях правительства.

Правовое обеспечение защиты информации зависит от вида и характера носителей информации. Электронная форма записи резко повышает возможность дистанционного перехвата информации без видимого перемещения материальных объектов. Наличие различных источников угроз, ведение бумажного и электронного делопроизводства конфиденциального характера требуют разграничения прав, обязанностей и компетенции коммерческих и некоммерческих структур, юридических и физических лиц, а также установления мер административной и уголовной ответственности.

На нормативно – техническом уровне разрабатываются стандарты, руководящие материалы, методические документы, регламентирующие процессы разработки, внедрения и эксплуатации средств обеспечения информационной безопасности (Руководящие документы Гостехкомиссии при президенте РФ 1992г.).

Важной задачей этого уровня в настоящее время является, в частности, приведение в соответствие российских стандартов с международным уровнем информационных технологий вообще и ИБ в частности.

6

Практический опыт показывает, что информационную безопасность предприятию может обеспечить только комплексная система защиты информации. Такая система должна включать правовые, организационные и технические методы защиты.

Организационная структура, реализующая комплекс мер безопасности на предприятии - служба безопасности базируется на правовых, методических и организационно-распорядительных документах, определяющих статус, права и обязанности этих органов защиты, порядок лицензирования их деятельности и сертификацию используемых ими технических средств защиты информации.

На уровне предприятия осуществляются конкретные меры по обеспечению информационной безопасности деловой деятельности. Для предприятия можно выделить два характерных уровня обеспечения ИБ – административный и программно-технический.

Основной мерой административного уровня является разработка политики и программы безопасности.

Политика безопасности – совокупность документированных управленческих решений, направленных на защиту информации и связанных с ней ресурсов. Политика безопасности определяет стратегию организации в области ИБ, а также количество ресурсов, которое руководство считает целесообразным выделить. Она строится на анализе рисков, которые признаются реальными для информационной системы организации.

В составе конкретных мер административного уровня можно выделить:

Управленческие меры обеспечения информационной безопасности

1)Политика безопасности

2)Программа безопасности

3)Управление рисками

4)Безопасность в жизненном цикле системы

Операционные регуляторы

1)Управление персоналом;

2)Физическая защита;

3)Поддержание работоспособности;

4)Реагирование на нарушение безопасности;

5)Планирование восстановительных работ.

На программно-техническом уровне доступны следующие механизмы безопасности:

1)Идентификация и аутентификация;

2)Управление доступом;

3)Протоколирование и аудит;

4)Криптографические средства защиты;

5)Межсетевое экранирование (брандмауэр, firewall).

На уровне отдельных граждан: граждане являются самым незащищенным в правовом отношении субъектом правовых отношений (нет законов о защите индивидуальной информации, номеров телефонов, почтовых рассылок (данные паспорта)).

Актуальность обеспечения информационной безопасности.

По мнению экспертов, при полном рассекречивании информации коммерческой фирмы она просуществует:

52% экспертов считают, что несколько часов, 48% - несколько дней. Если речь идет о банках, то 33% - несколько часов, 67% - несколько дней.

Причины убытков компании, пренебрегающей защитой информации:

-ошибки персонал 65%

-вирусы 63%

-неработоспособность 51%

-злоумышленные действия работников 32%

7