- •2. Основні компоненти ризику.

- •3. Інформаційна складова ризику.

- •4. Поняття інформаційного ризику.

- •5. Показники якості інформації.

- •6. Дія інформаційних ризиків на процес функціонування підприємства.

- •7. Інформаційні ризики.

- •8. Мінімізація іт - ризиків.

- •9. Якість інформації.

- •10. Загрози безпеки інформації.

- •11. Шкідливі програми, та їх класи.

- •14. Криптографічний захист інформації.

- •15. Віруси, їх типи та класифікація.

- •16. Виявлення вірусів та блокування роботи програм-вірусів, усунення наслідків.

- •17. Профілактика зараження вірусами кс.

- •18. Особливості захисту інформації в бд.

- •19. Моделювання загроз.

- •20. Зниження ризиків.

- •21. Кількісна оцінка моделей загроз.

- •22. Нешкідливі, небезпечні, дуже небезпечні віруси.

- •23. Профілактика зараження вірусами кс.

- •25. Особливостізахисту інформації в бд.

- •27. Попередження можливих загроз і протиправних дій.

- •28. Способи запобігання розголошення.

- •29. Захист інформації від витоку по течнічним каналам.

- •30. Захист від витоку по візуально-оптичним каналам.

- •31. Реалізація захисту від витоку по акустичним каналам.

- •33. Захис від витоку за рахунок мікрофрнного ефекту.

- •34. 10 Основних ризиків при розробці пз.

- •35. Аналіз ризиків.

- •36. Цикли тотальної інтеграції.

- •37. Інтегральна безпека та її особливості.

- •38. Інтегральні системи управління технічними засобами.

- •39. Біометричні технології стз.

- •40. Цифрові методи і технології в стз.

- •41. Смарт-карти в ст.

- •43. Скриті цифрові маркери та вимоги до них.

- •44. Перспективні стеганографічні технології.

- •45. Енергоінформаційні технології.

- •46. Сучасні методики розробки політик безпеки.

- •47. Модель побудови корпоративної системи захисту системи інформації.

- •48. Мініатюризація та нанотехнології у сфері іот.

- •49. Інтелектуалізація і автоматизація у сфері іот.

- •50. Тенденції універсалізації у сфері іот.

- •51. Динаміка можливостей потенційних зловмисників у найближчій перспективі.

- •52. Перевірка пристроїв на наявність модулів з несанкціонованими діями.

- •53. Використання потенційними зловмисниками факторів збільшення продуктивності обчислювльних систем (ос).

- •54. Можливості інтелектуалізації функцій обчислювальної системи з точки зору вразливості Обчислювальних систем.

- •55. Співвідношення засобів захисту і засобів нападу на обчислювальну систему.

- •56. Актуальність методів шифрування мовного трафіку.

- •57. Зростання мережевих швидкостей і безпека іт.

- •58. Багатофункціональні пристрої та інтеграція захисних механізмів в інфраструктуру.

- •59. Молекулярна обчислювальна техніка.

- •60. Штучний інтелект і перспективна обчислювльна техніка.

- •61. Нейронні мережі і перспективна обчислювальна техніка.

- •62. Квантовий комп’ютер, переваги технології.

- •63. Технологія Інтернет-2.

- •64. Ціль оцінки ризику.

- •65. Табличні методи оцінки ризиків компанії.

- •66. Оцінка ризиків на основі нечіткої логіки.

- •67. Програмні засоби оцінки ризиків на основі нечіткої логіки.

- •68. Цінність інструментальних методів аналізу ризиків.

- •70. Інструментальний засіб cram.

- •71. Система cobra.

- •73. Програмний комплекс гриф.

- •74. Комплексна експертна система "АванГард".

- •75. Апаратно-програмний комплекс шифрування "Континент".

- •76. Засоби захисту інформації від несанкціонованого доступу.

- •77. Захист від витоків по технічним каналам.

- •78. Засоби активного захисту акустичної мовної інформації.

- •79. Вимоги нормативних документів до реалізації прикладного рівня рівня захисту.

- •80. Принципова особливість захисту інформації на прикладному рівні.

- •Что такое ксзи «Панцирь-к» для ос Windows 2000/xp/2003?

- •Ксзи «Панцирь-к» предоставляет следующие возможности:

- •Почему ксзи «Панцирь-к» оптимальное решение?

- •Почему ксзи «Панцирь-к» эффективное средство защиты?

- •1. Механизмы формирования объекта защиты.

- •2. Механизмы защиты от инсайдерских атак.

- •Решение механизмами защиты ксзи:

- •3.Механизмы защиты от атак на уязвимости приложений.

- •Решение механизмами защиты ксзи:

- •4. Механизмы защиты от атак на уязвимости ос.

- •Решение механизмами защиты ксзи:

- •Как сравнить ксзи «Панцирь-к» с иными средствами защиты?

- •82. Альтернативна задача захисту інформації від нсд.

- •83. Робота адміністратора безпеки.

- •84. Інтерфейс настройки сценаріїв автоматичної реакції на стрічку подій.

- •85. Рівнева модель захисту інформації.

- •86. Засоби архівування інформації як програмний засіб захисту даних.

- •87. Програмні засоби захисту інформації.

- •Программные средства защиты информации

- •88. Основні засоби захисту інформації.

- •89. Організаційні засоби захисту інформації.

- •90. Змішані засоби захисту інформації.

- •91. Технічні засоби захисту інформації.

- •Защита телефонных аппаратов и линий связи

- •Блокиратор параллельного телефона

- •Защита информации от утечки по оптическому каналу

- •Адаптер для диктофона

- •92. Захист інформації від несанкціонованого доступу.

- •93. Захист інформації від копіювання та руйнування.

- •94. Існуючі підходи до управління ризиками.

- •95. Оцінка ризиків.

- •96. Кількісна оцінка ризиків.

- •98. Самостійна оцінка рівня зрілості системи управління ризиками в організації.

- •99. Процесна модель управління ризиками.

- •100. Інструментарій для управління ризиками.

- •101. Сутність поняття "інформаційна безпека".

- •Содержание понятия

- •] Стандартизированные определения (для дцтд4-1)

- •Существенные признаки понятия

- •Рекомендации по использованию терминов (Рекомендации Комиссаровой)

- •Объём (реализация) понятия «информационная безопасность»

- •102. Організаційно-технічні і режимні заходи і засоби захисту інформації. Организационно-технические и режимные меры и методы

- •103. Програмно-технічні способи і засоби забезпечення інформаційної безпеки. Засоби та методи захисту інформації

- •104. Організаційний захист об’єктів інформаціїї.

- •105. Цивільно-правова відповідальність за порушення інформаційної безпеки сайтів мережі Інтернет. Гражданско-правовая ответственность за нарушения информационнойбезопасности сайтов сети Интернет

- •106. Історичні аспекти виникнення і розвитку інформаційної безпеки.

- •107. Засоби захисту інформації.

- •108. Апаратні засоби захисту інформації.

- •Технические средства защиты информации

70. Інструментальний засіб cram.

CRAMM - інструментальний засіб, що реалізовує однойменну методику, яка була розроблена компанією BIS Applied Systems Limited no замовленню британського уряду. Метод CRAMM дозволяє робити аналіз ризиків і вирішувати ряд інших аудиторських завдань : обстеження інформаційної системи, проведення аудиту відповідно до вимог стандарту BS 7799, розробка політики безпеки.

Ця методика спирається на оцінки якісного характеру, що отримуються від експертів, але на їх базі будує вже кількісну оцінку. Метод є універсальним і підходить і для великих, і для дрібних організацій як урядового, так і комерційного сектора. Грамотне використання методу CRAMM дозволяє отримати дуже добрі результати, найбільш важливим з яких, мабуть, являється можливість економічного забезпечення організації для забезпечення інформаційної безпеки безперервності бізнесу. Економічно обгрунтована стратегія управління рисками дозволяє зрештою уникати невиправданих витрат.

CRAMM припускає розділення усієї процедури на три послідовні етапи. Завданням першого етапу є визначення достатності для захисту системи застосування засобів базового рівня, що реалізовують традиційні функції безпеки, або необхідність проведення детальнішого аналізу. На другому етапі робиться ідентифікація ризиків і оцінюється їх величина. На третьому етапі вирішується питання про вибір адекватних контрзаходів. Для кожного етапу визначаються набір початкових даних, послідовність заходів, анкети для проведення інтерв'ю, списки перевірки і набір звітних документів.

Достоїнства методу CRAMM : добре структурований і широко випробуваний метод аналізу ризиків; може використовуватися на всіх стадіях проведення аудиту безпеки інформаційних систем; у основі програмного продукту лежить об'ємна база знань по контрзаходах в області інформаційної безпеки, гнучкість і універсальність цього методу дозволяють його використати для аудиту інформаційної системи будь-якого рівня складності і призначення; цей метод дозволяє розробляти план безперервності бізнесу. До недоліків методу CRAMM можна віднести наступне: для його використання потрібно висококваліфікованого аудитора; аудит по цьому методу процес досить трудомісткий і може зажадати місяці безперервної роботи; генерує велику кількість паперової документації, яка не завжди виявляється корисною на практиці; неможливо внести доповнення у базу знань CRAMM, що викликає певні труднощі при адаптації цього методу до потреб конкретної організації.

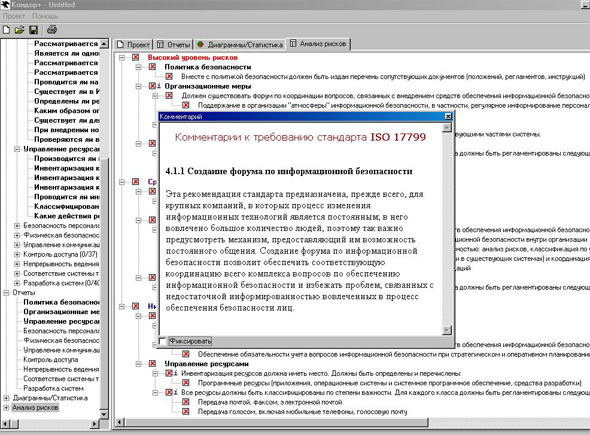

71. Система cobra.

Система COBRA є засобом аналізу ризиків і оцінки відповідності інформаційної системи стандарту ISO 17799. Ця система реалізує методи кількісної оцінки ризиків, а також інструменти для консалтингу і проведення оглядів безпеки. У систему COBRA закладені принцип побудови експертних систем, велика база знань по загрозах і уязвимостям, велика кількість запитальників, з успіхом тих, що застосовуються на практиці.

Програмний продукт для аналізу і управління рисками COBRA [348], виробник - З & A Systems Security Ltd., дозволяє формалізувати і прискорити процес перевірки на відповідність режиму інформаційної безпеки вимогам Британського стандарту BS 7799(ISO 17799) і провести простий аналіз ризиків. Є декілька баз знань : загальні вимоги BS 7799(ISO 17799) і спеціалізовані бази, орієнтовані на різні сфери застосування. Доступна демонстраційна версія цього ПЗ.

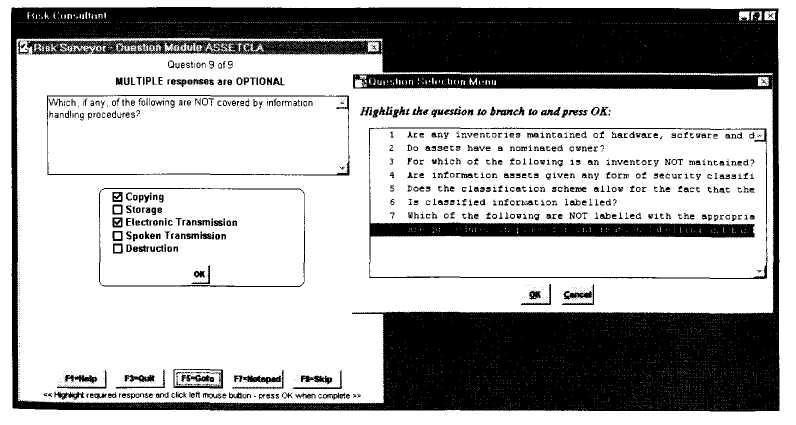

COBRA дозволяє представити вимоги стандарту у вигляді тематичних " запитальників" по окремих аспектах діяльності організації(див. приклад на рис.1).

Рис. 1. Аналіз ризиків з використанням ПО Cobra

Аналіз ризиків, що виконується цим методом, відповідає базовому рівню безпеки, тобто рівні ризиків не визначаються. Гідність методики - в її простоті. Необхідно відповісти на декілька десятків питань, потім автоматично формується звіт.

Цей програмний продукт може застосовуватися при при проведенні аудиту ІБ або для роботи фахівців служб, відповідальних за забезпечення інформаційної безпеки. Простота, відповідність міжнародному стандарту, порівняно невелике число питань дозволяють легко адаптувати цей метод для роботи у вітчизняних умовах.

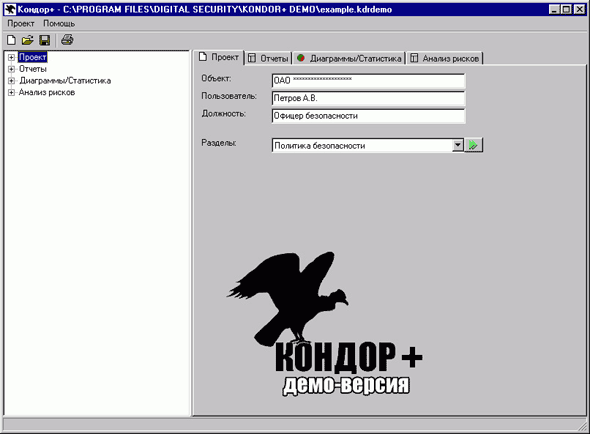

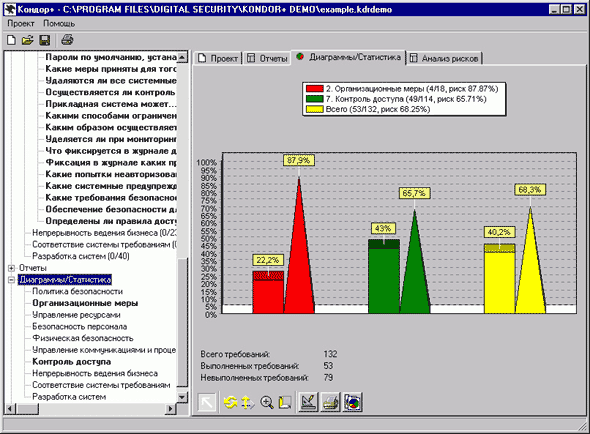

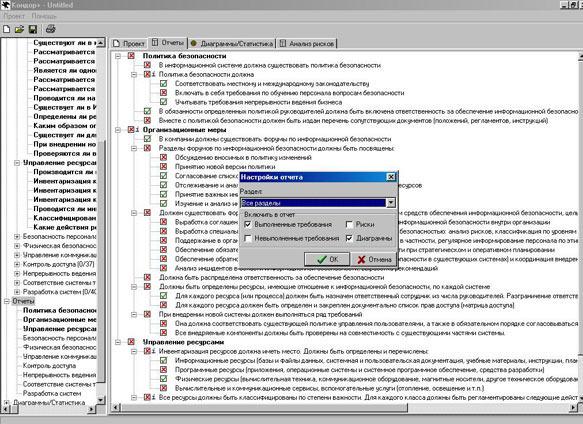

72. Програмний продукт КОНДОР+.

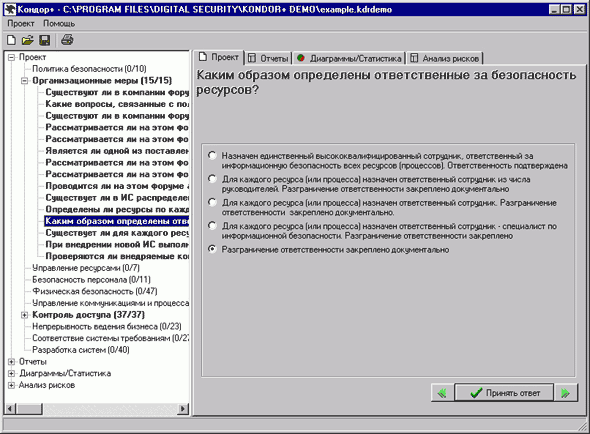

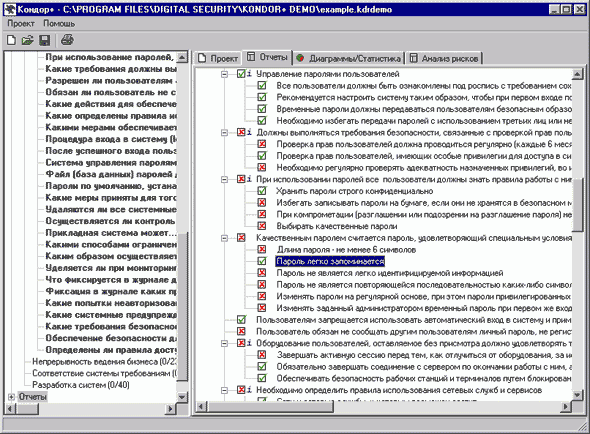

Програмний продукт КОНДОР+ дозволяє фахівцям(ИТ-менеджерам, офіцерам безпеки) перевірити політику інформаційної безпеки компанії на відповідність вимогам ISO 17799. КОНДОР+ включає більше 200 питань, відповівши на які фахівець отримує детальний звіт про стан існуючої політики безпеки, а також модуль оцінки рівня ризиків відповідності вимогам ISO 17799. У звіті відбиваються усі положення політики безпеки, які відповідають і не відповідають стандарту, а також існуючий рівень ризику невиконання вимог політики безпеки відповідно до стандарту. Елементам, які не виконуються, даються коментарі і рекомендації експертів. За бажанням фахівця, працюючого з програмою, можуть бути вибрані генерація звіту, наприклад, по якомусь одному або декільком розділам стандарту ISO 17799, загальний детальний звіт з коментарями, загальний звіт про стан політики безпеки без коментарів для представлення керівництву. Усі варіанти звітів для большеи наочності супроводжуються діаграмами. КОНДОР+ дає можливість фахівцеві відстежувати зміни, що вносяться на основі виданих рекомендацій, в політику безпеки, поступово приводячи її в повну відповідність з вимогами стандарту. Ця система реалізує метод якісної оцінки ризиків за рівневою шкалою ризиків : високий, середній, низький.

Програмний продукт КОНДОР+, розроблений російською компанією Digital Security, призначений для перевірки відповідності політики інформаційній безпеці компанії вимогам ISO 17799. КОНДОР+ включає більше двохсот питань, відповівши на які, фахівець отримує звіт про стан існуючої політики безпеки, а так само модуль оцінки рівня ризиків відповідності вимогам ISO 17799.

Після реєстрації

користувач дістає можливість вибрати відповідний розділ стандарту ISO 17799 і відповісти на питання.

У звіті відбиваються усі положення політики безпеки компанії, які відповідають і не відповідають стандарту,

а також відображається існуючий рівень ризику невиконання вимог політики безпеки відповідно до стандарту.

До найбільш важливих елементів політики безпеки даються коментарі і рекомендації експертів.

За бажанням фахівця, працюючого з програмою, може бути вибрана генерація звіту, наприклад, по якомусь одному або декільком розділам стандарту ISO 17799, загальний детальний звіт з коментарями, загальний звіт про стан політики безпеки без коментарів для представлення керівництву і інші. Усі варіанти звітів для більшої наочності супроводжуються діаграмами.

Крім того, КОНДОР+ дає можливість фахівцеві відстежувати зміни, що вносяться на основі виданих рекомендацій, в політику безпеки, поступово приводячи її в повну відповідність з вимогами стандарту.

Вартість продукту складає $225(КОНДОР) і $345(КОНДОР+ з модулем аналізу ризиків базового рівня).

До недоліків КОНДОР+ можна віднести:

- відсутність можливості установки користувачем ваги на кожну вимогу;

- відсутність можливості внесення користувачем коментарів.

Ознайомитися з демо-версией КОНДОР+ можна за адресою: http://www.dsec.ru/soft/kondor.php