- •Понятие информации. Классификация информации.

- •Свойства информации: основные, дистрибутивные и динамические.

- •Собственная информация и её свойства.

- •Энтропия, свойства энтропии.

- •Понятие о криптографических методах защиты информации. Модель Шеннона.

- •Симметричные блочные криптосистемы

- •Симметричные поточные криптосистемы.

- •Режимы использования блочных шифров.

- •Функции хеширования. Криптографические хеш-функции.

- •Генерация случайных чисел.

- •Преимущества

- •Недостатки

- •Виды асимметричных шифров

- •Назначение и применение эцп

- •Алгоритмы

- •Использование хеш-функций

- •Асимметричная схема

- •Акты Конституционного Суда Республики Беларусь

- •Вопросы обеспечения информационной безопасности, регламентируемые нормативными актами.

- •Защита прав на получение информации в закон-ве рб.

- •Категорирование информации. Государственные секреты. Категории и степени секретности.

- •21. Основные принципы отнесения сведений к государственным секретам

- •22. Государственные секреты. Обращение с государственными секретами.

- •23. Защита государственных секретов.

- •24. Органы защиты государственных секретов.

- •25. Сведения, не подлежащие отнесению к государственным секретам и засекречиванию.

- •26. Засекречивание сведений, составляющих государственные секреты.

- •27. Допуск физических лиц к государственным секретам.

- •28. Допуск юридических лиц к государственным секретам.

- •29. Закон рб об информатизации. Информационные ресурсы.

- •30. Закон рб об информатизации. Цели защиты.

- •1)Аутентификация

- •5) Безотказность

- •42. Методы обеспечения доступности. Помехоустойчивое кодирование.

- •44. Методы обеспечения доступности. Резервирование.

- •43, 45, 46. Методы обеспечения доступности. Дублирование, зеркалирование, raid (Redundant Array of Independent Disks).

- •47. Методы обеспечения доступности. Резервное копирование и восстановление.

- •48. Методы обеспечения доступности. Бесперебойное электропитание.

- •49. Методы обеспечения доступности. Заземление.

- •50, 51. Угрозы целостности и конфиденциальности.

- •56. Идентификация и аутентификация. Технологии и средства.

- •57. Биометрическая аутентификация (ба)

- •58. Протоколы аутентификации. Определение, требования к протоколам аутентификации.

- •59. Протоколы аутентификации. Основные виды атак на протоколы аутентификации.

- •60. Типы протоколов аутентификации. Простая аутентификация.

- •61. Типы протоколов аутентификации. Строгая аутентификация.

- •62. Свойства протоколов аутентификации.

- •63. Аутентификация одношаговая, двухшаговая, трехшаговая. Преимущества и недостатки.

- •88. Защита файлов и каталогов ос семейства Windows.

- •89. Принципиальные недостатки защитных механизмов ос семейства Windows.

- •90. Дополнительные средства безопасности ос семейства Windows

- •Управление доступом

- •Аутентификация и авторизация

42. Методы обеспечения доступности. Помехоустойчивое кодирование.

Основано на использовании информационной избыточности.

Рабочая информация в КС дополняется определенным объемом специальной контрольной информации (контрольных двоичных разрядов).

Наличие этой контрольной информации (контрольных двоичных разрядов) позволяет путем выполнения определенных действий над рабочей и контрольной информацией определять ошибки и даже исправлять их.

Чем больше используется контрольной информации, тем шире возможности кода по обнаружению и исправлению ошибок. Ошибки характеризуются кратностью, т.е. количеством двоичных разрядов, в которых одновременно искажено содержимое.

Помехоустойчивое кодирование наиболее эффективно при парировании самоустраняющихся отказов, называемых, сбоями, как правило, используется в комплексе с другими подходами повышения отказоустойчивости.

44. Методы обеспечения доступности. Резервирование.

Простое резервирование основано на использовании устройств, блоков, узлов, схем только в качестве резервных. При отказе основного элемента осуществляется переход на использование резервного. Резервирование осуществляется на различных уровнях: на уровне устройств, на уровне блоков, узлов и т. д. Недостатком простого резервирования является непроизводительное использование средств, которые применяются только для повышения отказоустойчивости. Важным и весьма радикальным средством повышения живучести и обслуживаемости информационных систем по отношению к угрозам поддерживающей инфраструктуре является создание резервного вычислительного центра (РВЦ).

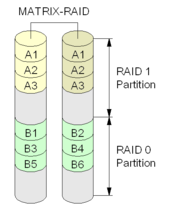

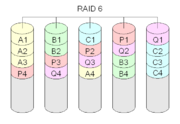

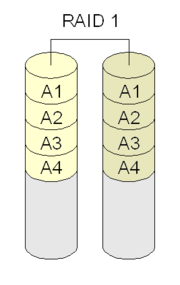

43, 45, 46. Методы обеспечения доступности. Дублирование, зеркалирование, raid (Redundant Array of Independent Disks).

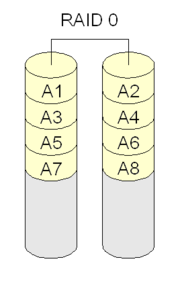

Чередование (striping, иногда в том же значении spanning) — данные из одного файла записываются на несколько дисков поблочно, т.е. распределяются между несколькими дисками. Это позволяет ускорить запись/чтение файлов за счет параллельного проведения операций ввода/вывода.

Зеркалирование (mirroring) — данные с одного диска в точности копируются на другой диск. В случае отказа одного диска информация по-прежнему будет доступна с другого.

Дублирование (duplexing) различных аппаратных компонентов, например контроллеров и дисков, повышает общую отказоустойчивость системы.

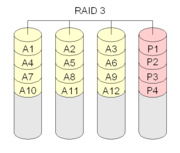

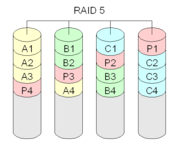

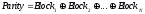

Контроль четности (parity) позволяет восстановить информацию в случае отказа одного из дисков. Данные записываются на диски по полосам (stripe), каждая полоса состоит из блоков (block или chunk, иногда cluster), каждый блок помещается на отдельный диск в массиве.

Уровни RAID

RAID_0 представлен как неотказоустойчивый дисковый массив.

(+): Высокая производительность (кратна числу дисков).

(+): RAID 0 может быть реализован как программно, так и аппаратно.

(−): Страдает надёжность всего массива.

RAID_1 определён как зеркальный дисковый массив.

(+): Приемлемая скорость записи и выигрыш по скорости чтения при распараллеливании запросов.

(+): Имеет высокую надёжность — работает до тех пор, пока функционирует хотя бы один диск в массиве.

(−): Приходится выплачивать стоимость двух (N) жёстких дисков, получая полезный объем одного жёсткого диска.

RAID_2 зарезервирован для массивов, которые применяют код Хемминга.

RAID_3,4,5 используют чётность для защиты данных от одиночных неисправностей.

RAID 3:

(+): высокая скорость чтения и записи данных, при малом числе дисков

(-): подходит только для однозадачной работы с большими файлами, так как наблюдаются проблемы со скоростью при частых запросах данных небольшого объема.

(-): большая нагрузка на контрольный диск.

RAID 5

(+): высокая скорость чтения и записи данных, при малом числе дисков

(+): при выходе из строя одного из дисков, можно восстановить информацию с оставшихся накопителей.

(-): при выходе из строя одного из дисков весь том переходит в критический режим, резко снижается производительность и надежность.

RAID_6 используют чётность для защиты данных от двойных неисправностей.