- •Российский государственный университет

- •1. Информация и информационные процессы

- •1.1. Понятие информации

- •1.2. Свойства информации

- •1.3. Единицы измерения информации

- •1.4. Информационные процессы

- •1.5. Предмет и структура информатики

- •Вопросы для самоконтроля к разделу 1

- •2. Представление данных в компьютере

- •2.1. Системы счисления

- •Перевод десятичных чисел в двоичные

- •2.2. Кодирование данных

- •2.3. Представление числовых данных

- •2.4. Представление символьных данных

- •2.5. Представление звуковых данных

- •2.6. Представление графических данных

- •Вопросы для самоконтроля к разделу 2

- •3. Аппаратные средства компьютера

- •3.1. История развития вычислительной техники

- •Поколения эвм

- •3.2. Принцип открытой архитектуры

- •3.3. Функциональный состав персонального компьютера

- •Функциональный состав персонального компьютера

- •3.3.1. Процессор – устройство обработки информации

- •Основные типы процессоров и их характеристики

- •3.3.2. Память – устройство хранения информации

- •3.3.3. Внешние устройства компьютера

- •Вопросы для самоконтроля к разделу 3

- •4. Системные программные средства компьютера

- •4.1. Классификация программных средств компьютера

- •4.1.1. Системные программные средства

- •4.1.2. Инструментальные программные средства

- •4.1.3. Прикладные программные средства

- •4.2. Файловая структура данных

- •Расширения имен файлов

- •4.3. Операционная система Windows

- •4.3.1. Основные понятия

- •Основные пункты Главного меню и их назначение

- •4.3.2. Оконный интерфейс Windows

- •Элементы окна Windows

- •4.3.3. Работа с файловой системой Windows

- •Операции с папками и файлами

- •4.3.4. Стандартные приложения Windows

- •Вопросы для самоконтроля к разделу 4

- •5. Служебные программные средства

- •5.1. Структура магнитного диска

- •5.2. Программы обслуживания магнитных дисков

- •5.2.1. Форматирование диска

- •5.2.2. Проверка диска

- •5.2.3. Дефрагментация диска

- •Запуск дефрагментации: щелчок правой кнопкой по значку диска, команда Свойства, вкладка Сервис, кнопка Выполнить дефрагментацию.

- •5.3. Архивация информации

- •Вопросы для самоконтроля к разделу 5

- •6. Информационная безопасность

- •6.1. Классификация угроз информационной безопасности

- •6.2. Обеспечение работоспособности компьютерных систем

- •6.3. Предотвращение несанкционированного доступа

- •6.3.1. Идентификация и аутентификация пользователей

- •6.3.2. Разграничение доступа

- •6.3.3. Политика аудита

- •6.3.4. Криптографические методы защиты данных

- •6.4. Вредоносные программы

- •6.4.1. История развития вредоносных программ

- •1992 Год - распространение файловых, загрузочных и файлово-загрузочных вирусов для ms-dos, появляются первые вирусы класса анти-антивирус, которые удаляли базу данных ревизора изменений.

- •6.4.2. Типы вредоносных программ

- •Троянские программы- это программы, не способные к размножению, но осуществляющие различные несанкционированные пользователем действия:

- •Хакерские утилитыи другие вредоносные программы:

- •Признаки заражения компьютера:

- •Действия при наличии признаков заражения:

- •6.4.3. Антивирусные программы

- •Вопросы для самоконтроля к разделу 6

- •7. Алгоритмизация решения задач на компьютере

- •Вопросы для самоконтроля к разделу 7

- •8. Программные средства создания текстовой документации

- •8.1. Оконный интерфейс Microsoft Word

- •Элементы окна программы Microsoft Word

- •Word позволяет пользователю работать в различных режимах (меню Вид). Режимы отображения документа на экране:

- •8.2. Основные операции в программе Microsoft Word

- •Операции с файлами в программе Microsoft Word

- •Выделение фрагментов текста

- •Операции перемещения, копирования и удаления фрагментов текста

- •Основные операции с таблицами

- •9. Программные средства обработки числовой информации

- •9.1. Оконный интерфейс Microsoft Excel

- •Элементы окна программы Microsoft Excel

- •9.2. Основные операции в программе Microsoft Excel

- •Операции с Рабочей книгой в программе Microsoft Excel

- •Выделение элементов таблицы

- •Операции в электронной таблице

- •9.3. Вычисления в программе Microsoft Excel

- •9.4. Внедрение и связывание объектов

- •Вопросы для самоконтроля к разделу 9

- •10.1. Типы компьютерных изображений

- •10.2. Оконный интерфейс Corel Draw

- •Элементы окна программы Corel Draw

- •10.3. Типы объектов и инструменты программы Corel Draw

- •10.4. Заливка объектов

- •Виды заливок:

- •10.5. Преобразование объектов и дополнительные эффекты

- •10.6. Дубли и клоны

- •Вопросы для самоконтроля к разделу 10

- •В чем различия растровых и векторных изображений?

- •11. Программные средства создания презентаций

- •11.1. Режимы просмотра презентации

- •11.2. Создание презентации

- •11.3. Оформление презентации

- •11.4. Вставка объектов на слайд

- •11.5. Использование анимационных и звуковых эффектов

- •11.6. Внедрение гиперссылок

- •11.7. Демонстрация презентации

- •Вопросы для самоконтроля к разделу 11

- •12. Компьютерные коммуникации

- •12.1. Классификация компьютерных сетей

- •12.2. Топология сети

- •12.3. Сетевые протоколы

- •12.4. Компоненты сети

- •12.5. Глобальная компьютерная сеть Интернет

- •12.5.1. История сети Интернет

- •12.5.2. Адресация в Интернете

- •Домены верхнего уровня

- •12.5.3. Сервисы (службы) Интернета

- •12.5.4. Унифицированный указатель ресурса (url)

- •12.5.5. Структура веб-страницы

- •Основные теги языка html

- •12.5.6. Поиск информации в www

- •12.5.7. Защита информации в сети Интернет

- •Вопросы для самоконтроля к разделу 12

- •Список литературы

- •Содержание

- •Информатика

Поколения эвм

|

Поколение |

Период времени |

Элементная база |

Характеристики |

|

I |

начало 50-х гг. |

электронные лампы |

низкая надежность, большие габариты, высокое энергопотребление, программирование в кодах |

|

II |

конец 50-х - начало 60-х гг. |

полупроводники |

повысилась надежность, уменьшилось энергопотребление, первые алгоритмические языки |

|

III |

60-е гг.-начало 70-х гг. |

интегральные схемы |

резкое уменьшение габаритов, повышение надежности и быстродействия |

|

IV |

конец 70-х - начало 80-х гг. |

большие интегральные микросхемы |

уменьшение габаритов, повышение надежности и быстродействия |

|

V |

наши дни |

сверхбольшие интегральные микросхемы |

новое поколение интеллектуальных систем, концепция сетевых вычислений |

3.2. Принцип открытой архитектуры

Под архитектурой компьютера принято понимать его логическую структуру и ресурсы, которые могут быть доступны пользователю. В настоящее время подавляющее большинство компьютеров в нашей стране, да и не только, являются так называемыми IBM-совместимыми компьютерами. Согласно проводимой фирмой идеологии, компьютер не является единым неразъемным устройством, а собирается из независимо изготовленных комплектующих. IBM-совместимые компьютеры построены на принципе открытой архитектуры, позволяющей достаточно легко подключать любые периферийные устройства. Первый компьютер, построенный на этом принципе, был создан фирмой DEC (Digital Equipment Corporation) в начале семидесятых годов прошлого века.

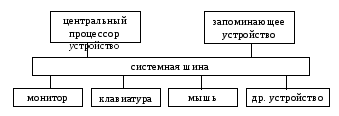

В соответствии с принципом открытой архитектуры все устройства компьютера, независимо от своего предназначения, подключаются к общей шине передачи информации. Для подключения разнообразных устройств используется единый стандарт шины, описание которого является доступным и свободно распространяемым документом. Руководствуясь им, любые фирмы могут заниматься разработкой и производством периферийного оборудования и устройств для их подключения к шинам. Схема компьютера открытой архитектуры с одной общей системной шиной приведена на рис. 3.1.

Рис. 3.1. Архитектура компьютера с одной общей шиной

Управление всем компьютером осуществляется центральным процессором. Он управляет и системной шиной, предоставляя всем другим устройствам время для обмена данными. Запоминающее устройство, предназначенное для хранения выполняемых команд и обрабатываемых данных, по уровню своих сигналов согласовано с уровнем сигналов системной шины. Все периферийные устройства (дисководы, клавиатуры, манипуляторы типа мыши, принтеры и т.д.) подключаются к шине не непосредственно, а через специальные устройства – контроллеры, поскольку уровни их сигналов отличаются от уровней сигналов шины. Функции контроллера заключаются в согласовании сигналов периферийного устройства с сигналами шины и управлении устройством по командам, поступающим от центрального процессора. Подключение контроллеров к шине осуществляется с помощью специальных устройств, называемых портами ввода-вывода, каждому из которых присвоен уникальный номер. Обращение центрального процессора к порту производится по номеру порта, аналогично обращению к ячейке памяти. Определение, к какому объекту обращается процессор - к порту ввода-вывода контроллера внешнего устройства или же к ячейке памяти, осуществляется с помощью передачи сигналов по специальным линиям управления.

Существенный недостаток архитектуры с одной общей шиной связан с разной скоростью и объемами обмена данных у различных устройств. Все они подключены к общей шине, поэтому устройства с малой скоростью обмена задерживают работу быстродействующих. Этот недостаток проявился при повышении производительности внешних устройств и возрастании потоков обмена данными между ними. В целях увеличения производительности компьютера для подключения быстродействующих устройств была введена дополнительная локальная шина.

Контроллеры стандартных устройств конструктивно находятся на одной плате с центральным процессором и запоминающим устройством, называемой системной, или материнской. В случае, если устройство не является стандартным, его контроллер располагается на отдельной плате, вставляемой в специальные разъемы на материнской плате, называемые слотами расширения.