- •Часть 16

- •Часть 121

- •Глава 4 122

- •Глава 5 147

- •Глава 6 164

- •Глава 7 188

- •Глава 12 235

- •Глава 13 255

- •Глава 14 273

- •Часть 303

- •Глава 15 304

- •Глава 16 315

- •Глава 17 371

- •Глава 18 395

- •Глава 19 497

- •Глава 20 515

- •Методы и средства защиты информации

- •Смысл разведки

- •Глава 1

- •Глава 2

- •История разведки и контрразведки

- •Российская разведка

- •Украинская разведка

- •Радиоразведка

- •Радиоразведка во время Второй мировой войны

- •Разведка конца хх века

- •Глава 3

- •Советские спецслужбы

- •Кгб ссср

- •Гру гш вс ссср

- •Спецслужбы сша

- •Цру (cia)

- •Румо (dia)

- •Анб (nsa)

- •Нувкр (nro)

- •Нагк (nima)

- •Бри (inr)

- •Фбр (fbi)

- •Спецслужбы Израиля

- •Шин Бет

- •Спецслужбы Великобритании

- •Швр (dis)

- •Mi5 (SecurityService)

- •Mi6 (sis)

- •Цпс (gchq)

- •Спецслужбы фрг

- •Бнд (bnd)

- •Бфф (BfF)

- •Мад (mad)

- •Спецслужбы Франции

- •Дгсе (dgse)

- •Дрм (drm)

- •Роль средств технической разведки вXxIвеке

- •Глава 4

- •Технические каналы утечки информации. Классификация, причины и источники… образования

- •Сигнал и его описание

- •Сигналы с помехами

- •Излучатели электромагнитных колебаний

- •Низкочастотные излучатели

- •Высокочастотные излучатели

- •Оптические излучатели

- •Глава 5

- •Образование радиоканалов утечки информации

- •Оценка электромагнитных полей

- •Аналитическое представление электромагнитной обстановки

- •Обнаружение сигналов в условиях воздействия непреднамеренных помех

- •Оценка параметров сигналов в условиях воздействия непреднамеренных помех

- •Глава 6

- •Основные определения акустики

- •Распространение звука в пространстве

- •Акустическая классификация помещений

- •Физическая природа, среда распространения и способ перехвата

- •Заходовые методы Перехват акустической информации с помощью радиопередающих средств

- •Перехват акустической информации с помощью ик передатчиков

- •Закладки, использующие в качестве канала передачи акустической информации сеть 220 в и телефонные линии

- •Диктофоны

- •Проводные микрофоны

- •“Телефонное ухо”

- •Беззаходовые методы Аппаратура, использующая микрофонный эффект телефонных аппаратов

- •Аппаратура вч навязывания

- •Стетоскопы

- •Лазерные стетоскопы

- •Направленные акустические микрофоны (нам)

- •Физические преобразователи

- •Характеристики физических преобразователей

- •Виды акустоэлектрических преобразователей

- •Индуктивные преобразователи

- •Микрофонный эффект электромеханического звонка телефонного аппарата

- •Микрофонный эффект громкоговорителей

- •Микрофонный эффект вторичных электрочасов

- •Глава 7

- •Паразитные связи и наводки

- •Паразитные емкостные связи

- •Паразитные индуктивные связи

- •Паразитные электромагнитные связи

- •Паразитные электромеханические связи

- •Паразитные обратные связи через источники питания

- •Утечка информации по цепям заземления

- •Глава 8

- •Визуально-оптическое наблюдение

- •Глава 9

- •Радиационные и химические методы получения информации

- •Глава 10

- •Классификация каналов и линий связи

- •Взаимные влияния в линиях связи

- •Часть III

- •Глава 11

- •Виды и природа каналов утечки информации при эксплуатации эвм

- •Анализ возможности утечки информации через пэми

- •Способы обеспечения зи от утечки через пэми

- •Механизм возникновения пэми средств цифровой электронной техники

- •Техническая реализация устройств маскировки

- •Устройство обнаружения радиомикрофонов

- •Обнаружение записывающих устройств (диктофонов)

- •Физические принципы

- •Спектральный анализ

- •Распознавание событий

- •Многоканальная фильтрация

- •Оценка уровня пэми

- •Метод оценочных расчетов

- •Метод принудительной активизации

- •Метод эквивалентного приемника

- •Методы измерения уровня пэми

- •Ближняя зона

- •Дальняя зона

- •Промежуточная зона

- •Глава 12

- •Средства несанкционированного получения информации

- •Средства проникновения

- •Устройства прослушивания помещений

- •Радиозакладки

- •Устройства для прослушивания телефонных линий

- •Методы и средства подключения

- •Методы и средства удаленного получения информации Дистанционный направленный микрофон

- •Системы скрытого видеонаблюдения

- •Акустический контроль помещений через средства телефонной связи

- •Перехват электромагнитных излучений

- •Глава 13

- •Несанкционированное получение информации из ас

- •Классификация

- •Локальный доступ

- •Удаленный доступ

- •Сбор информации

- •Сканирование

- •Идентификация доступных ресурсов

- •Получение доступа

- •Расширение полномочий

- •Исследование системы и внедрение

- •Сокрытие следов

- •Создание тайных каналов

- •Блокирование

- •Глава 14

- •Намеренное силовое воздействие по сетям питания

- •Технические средства для нсв по сети питания

- •Вирусные методы разрушения информации

- •Разрушающие программные средства

- •Негативное воздействие закладки на программу

- •Сохранение фрагментов информации

- •Перехват вывода на экран

- •Перехват ввода с клавиатуры

- •Перехват и обработка файловых операций

- •Разрушение программы защиты и схем контроля

- •Глава 15

- •Показатели оценки информации как ресурса

- •Классификация методов и средств зи

- •Семантические схемы

- •Некоторые подходы к решению проблемы зи

- •Общая схема проведения работ по зи

- •Глава 16

- •Классификация технических средств защиты

- •Технические средства защиты территории и объектов

- •Акустические средства защиты

- •Особенности защиты от радиозакладок

- •Защита от встроенных и узконаправленных микрофонов

- •Защита линий связи

- •Методы и средства защиты телефонных линий

- •Пассивная защита

- •Приборы для постановки активной заградительной помехи

- •Методы контроля проводных линий

- •Защита факсимильных и телефонных аппаратов, концентраторов

- •Экранирование помещений

- •Защита от намеренного силового воздействия

- •Защита от нсв по цепям питания

- •Защита от нсв по коммуникационным каналам

- •Глава 17

- •Основные принципы построения систем защиты информации в ас

- •Программные средства защиты информации

- •Программы внешней защиты

- •Программы внутренней защиты

- •Простое опознавание пользователя

- •Усложненная процедура опознавания

- •Методы особого надежного опознавания

- •Методы опознавания ас и ее элементов пользователем

- •Проблемы регулирования использования ресурсов

- •Программы защиты программ

- •Защита от копирования

- •Программы ядра системы безопасности

- •Программы контроля

- •Глава 18

- •Основные понятия

- •Немного истории

- •Классификация криптографических методов

- •Требования к криптографическим методам защиты информации

- •Математика разделения секрета

- •Разделение секрета для произвольных структур доступа

- •Определение 18.1

- •Определение 18.2

- •Линейное разделение секрета

- •Идеальное разделение секрета и матроиды

- •Определение 18.3

- •Секретность и имитостойкость

- •Проблема секретности

- •Проблема имитостойкости

- •Безусловная и теоретическая стойкость

- •Анализ основных криптографических методов зи

- •Шифрование методом подстановки (замены)

- •Шифрование методом перестановки

- •Шифрование простой перестановкой

- •Усложненный метод перестановки по таблицам

- •Усложненный метод перестановок по маршрутам

- •Шифрование с помощью аналитических преобразований

- •Шифрование методом гаммирования

- •Комбинированные методы шифрования

- •Кодирование

- •Шифрование с открытым ключом

- •Цифровая подпись

- •Криптографическая система rsa

- •Необходимые сведения из элементарной теории чисел

- •АлгоритмRsa

- •Цифровая (электронная) подпись на основе криптосистемы rsa

- •Стандарт шифрования данных des

- •Принцип работы блочного шифра

- •Процедура формирования подключей

- •Механизм действияS-блоков

- •Другие режимы использования алгоритма шифрования des

- •Стандарт криптографического преобразования данных гост 28147-89

- •Глава 19

- •Аналоговые скремблеры

- •Аналоговое скремблирование

- •Цифровое скремблирование

- •Критерии оценки систем закрытия речи

- •Глава 20

- •Стеганографические технологии

- •Классификация стеганографических методов

- •Классификация стегосистем

- •Безключевые стегосистемы

- •Определение 20.1

- •Стегосистемы с секретным ключом

- •Определение 20.2

- •Стегосистемы с открытым ключом

- •Определение 20.3

- •Смешанные стегосистемы

- •Классификация методов сокрытия информации

- •Текстовые стеганографы

- •Методы искажения формата текстового документа

- •Синтаксические методы

- •Семантические методы

- •Методы генерации стеганограмм

- •Определение 20.4

- •Сокрытие данных в изображении и видео

- •Методы замены

- •Методы сокрытия в частотной области изображения

- •Широкополосные методы

- •Статистические методы

- •Методы искажения

- •Структурные методы

- •Сокрытие информации в звуковой среде

- •Стеганографические методы защиты данных в звуковой среде

- •Музыкальные стегосистемы

- •Методы и средства защиты информации

Шифрование методом перестановки

Этот метод заключается в том, что символы шифруемого текста переставляются по определенным правилам внутри шифруемого блока символов. Рассмотрим некоторые наиболее часто встречающиеся разновидности этого метода: простой, усложненный по таблице и усложненный по маршрутам перестановки.

Шифрование простой перестановкой

Шифрование простой перестановкой осуществляется следующим образом:

выбирается ключевое слово с неповторяющимися символами;

шифруемый текст записывается последовательными строками под символами ключевого слова;

зашифрованный текст выписывается колонками в той последовательности, в которой располагаются в алфавите буквы ключа (или в порядке следования цифр в натуральном ряду, если он цифровой).

Рассмотрим следующий пример:

открытый текст: БУДЬТЕ ОСТОРОЖНЫ

ключ: 5 8 1 3 7 4 6 2

схема шифрования:

5 8 1 3 7 4 6 2

Б У Д Ь Т Е α OС Т О Р О Ж Н Ы

(α — пробел)

Группируем по 2 символа и получаем зашифрованный текст:

1 2 3 4 5 6 7 8 ДООЫЬРЕЖБСαНТОУТ

Недостатком шифрования простой перестановкой обуславливается тем, при большой длине шифруемого текста в зашифрованном тексте могут проявиться закономерности символов ключа. Для устранения этого недостатка можно менять ключ после зашифровки определенного количества знаков. При достаточно частой смене ключа стойкость шифрования можно существенно повысить. При этом, однако, усложняется организация процесса шифрования и дешифрования.

Усложненный метод перестановки по таблицам

Усложненный метод перестановки по таблицам заключается в том, что для записи символов шифруемого текста используется специальная таблица, в которую введены некоторые усложняющие элементы. Таблица представляет собой матрицу, размеры которой могут быть выбраны произвольно (например 10 10). В нее, как и в случае простой перестановки, записываются знаки шифруемого текста. Усложнение состоит в том, что определенное число клеток таблицы не используется. Количество и расположение неиспользуемых элементов является дополнительным ключом шифрования. Шифруемый текст блоками поm n – Sэлементов записывается в таблицу (m n— размеры таблицы,S— количество неиспользуемых элементов). Далее процедура шифрования аналогична простой перестановке.

Варьируя размерами таблицы, последовательностью символов ключа, количеством и расположением неиспользуемых элементов, можно получить требуемую стойкость зашифрованного текста.

Усложненный метод перестановок по маршрутам

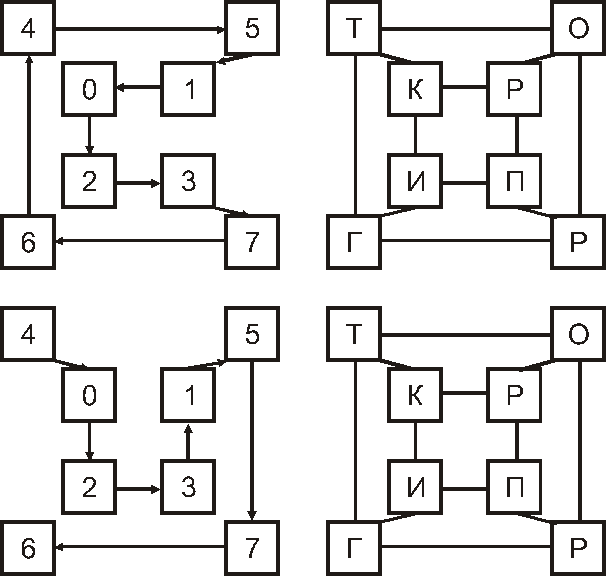

Весьма высокую стойкость шифрованию можно обеспечить, используя усложненный метод перестановок по маршрутам типа гамильтоновских. При этом для записи символов шифруемого текста используются вершины некоторого гиперкуба, а знаки зашифрованного текста считываются по маршрутам Гамильтона, причем используется несколько различных маршрутов (рис. 18.5).

Следует заметить, что все процедуры шифрования и расшифровки по методу перестановки являются в достаточной степени формализованным и могут быть реализованы алгоритмически.

Шифрование с помощью аналитических преобразований

Достаточно надежное закрытие информации может обеспечиваться при использовании для шифрования аналитических преобразований. Для этого можно применять методы алгебры матриц, например, умножение матрицы на вектор по правилу

||a|| b = C =

Рис. 18.5.Схема шифрования перестановкой по маршрутам Гамильтона. Открытый текст "КРИПТОГР", зашифрованный текст — "ТОРКИПРГ" (вверху) и "ТКИПРОРГ" (внизу)

Если матрицу ||a||использовать в качестве ключа, а вместо компонента вектораbподставить символы исходного текста, то компоненты вектораC будут представлять собой символы зашифрованного текста.

Используем в качестве примера этого метода квадратную матрицу третьего порядка, которая будет играть роль ключа:

Заменим буквы алфавита цифрами, соответствующими их порядковому номеру в алфавите: А = 0;Б = 1;В = 2и т.д. Тогда текстуВАТАЛА (текст произвольный) будет соответствовать последовательность3,0,19,0,12,0. По принятому алгоритму шифрования выполним необходимые действия:

= , =

Таким образом, зашифрованный текст будет иметь следующий вид:

99,62,28,96,60,24

Расшифровывание осуществляется с использованием того же правила умножения матрицы на вектор, только в качестве основы берется матрица, обратная той, с помощью которой осуществляется закрытие, а в качестве вектора-сомножителя — соответствующее количество символов закрытого текста. Значениями вектора-результата будут цифровые эквиваленты знаков открытого текста.