- •Часть 16

- •Часть 121

- •Глава 4 122

- •Глава 5 147

- •Глава 6 164

- •Глава 7 188

- •Глава 12 235

- •Глава 13 255

- •Глава 14 273

- •Часть 303

- •Глава 15 304

- •Глава 16 315

- •Глава 17 371

- •Глава 18 395

- •Глава 19 497

- •Глава 20 515

- •Методы и средства защиты информации

- •Смысл разведки

- •Глава 1

- •Глава 2

- •История разведки и контрразведки

- •Российская разведка

- •Украинская разведка

- •Радиоразведка

- •Радиоразведка во время Второй мировой войны

- •Разведка конца хх века

- •Глава 3

- •Советские спецслужбы

- •Кгб ссср

- •Гру гш вс ссср

- •Спецслужбы сша

- •Цру (cia)

- •Румо (dia)

- •Анб (nsa)

- •Нувкр (nro)

- •Нагк (nima)

- •Бри (inr)

- •Фбр (fbi)

- •Спецслужбы Израиля

- •Шин Бет

- •Спецслужбы Великобритании

- •Швр (dis)

- •Mi5 (SecurityService)

- •Mi6 (sis)

- •Цпс (gchq)

- •Спецслужбы фрг

- •Бнд (bnd)

- •Бфф (BfF)

- •Мад (mad)

- •Спецслужбы Франции

- •Дгсе (dgse)

- •Дрм (drm)

- •Роль средств технической разведки вXxIвеке

- •Глава 4

- •Технические каналы утечки информации. Классификация, причины и источники… образования

- •Сигнал и его описание

- •Сигналы с помехами

- •Излучатели электромагнитных колебаний

- •Низкочастотные излучатели

- •Высокочастотные излучатели

- •Оптические излучатели

- •Глава 5

- •Образование радиоканалов утечки информации

- •Оценка электромагнитных полей

- •Аналитическое представление электромагнитной обстановки

- •Обнаружение сигналов в условиях воздействия непреднамеренных помех

- •Оценка параметров сигналов в условиях воздействия непреднамеренных помех

- •Глава 6

- •Основные определения акустики

- •Распространение звука в пространстве

- •Акустическая классификация помещений

- •Физическая природа, среда распространения и способ перехвата

- •Заходовые методы Перехват акустической информации с помощью радиопередающих средств

- •Перехват акустической информации с помощью ик передатчиков

- •Закладки, использующие в качестве канала передачи акустической информации сеть 220 в и телефонные линии

- •Диктофоны

- •Проводные микрофоны

- •“Телефонное ухо”

- •Беззаходовые методы Аппаратура, использующая микрофонный эффект телефонных аппаратов

- •Аппаратура вч навязывания

- •Стетоскопы

- •Лазерные стетоскопы

- •Направленные акустические микрофоны (нам)

- •Физические преобразователи

- •Характеристики физических преобразователей

- •Виды акустоэлектрических преобразователей

- •Индуктивные преобразователи

- •Микрофонный эффект электромеханического звонка телефонного аппарата

- •Микрофонный эффект громкоговорителей

- •Микрофонный эффект вторичных электрочасов

- •Глава 7

- •Паразитные связи и наводки

- •Паразитные емкостные связи

- •Паразитные индуктивные связи

- •Паразитные электромагнитные связи

- •Паразитные электромеханические связи

- •Паразитные обратные связи через источники питания

- •Утечка информации по цепям заземления

- •Глава 8

- •Визуально-оптическое наблюдение

- •Глава 9

- •Радиационные и химические методы получения информации

- •Глава 10

- •Классификация каналов и линий связи

- •Взаимные влияния в линиях связи

- •Часть III

- •Глава 11

- •Виды и природа каналов утечки информации при эксплуатации эвм

- •Анализ возможности утечки информации через пэми

- •Способы обеспечения зи от утечки через пэми

- •Механизм возникновения пэми средств цифровой электронной техники

- •Техническая реализация устройств маскировки

- •Устройство обнаружения радиомикрофонов

- •Обнаружение записывающих устройств (диктофонов)

- •Физические принципы

- •Спектральный анализ

- •Распознавание событий

- •Многоканальная фильтрация

- •Оценка уровня пэми

- •Метод оценочных расчетов

- •Метод принудительной активизации

- •Метод эквивалентного приемника

- •Методы измерения уровня пэми

- •Ближняя зона

- •Дальняя зона

- •Промежуточная зона

- •Глава 12

- •Средства несанкционированного получения информации

- •Средства проникновения

- •Устройства прослушивания помещений

- •Радиозакладки

- •Устройства для прослушивания телефонных линий

- •Методы и средства подключения

- •Методы и средства удаленного получения информации Дистанционный направленный микрофон

- •Системы скрытого видеонаблюдения

- •Акустический контроль помещений через средства телефонной связи

- •Перехват электромагнитных излучений

- •Глава 13

- •Несанкционированное получение информации из ас

- •Классификация

- •Локальный доступ

- •Удаленный доступ

- •Сбор информации

- •Сканирование

- •Идентификация доступных ресурсов

- •Получение доступа

- •Расширение полномочий

- •Исследование системы и внедрение

- •Сокрытие следов

- •Создание тайных каналов

- •Блокирование

- •Глава 14

- •Намеренное силовое воздействие по сетям питания

- •Технические средства для нсв по сети питания

- •Вирусные методы разрушения информации

- •Разрушающие программные средства

- •Негативное воздействие закладки на программу

- •Сохранение фрагментов информации

- •Перехват вывода на экран

- •Перехват ввода с клавиатуры

- •Перехват и обработка файловых операций

- •Разрушение программы защиты и схем контроля

- •Глава 15

- •Показатели оценки информации как ресурса

- •Классификация методов и средств зи

- •Семантические схемы

- •Некоторые подходы к решению проблемы зи

- •Общая схема проведения работ по зи

- •Глава 16

- •Классификация технических средств защиты

- •Технические средства защиты территории и объектов

- •Акустические средства защиты

- •Особенности защиты от радиозакладок

- •Защита от встроенных и узконаправленных микрофонов

- •Защита линий связи

- •Методы и средства защиты телефонных линий

- •Пассивная защита

- •Приборы для постановки активной заградительной помехи

- •Методы контроля проводных линий

- •Защита факсимильных и телефонных аппаратов, концентраторов

- •Экранирование помещений

- •Защита от намеренного силового воздействия

- •Защита от нсв по цепям питания

- •Защита от нсв по коммуникационным каналам

- •Глава 17

- •Основные принципы построения систем защиты информации в ас

- •Программные средства защиты информации

- •Программы внешней защиты

- •Программы внутренней защиты

- •Простое опознавание пользователя

- •Усложненная процедура опознавания

- •Методы особого надежного опознавания

- •Методы опознавания ас и ее элементов пользователем

- •Проблемы регулирования использования ресурсов

- •Программы защиты программ

- •Защита от копирования

- •Программы ядра системы безопасности

- •Программы контроля

- •Глава 18

- •Основные понятия

- •Немного истории

- •Классификация криптографических методов

- •Требования к криптографическим методам защиты информации

- •Математика разделения секрета

- •Разделение секрета для произвольных структур доступа

- •Определение 18.1

- •Определение 18.2

- •Линейное разделение секрета

- •Идеальное разделение секрета и матроиды

- •Определение 18.3

- •Секретность и имитостойкость

- •Проблема секретности

- •Проблема имитостойкости

- •Безусловная и теоретическая стойкость

- •Анализ основных криптографических методов зи

- •Шифрование методом подстановки (замены)

- •Шифрование методом перестановки

- •Шифрование простой перестановкой

- •Усложненный метод перестановки по таблицам

- •Усложненный метод перестановок по маршрутам

- •Шифрование с помощью аналитических преобразований

- •Шифрование методом гаммирования

- •Комбинированные методы шифрования

- •Кодирование

- •Шифрование с открытым ключом

- •Цифровая подпись

- •Криптографическая система rsa

- •Необходимые сведения из элементарной теории чисел

- •АлгоритмRsa

- •Цифровая (электронная) подпись на основе криптосистемы rsa

- •Стандарт шифрования данных des

- •Принцип работы блочного шифра

- •Процедура формирования подключей

- •Механизм действияS-блоков

- •Другие режимы использования алгоритма шифрования des

- •Стандарт криптографического преобразования данных гост 28147-89

- •Глава 19

- •Аналоговые скремблеры

- •Аналоговое скремблирование

- •Цифровое скремблирование

- •Критерии оценки систем закрытия речи

- •Глава 20

- •Стеганографические технологии

- •Классификация стеганографических методов

- •Классификация стегосистем

- •Безключевые стегосистемы

- •Определение 20.1

- •Стегосистемы с секретным ключом

- •Определение 20.2

- •Стегосистемы с открытым ключом

- •Определение 20.3

- •Смешанные стегосистемы

- •Классификация методов сокрытия информации

- •Текстовые стеганографы

- •Методы искажения формата текстового документа

- •Синтаксические методы

- •Семантические методы

- •Методы генерации стеганограмм

- •Определение 20.4

- •Сокрытие данных в изображении и видео

- •Методы замены

- •Методы сокрытия в частотной области изображения

- •Широкополосные методы

- •Статистические методы

- •Методы искажения

- •Структурные методы

- •Сокрытие информации в звуковой среде

- •Стеганографические методы защиты данных в звуковой среде

- •Музыкальные стегосистемы

- •Методы и средства защиты информации

Шифрование с открытым ключом

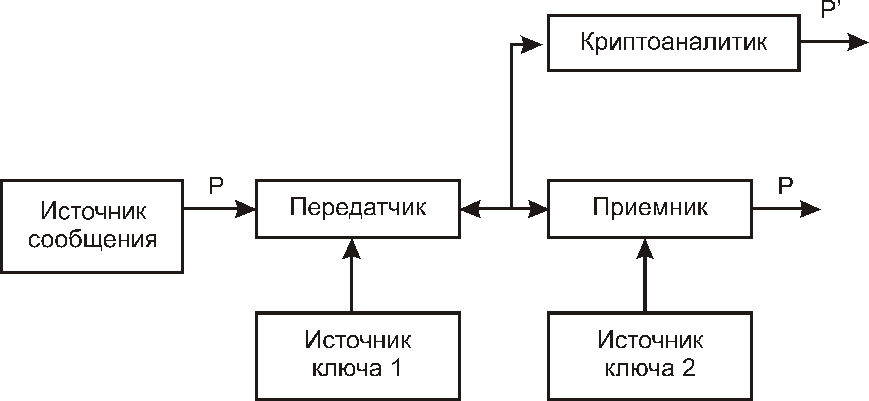

Одно из главных ограничений использования обычных криптографических систем связано с трудностью распространения ключей. Диффи и Хеллман, а также, независимо от них, Меркль, показали, что можно исключить защищенный канал передачи ключей и при этом обеспечить защиту при передаче сообщений по незащищенному каналу без осуществления каких-либо предварительных мероприятий. Как видно из рис. 18.6, между отправителем и получателем допускается двухсторонний обмен, но перехватчик здесь пассивный и только слушает. В отличие от обычных систем, в которых ключ должен сохранятся в секрете, системы, допускающие такую работу, называются системами с открытым ключом.

Рис. 18.6.Поток информации в криптографической системе с открытым ключом

Для решения этой проблемы предлагаются два подхода. При открытом распространении ключей отправитель и получатель могут договориться о ключе, используемом в обычной криптографической системе. Несмотря на то, что противник слушает все переговоры, он не в состоянии вычислить ключ и не может понять последующего обмена сообщениями. Второй подход реализует криптографические системы с открытыми ключами, в которых для шифрования используются разные ключи.

Причина, по которой ключи в обычных криптографических системах должны столь тщательно защищаться, состоит в том, что функции шифрования и дешифрования в ней неразделимы. Любое лицо, получившее ключ для шифрования сообщений, может также дешифровать сообщения. Если средства шифрования разделены, то секретность можно обеспечить без засекречивания ключа шифрования, так как его нельзя использовать для расшифровывания.

Взаимодействуя по открытым каналам связи, абоненты А и В решают следующие задачи:

вначале у А и В нет никакой общей секретной информации, но в конце процедуры такая общая секретная информация (общий ключ) у А и В появляется, т.е. вырабатывается;

противник, который перехватывает все передачи и знает, что хочет получить А и В, тем не менее не может восстановить выработанный общий ключ А и В.

Предложено решать эти задачи с помощью функции F(x) = αx (mod p), гдер— большое простое число,x— произвольное натуральное число,α— некоторый примитивный элемент поляG F(p).

Примитивнымназывается такой элементαизG F(p), что каждый элемент поля, может быть представлен в виде степениα. Доказывается, что примитивный элемент всегда существует.

Общепризнанно, что инвертирование функции αx (mod p), т.е. дискретное логарифмирование, является трудной математической задачей.

Саму же процедуру или, как принято говорить, протокол выработки общего ключа, можно описать следующим образом.

Числа риαсчитаются общедоступными.

Абоненты А и В независимо друг от друга случайно выбирают по одному натуральному числу — скажем xAиxBи. Эти элементы они держат в секрете. Далее каждый из них вычисляет новый элемент:

уA =αx (mod p), уB =αx (mod p)

Потом они обмениваются этими элементами по каналу связи. Теперь абонент А, получив уB и зная свой секретный элемент xA, вычисляет новый элемент:

=(αx) (mod p)

Аналогично поступает абонент В:

=(αx) (mod p)

Из свойств поля следует, что тем самым у А и В появится общий элемент, который и является общим ключом А и В.

Из описания протокола видно, что противник знает p, α,αx,αx, не знаетxA,xBи хочет узнатьαx. В настоящее время нет алгоритмов действий противника, более эффективных, чем дискретное логарифмирование, а это — труднейшая математическая задача.

Эти системы должны разрабатываться таким образом, чтобы облегчить генерацию случайных пар инверсных ключей Едля шифрования иДдля дешифрования и работу с этими ключами, но чтобы вычисленияДпоЕбыло вычислительно нереализуемым.

Криптографическая система с открытым ключом представляет собой пару семейств алгоритмов {EK}K{K}и{ДK}K{K}, определяющих обратимые преобразования

,

на конечном пространстве сообщений {M}со следующими свойствами.

Для каждого K{K} ДKобратно кEK , т.е. при любыхКиМсправедливоДКЕК(М) = М.

Для каждого K{K} иM{M}нетрудно вычислить величиныЕК(М)иДК(М).

Для почти каждого K{K}невозможно в вычислительном отношении вывести изЕК какой-либо легко выполнимый алгоритм, эквивалентныйДК.

По каждому заданному K{K} можно получить инверсную паруЕК иДК.

Свойство 3 позволяет не засекречивать ключи шифрования пользователя ЕКи при этом не компроментировать секретность ключа дешифрованияДК. Следовательно, криптогафические системы распадаются на две части (семейство преобразований шифрования и семейство преобразований дешифрования) таким образом, что по данному члену одного семейства невозможно определить соответствующий член другого.

Свойство 4 гарантирует наличие реализуемого пути вычисления соответствующих пар обратных преобразований, когда не наложено никаких ограничений на то, каким должно быть преобразование шифрования или дешифрования. На практике криптографическое оборудование должно содержать генератор истинных случайных чисел для генерации К, а также генерирующий паруEК и ДКпо заданномуK.

Система такого рода упрощает проблему распределения ключей. Каждый пользователь генерирует пару взаимно обратных преобразований ЕиД. Он держит преобразование дешифрованияДв секрете, а преобразование шифрования публикует в открытом справочнике наподобие технического справочника. Теперь любой желающий может шифровать сообщения и посылать их пользователю, но никто, кроме него, не может дешифровать предназначенные для него сообщения.

Если вместо приведенных условий 1–4 множество преобразований обеспечивает, что для каждого K{K}EKявляется обратнымДK, т.е. при любыхКиМсправедливо утверждениеЕКДК(М) = М, то возможно, а часто и желательно осуществлять шифрование с помощью ключаД, а дешифрование — с помощью ключаЕ. По этой причине часто называютEKоткрытым ключом, аДK—личным ключом.

За время, истекшее после того, как была предложены эта система, разработано несколько путей ее реализации.